Nowa metoda ataku poprzez złośliwy plik CSV

W sieci zaobserwowano nową kampanię phishingową wykorzystującą specjalnie spreparowane pliki tekstowe CSV do infekowania urządzeń złośliwym oprogramowaniem BazarBackdoor.

Złośliwy plik CSV

Pliki CSV (plik tekstowy z wartościami rozdzielanymi przecinkami) są powszechnie używane to wymiany informacji export/import pomiędzy różnymi aplikacjami i bazami danych. Najczęściej jednak użytkownik importuje go do programu Microsoft Excel. Ten przypadek postanowili wykorzystać cyberprzestępcy do opisywanego poniżej wektora ataku. Ponieważ plik CSV to po prostu zapisane w formie tekstowej dane bez kodu wykonywalnego, wiele osób uważa te pliki za nieszkodliwe i nie ma świadomości zagrożeń. Ciekawostką jest, że jeśli podczas otwierania takiego pliku użytkownik posiada na komputerze zainstalowany program Microsoft Excel, może on być w nim automatycznie otwarty. Drugą ciekawostka jest, że Excel obsługuje funkcję o nazwie Dynamic Data Exchange (DDE). Owa funkcja może być używana do wykonywania poleceń, których dane wyjściowe są wprowadzane do otwartego arkusza kalkulacyjnego, w tym plików CSV. DDE umożliwia atakującym wykonania poleceń, które pobierają i instalują złośliwe oprogramowanie na komputerze nieświadomego użytkownika.

Jak wygląda atak?

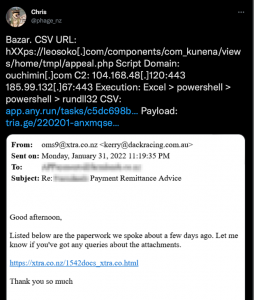

Cyberprzestępca rozsyła do użytkowników specjalnie przygotowaną wiadomość email z linkiem do story internetowej, która po kliknięciu pobiera na komputer ofiary złośliwy plik CSV. Po otwarciu pliku w programie Excel użytkownik może zostać zainfekowany backdoorem/trojanem o nazwie BazarLoader/BazarBackdoor. Szczegóły takiego ataku publikuje użytkownik Chris na Twitterze. Mamy tutaj mail o treści „Powiadomienie o przekazaniu płatności” oraz nazwę pobranego pliku CSV „document-21966.csv”.

BazarBackdoor to ukryte złośliwe oprogramowanie typu backdoor stworzone przez grupę TrickBot, w celu zapewnienia cyberprzestępcom zdalnego dostępu do komputera. Dostęp ten przestępcy mogą wykorzystać do przeprowadzenia fazy rekonesansu ataku oraz dalszego ruchu bocznego w sieci.

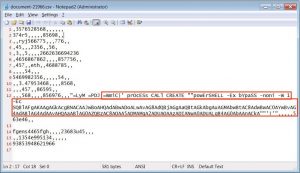

Podobnie jak wszystkie pliki CSV, pobrany na dysk komputera plik „document-21966.csv” jest tylko plikiem tekstowym z kolumnami danych oddzielonymi przecinkami. Zawartość można zobaczyć poniżej.

To co zwraca największą uwagę w tym pliku to na pewno jedna z kolumn, która zawiera dziwnie wyglądające dane (ekran powyżej). Jest to tak naprawdę wywołanie wbudowanej w Windows komendy WMIC.exe uruchamiającej polecenie PowerShell. Owe polecenie Wmic to funkcja DDE, która powoduje, że program Microsoft Excel, jeśli otrzyma uprawnienia, uruchamia WMIC.exe i wykonuje dostarczone polecenie PowerShell w celu wprowadzenia danych do otwartego skoroszytu. W tym konkretnym przypadku DDE użyje WMIC do utworzenia nowego procesu PowerShell, który otwiera zdalny adres URL zawierający inne polecenie PowerShell, które jest następnie wykonywane. Dekodując polecenie PowerShell dowiemy się, że pobiera ono plik „picture.jpg” i zapisuje go jako „C:\Users\Public\87764675478.dll”. W kolejnym kroku następuję wykonanie pliku za pomocą kolejnej wbudowanej w Windows komendy „rundll32.exe” (tak zwany LOLBIN).

Jeśli użytkownik nie jest świadomy i nie zwraca uwagi na pojawiające się z Excel komunikaty (w szczególności te o pojawieniu się funkcji DDE) i ostrzeżenia prezentowane podczas otwierania pliku w Excel może się okazać, że stanie się ofiarą ataku. Dlatego powinniśmy być bardzo czujni i postępować rozważnie.