Nowe opcje bezpieczeństwa w Android 11

Po długim oczekiwaniu i miesiącach testów beta, Google w końcu wydało Androida 11, najnowszą wersję mobilnego systemu operacyjnego z funkcjami oferującymi miliardom użytkowników większą kontrolę nad bezpieczeństwem danych i prywatnością.

Całkiem niedawno pisaliśmy trochę o nowym iOS 14 i ciekawym wprowadzonym rozwiązaniu odnośnie bezpieczeństwa haseł. Teraz czas opisać kilka z nowości od Google.

Bezpieczeństwo urządzeń mobilnych jest ostatnio gorącym tematem i prawie zawsze dotyczy pobrania złośliwych aplikacji z Google Play, nadużywaniu przez te aplikacje uprawnień i wycieków prywatnych danych. Chociaż większości takich problemów można uniknąć korzystając po prostu ze zdrowego rozsądku i odpowiedniej higieny odnośnie prywatności, użytkownicy nadal nie są świadomi i nie przestrzegają podstawowych praktyk bezpieczeństwa.

Zgodnie z najnowszą zapowiedzią Google, najnowszy system operacyjny Android 11 zawiera kilka nowych wbudowanych opcji, których celem jest domyślne zabezpieczenie danych użytkowników, zwiększenie przejrzystości i zapewnienie lepszej kontroli. Zamiast zagłębiać się w mniejsze lub bardziej rozległe zmiany, podsumowaliśmy niektóre krytyczne aktualizacje funkcji bezpieczeństwa i prywatności oferowane przez system Android 11, które mają największe znaczenie.

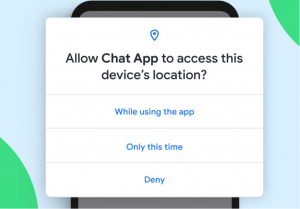

1) One-Time Permissions

Podobnie jak w przypadku już istniejącej funkcji w systemie iOS, funkcja „jednorazowych uprawnień” umożliwia użytkownikom przyznawanie aplikacjom jednorazowego dostępu do najbardziej wrażliwych funkcji urządzenia, takich jak lokalizacja, mikrofon i kamera.

W związku z tym aplikacje muszą ponownie uzyskać uprawnienia przed ponownym wykorzystaniem czujników. Funkcja nie jest do końca świeża w systemie Android. Wcześniej była dostępna tylko podczas pobierania nowej aplikacji ze sklepu Google Play.

Niektóre aplikacje mogą wywołać ten sam alert o pozwolenie dostępu po zainstalowaniu, a inne podczas pierwszego dostępu do sensorów, co zwiększa poziom prywatności.

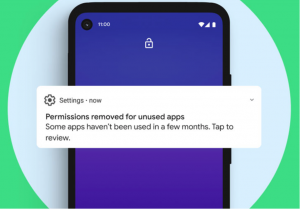

2) Permissions Auto-Reset

Ta funkcja jest całkiem nowa i interesująca. Może zaistnieć scenariusz, w którym użytkownik nie wchodził w interakcję z zainstalowaną aplikacją od miesięcy lub całkowicie o niej zapomniał po pobraniu i przyznaniu wymaganych uprawnień. Oprócz zagrożenia prywatności, takie aplikacje mogą nadal zużywać zasoby sprzętowe urządzenia lub nadal uzyskiwać dostęp do danych w tle.

Aby poradzić sobie z takimi scenariuszami, nowa funkcja automatycznego resetowania uprawnień w Androidzie 11 umożliwia mobilnemu systemowi operacyjnemu automatyczne resetowanie wrażliwych uprawnień dla aplikacji, z której użytkownik nie korzystał przez kilka miesięcy. Należy zauważyć, że zawsze możesz ponownie przyznać uprawnienia takim aplikacjom za każdym razem, gdy zaczniesz ich ponownie używać.

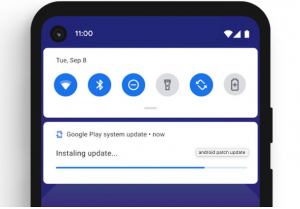

3) Natychmiastowe łatki security

Chociaż Google wymaga teraz od producentów smartfonów regularnego udostępniania użytkownikom aktualizacji zabezpieczeń, nadal nie pomaga użytkownikom końcowym w łataniu krytycznych luk w zabezpieczeniach, zanim hakerzy je wykorzystają. Dzięki Androidowi 11 firma zwiększyła integrację aplikacji Sklep Google Play na urządzeniu, umożliwiając jej natychmiastowe pobieranie i instalowanie krytycznych poprawek bezpieczeństwa systemu operacyjnego w postaci modułów – podobnie jak aplikacji – z serwerów Google.

Innymi słowy, użytkownicy Androida 11 otrzymaliby poprawki bezpieczeństwa i poprawki błędów, gdy tylko będą dostępne, zamiast polegać na producentach urządzeń, aby udostępniać aktualizacje na poziomie systemu operacyjnego, co czasem opóźnia wgranie krytycznej łatki nawet o miesiące.

4) Wymuszanie magazynowania danych

Wprowadzone w zeszłorocznej wersji Androida Q wymuszanie magazynowania danych w określonym zakresie jest również dostępne w najnowszej wersji z niewielkimi zmianami. Opcja ta zapewnia ograniczony, wydzielony obszar pamięć dla każdej aplikacji na urządzeniu w taki sposób, że żadna inna aplikacja zainstalowana na tym samym urządzeniu nie ma bezpośredniego dostępu do danych zapisanych przez inne aplikacje. Opcja jest domyślnie włączona dla wszystkich aplikacji. Nie wymaga dodawania żadnych specjalnych uprawnień do zapisywania i uzyskiwania dostępu do własnych plików. Pozwala to na zwiększone bezpieczeństwo danych prywatnych zbieranych przez niektóre aplikacje i izolowanie tych danych przed autoryzowanym bądź nieautoryzowanym dostępem.

5) Ograniczenie dostępu do lokalizacji w tle

Jedna z bardziej znaczących zmian prywatności w systemie Android 11 dotyczy ograniczenia dostępu aplikacji do lokalizacji urządzenia w tle. Gdy aplikacja prosi o pozwolenie na dostęp do lokalizacji, system Android 11 zapewnia najpierw przyznanie tylko lokalizacji na pierwszym planie, a jeśli wymaga dostępu do lokalizacji również z tła, aplikacja musi złożyć osobną prośbę o pozwolenie. Jest to podobna opcja do tej wprowadzonej pół roku temu w systemach iOS, jednak bardziej zaawansowana i rozróżniająca wykorzystywanie danych w tle od tych na pierwszym planie. Aby umożliwić dostęp do lokalizacji w tle, użytkownicy muszą ustawić opcję „Zezwalaj przez cały czas” dla uprawnień aplikacji do lokalizacji na stronie ustawień.

Poza tym Google wymaga również od programistów aplikacji na Androida, aby wyjaśnili, dlaczego ich aplikacja potrzebuje dostępu do lokalizacji w tle w pierwszej kolejności.