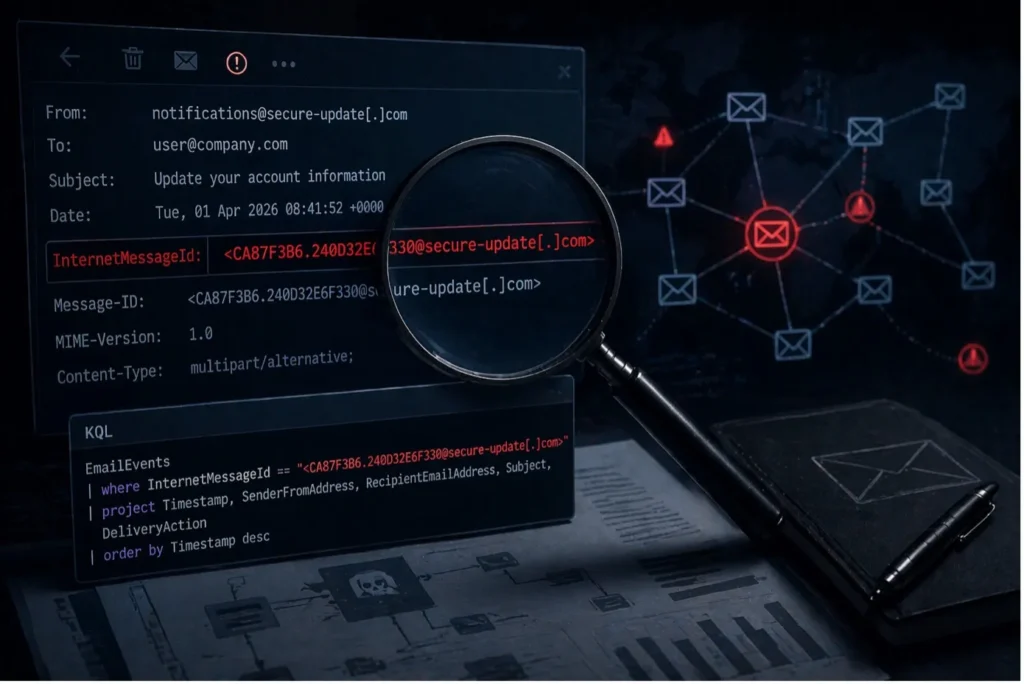

Threat hunting w mailach. Jeden nagłówek, który może zdradzić całą kampanię

W świecie threat huntingu często szukamy skomplikowanych wzorców, korelacji i anomalii. Tymczasem czasami najwięcej mówi… pojedynczy nagłówek wiadomości.

InternetMessageId to jeden z tych elementów...