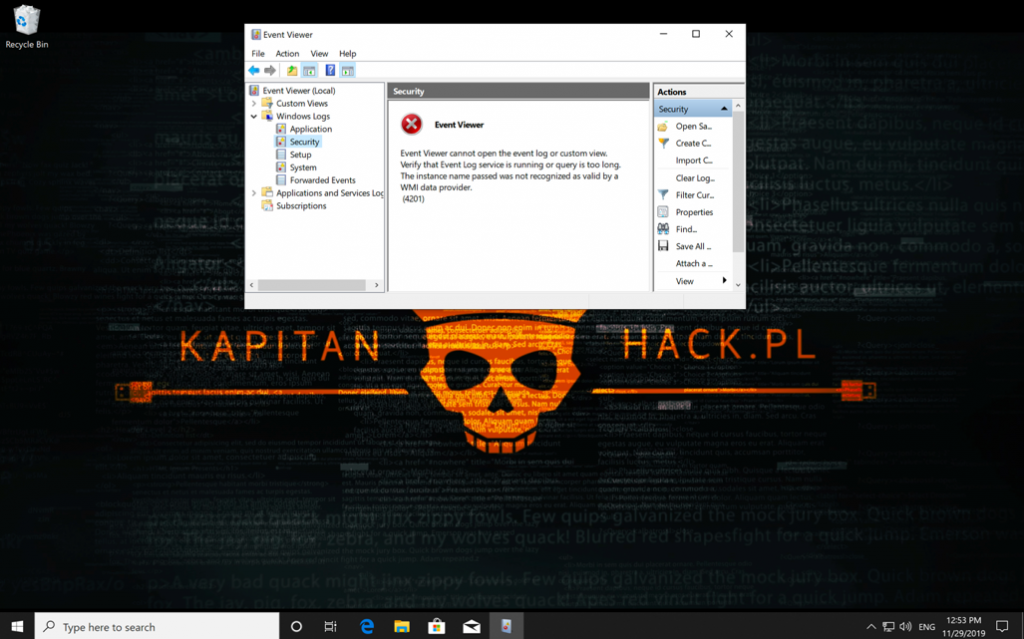

Manipulacja polityką audytu w Windows jako pierwszy krok ataku

W systemach Windows narzędzie Auditpol.exe służy do wyświetlania i konfigurowania polityki audytu – czyli kontroli, które akcje, takie jak logowanie, użycie uprawnień, dostęp do obiektów czy zmiany pol...