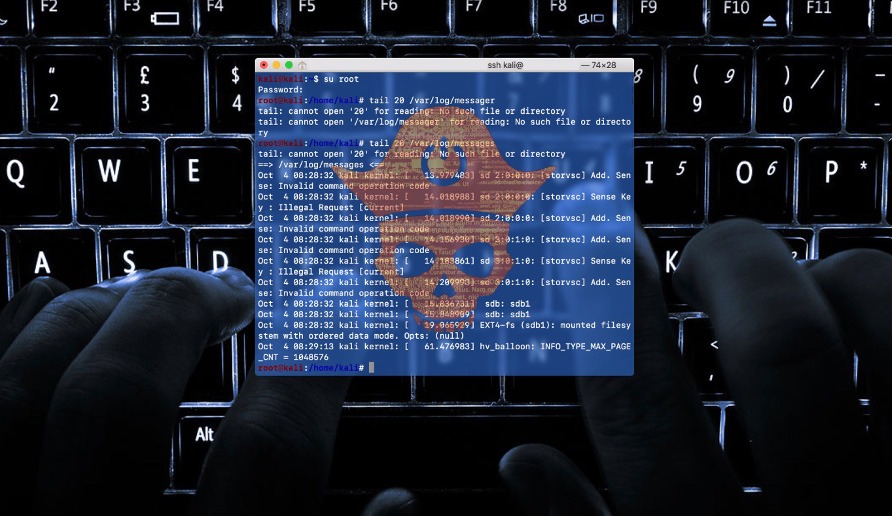

Jak katastrofa informatyczna spowodowana przez CrowdStrike stała się rajem dla hakerów? Co robić i na co uważać w takiej sytuacji?

Awaria technologiczna to nie tylko poważny problem do rozwiązania dla środowisk IT, lecz także raj dla hakerów. W dzisiejszym artykule opisujemy, jak można było ją wykorzystać w celu dokonania jeszcze...