Krytyczne luki w Pingora od Cloudflare, czyli jak ataki HTTP Request Smuggling mogą przejąć ruch użytkowników

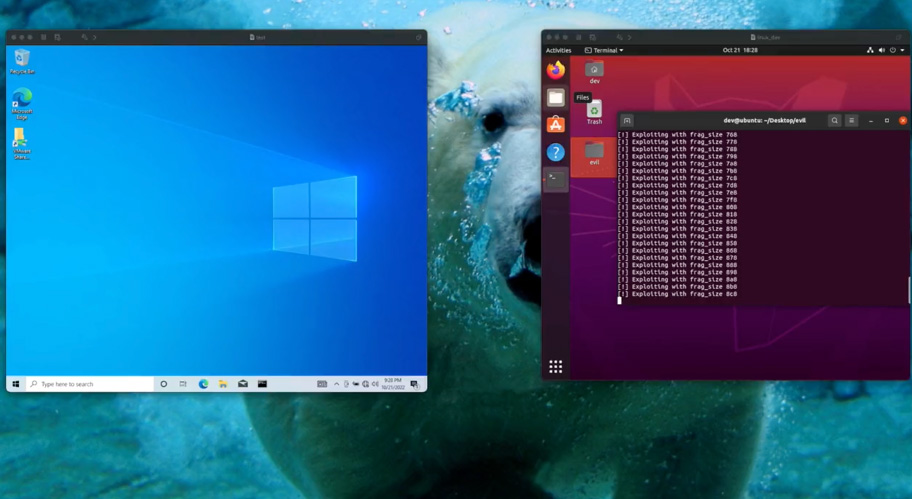

Framework Pingora, rozwijany przez firmę Cloudflare jako wysokowydajny system proxy dla infrastruktury internetowej, znalazł się ostatnio w centrum uwagi specjalistów ds. bezpieczeństwa. Badacze ujaw...