NHI w chmurze – dlaczego same CSPM i PAM to za mało?

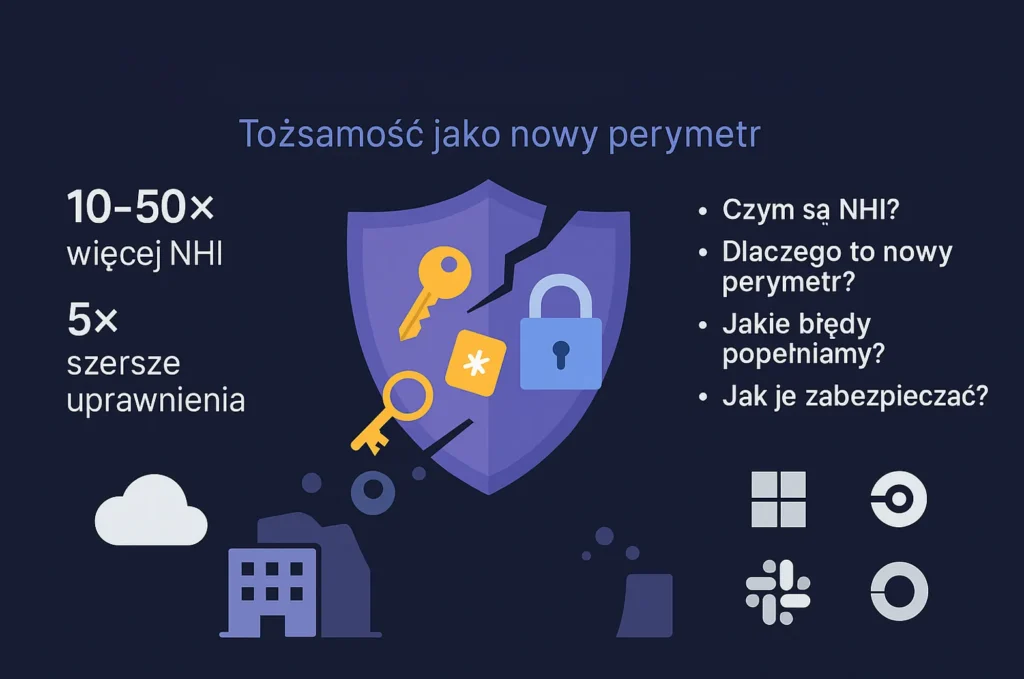

W dobie rosnącej cyfryzacji i migracji danych do chmury, zarządzanie tożsamością staje się kluczowym elementem skutecznego cyberbezpieczeństwa. Nowoczesne środowiska oparte na koncepcji Non-Human Identit...