Cicha persystencja – jak rosyjskie kampanie APT atakują firmy w Ukrainie. Porady dla działów bezpieczeństwa

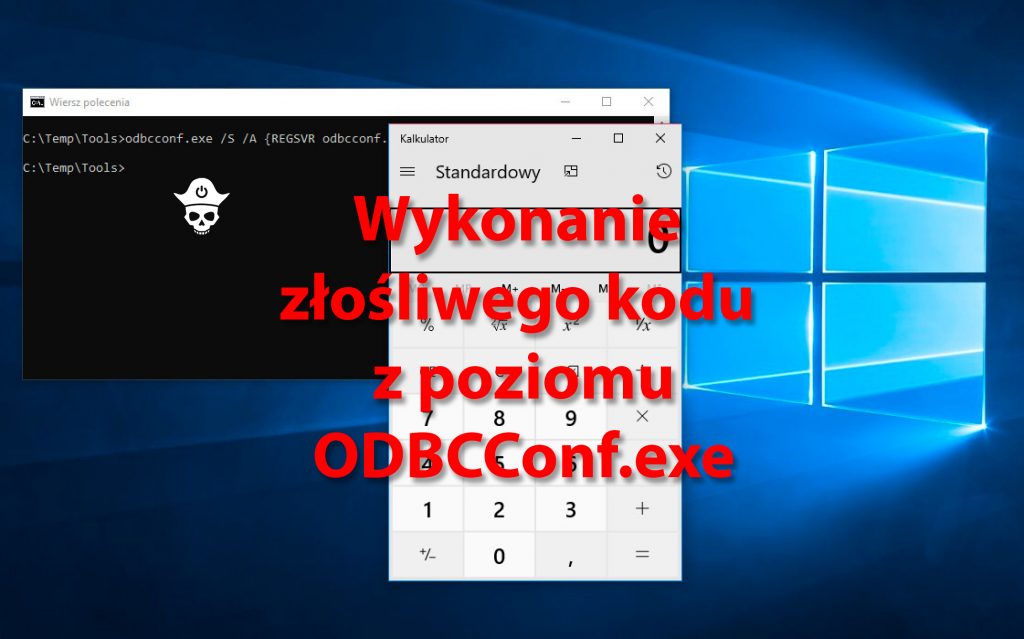

W ostatnich miesiącach coraz mocniej zintensyfikowane działania cybernetyczne skierowane przez podmioty powiązane z Rosją na instytucje ukraińskie rzucają nowe światło na metody rozgrywania współczesnego konfliktu...