Microsoft wyłączy NTLM!?

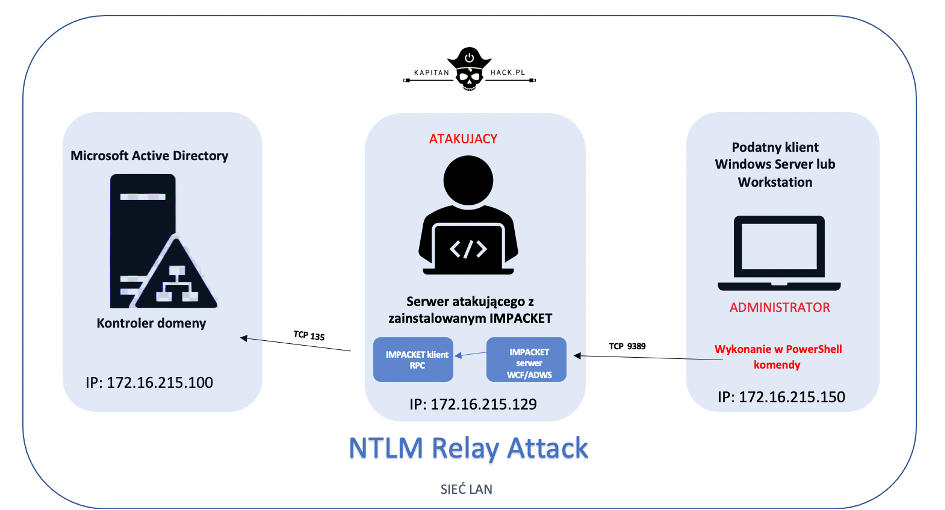

Kończy się czas protokołu uwierzytelniania New Technology LAN Manager (NTLM) – w kolejnej wersji systemu Windows Server nie będzie on już obsługiwany. O tym podatnym protokole pisaliśmy wielokrotnie, między i...