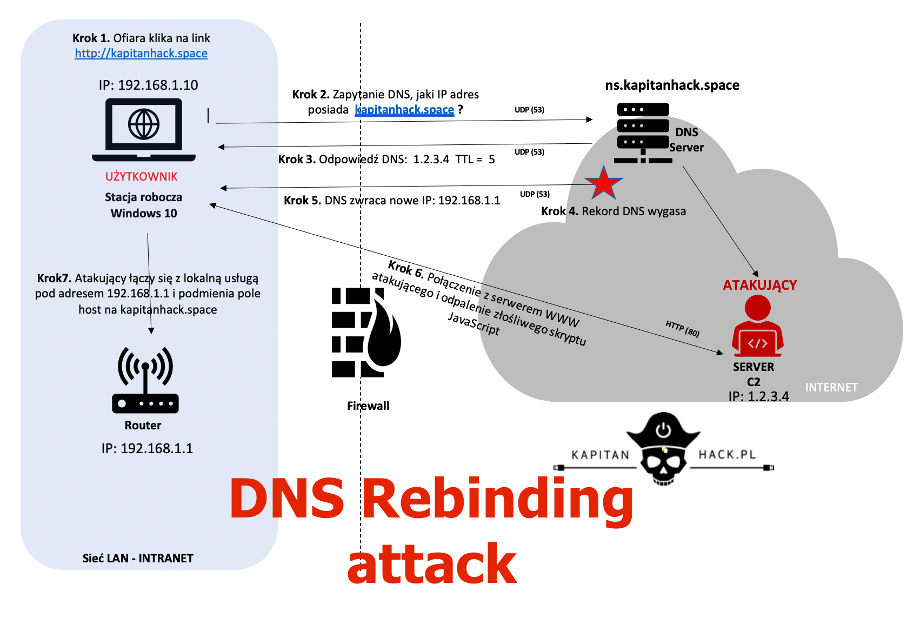

Atak na usługi w sieci lokalnej z Internetu za pomocą techniki DNS Rebinding – część 1

Dzisiejszy artykuł to pierwszy z dwóch, w których przedstawimy nieco odmienną i interesującą koncepcję ataku na usługi WWW w sieci lokalnej. Pokażemy w jaki sposób za pomocą protokołu DNS, będziemy w...