Ransomware nowej generacji wykorzystuje techniki Babuk i uderza w firmy

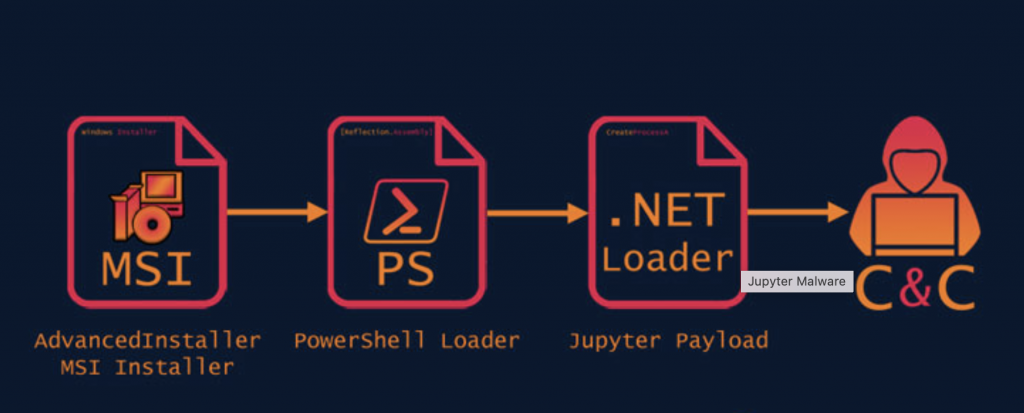

W świecie cyberbezpieczeństwa pojawiło się nowe, niepokojące zagrożenie – ransomware o nazwie „Payload”. Już na etapie pierwszych analiz zwróciło ono uwagę ekspertów ze względu na wykorzystywanie zaawansowanych te...