Phishing QBot wykorzystuje Kalkulator Windowsa do zainfekowania urządzenia.

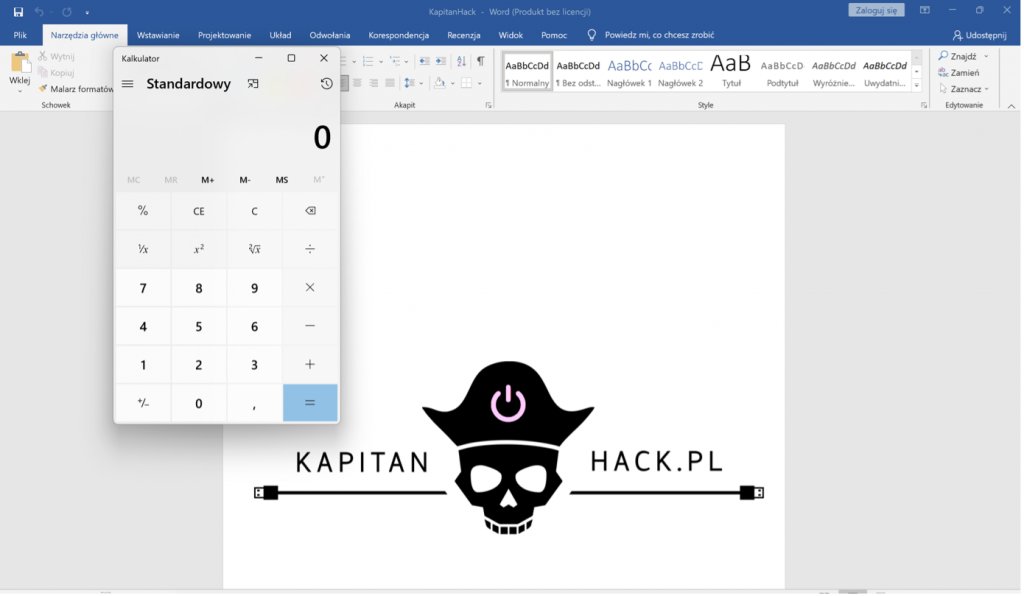

Grupa przestępcza odpowiedzialna za stworzenie złośliwego oprogramowania QBot wykorzystywała Kalkulator Windowsa do bocznego ładowania złośliwego payloadu na zainfekowane komputery.

DLL side-loading to pow...