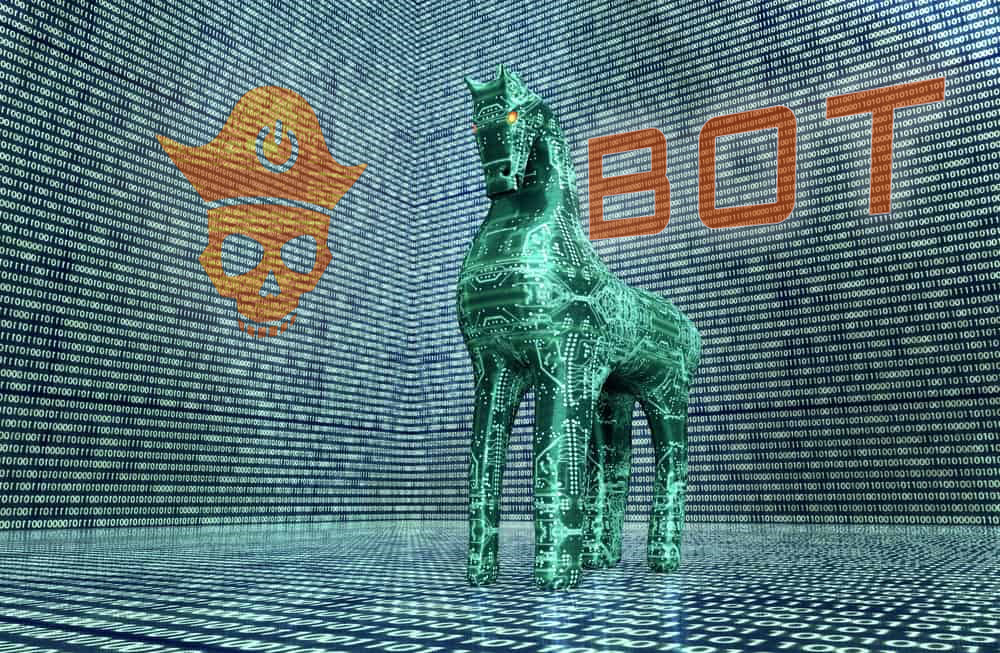

GoPix – nowoczesny trojan bankowy wykorzystujący techniki fileless

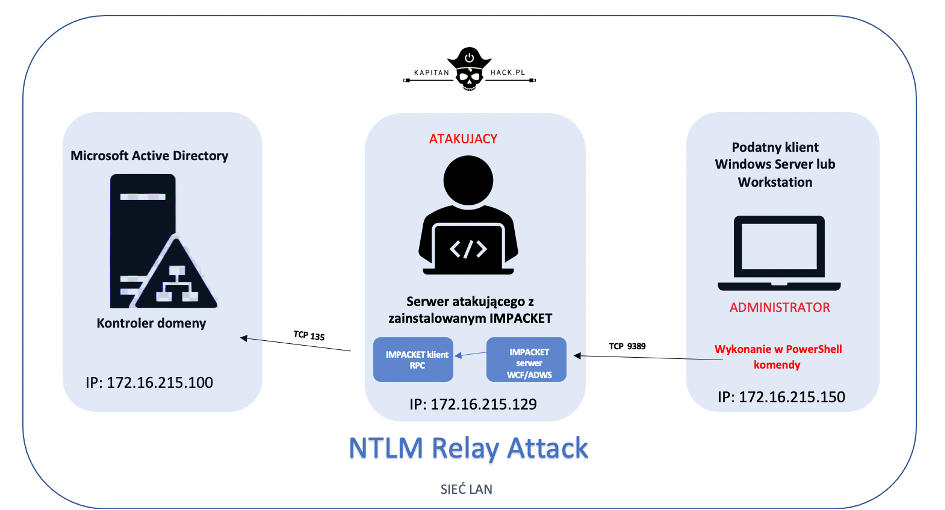

Analitycy bezpieczeństwa z Securelist opisali nową, rozwiniętą wersję trojana bankowego GoPix, który aktywnie atakuje użytkowników bankowości elektronicznej, koncentrując się przede wszystkim na brazyli...