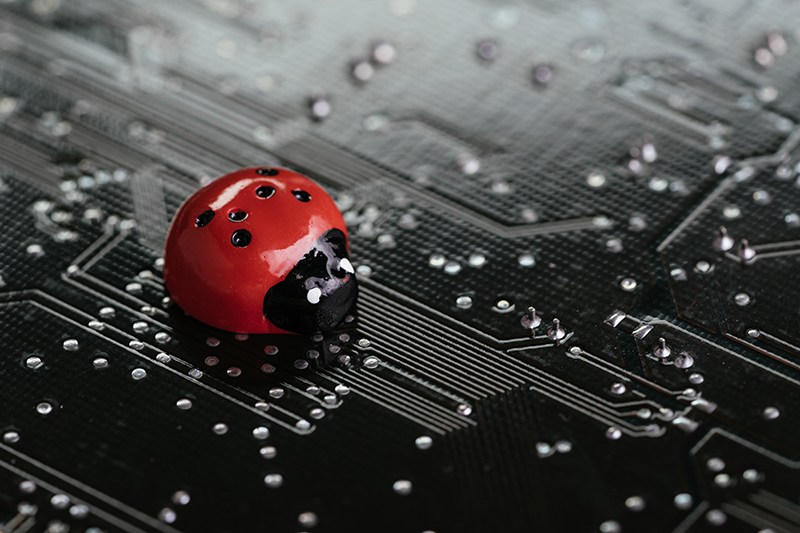

Malware na MacOS modyfikuje i kradnie dane z przeglądarek

Złośliwe oprogramowanie o nazwie XCSSET, znane z atakowania systemu operacyjnego macOS, zostało po raz kolejny zaktualizowane przez hackerów. Wszystko po to, aby dodać więcej funkcji do zestawu narz...