Sfałszowane instalatory Windows 10 wykorzystywane w atakach na rząd Ukrainy

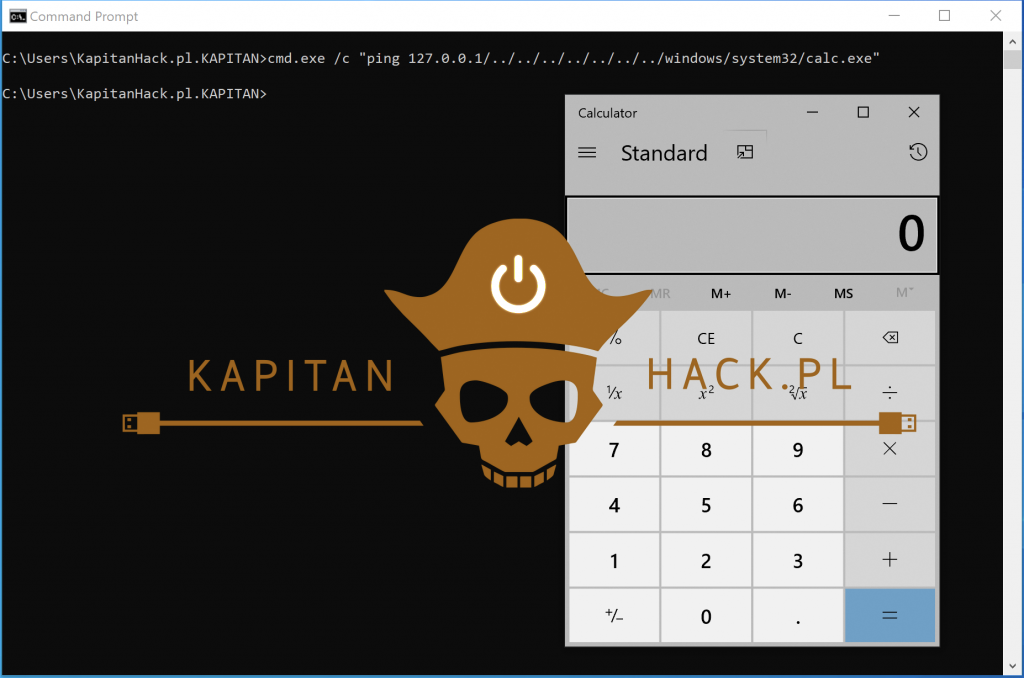

W ostatnim roku ukraińskie organizacje rządowe były atakowane w ramach nowej kampanii, która wykorzystywała wersje plików instalatora systemu Windows 10 z trojanami do przeprowadzania działań post-ex...