Ukraiński CERT ostrzega: Dark Crystal RAT atakuje naszą obronę

Zespół reagowania na incydenty komputerowe Ukrainy (CERT-UA) ostrzega przed nową kampanią hakerską, która celuje w sektory obronne. Przestępcy próbują przejąć kontrolę nad urządzeniami ofiar za pomocą sławnego Dark Crystal RAT (znanego również jako DCRat).

Kampania, wykryta na początku tego miesiąca, została wymierzona zarówno w pracowników przedsiębiorstw kompleksu obronno-przemysłowego, jak i indywidualnych przedstawicieli Sił Obronnych Ukrainy.

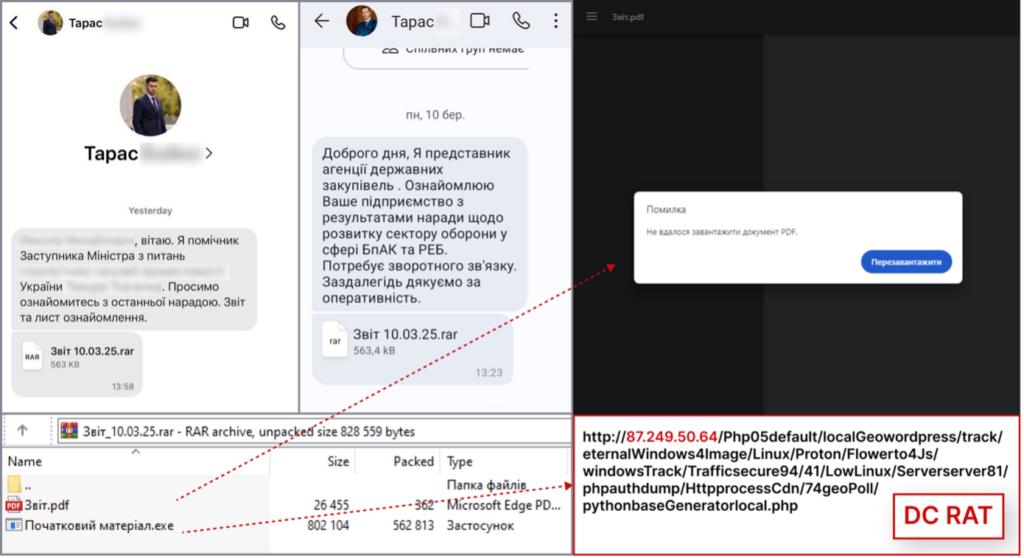

Działalność obejmuje dystrybucję złośliwych wiadomości za pośrednictwem aplikacji Signal, zawierających rzekome protokoły ze spotkań. Niektóre z wiadomości są wysyłane z wcześniej naruszonych kont Signala, aby zwiększyć prawdopodobieństwo powodzenia ataków.

Załączniki w wiadomościach phishingowych udostępniane są w formie plików archiwum, zawierających legalny PDF oraz plik wykonywalny oparty na .NET. Jest to szyfrator o nazwie DarkTortilla, który odszyfrowuje i uruchamia złośliwe oprogramowanie DCRat.

DCRat to z kolei dobrze udokumentowany trojan zdalnego dostępu (RAT). Ułatwia wykonywanie dowolnych poleceń, kradnie cenne informacje i ustanawia zdalną kontrolę nad zainfekowanymi urządzeniami.

CERT-UA przypisuje tę aktywność klastrowi zagrożeń śledzonemu jako UAC-0200, o którym wiadomo, że jest aktywny co najmniej od lata 2024 r.

„Korzystanie z popularnych komunikatorów, zarówno na urządzeniach mobilnych, jak i na komputerach, znacznie zwiększa powierzchnię ataku, w tym z powodu tworzenia niekontrolowanych (w kontekście ochrony) kanałów wymiany informacji” – informuje agencja.

Sytuacja dynamicznie rozwija się po rzekomej decyzji Signal o zaprzestaniu odpowiadania na żądania ukraińskich organów ścigania dotyczące rosyjskich zagrożeń cybernetycznych, o czym informuje The Record.

„Dzięki swojej bezczynności Signal pomaga Rosjanom gromadzić informacje, atakować naszych żołnierzy i narażać urzędników rządowych” – stwierdził Serhij Demediuk, zastępca sekretarza Rady Bezpieczeństwa Narodowego i Obrony Ukrainy.

Dyrektor generalna Signal Meredith Whittaker odrzuciła jednak to oskarżenie, twierdząc, że Signal oficjalnie nie współpracuje z żadnym rządem, na Ukrainie ani nigdzie indziej, i nigdy nie przystawał na taką współpracę. „Nie jesteśmy pewni, skąd wzięła się taka narracja” – komentuje Whittaker.

Decyzja ta pojawiła się w następstwie doniesień Microsoftu i Google, zgodnie z którymi rosyjscy cyberprzestępcy coraz częściej skupiają się na uzyskiwaniu nieautoryzowanego dostępu do kont WhatsApp i Signal, wykorzystując funkcję łączenia urządzeń. Ukraińcy zaczęli bowiem korzystać z aplikacji Signal jako alternatywy dla Telegrama. Poniżej prosty schemat i zobrazowanie całego ataku przedstawione przez CERT-UA: