Wielki ukierunkowany atak na kanały na YouTube

Kilka dni temu niektóre z światowych gwiazd muzyki zobaczyły umieszczane bez zezwolenia treści na swoich kontach YouTube. Dla przykładu były to takie kanały jak: Taylor Swift (ok. 40 milionów subskrybentów), Justin Bieber (ok. 68 milionów) czy Harry Styles („skromne” 12 milionów). Do listy przejętych kont możemy nawet dodać takie ikony jak Michael Jackson czy Eminem. Wielkie nazwiska i jeszcze większe liczby.

Ostatni raz podobny ukierunkowany atak na muzyków w mediach społecznościowych miał miejsce w 2007 roku, podczas dni Ye Olde Myspace. Wtedy zagrożenie było duże, ale ten nowy hack znacznie je przewyższył pod względem osób widzących złośliwe treści.

Ale jak to wszystko się stało?

Według The Record, atak był skierowany konkretnie na konta korzystające z Vevo. Osoby stojące za tym nie promowały odsyłaczy do złośliwego oprogramowania, spamu ani phishingu. Zamiast tego zdecydowali się opublikować na kanałach mających największe zasięgi na Świecie wiadomość o dziwacznej treści. Ale o tym później.

Jeśli kiedykolwiek oglądałeś teledysk popularnego artysty, istnieje duża szansa, że zobaczyłeś logo Vevo w prawym dolnym rogu. To jest właśnie kanał zarządzany przez pośrednika – Vevo, który odpowiada za umieszczanie na nim treści. Kanał ten jest największym muzycznym partnerem YouTube/Google i jego treści promowane są w zakładce YouTube Muzyka.

Oficjalna odpowiedź Vevo na temat ataku jest następująca:

„Niektóre filmy zostały przesłane bezpośrednio do niewielkiej liczby kanałów artystów Vevo przez nieautoryzowane źródło. Wszystkie te nieprawidłowo przesłane filmy zostały od tego czasu usunięte przez Vevo. Żadna wcześniejsza treść nie była dostępna dla źródła” – powiedział The Record rzecznik Vevo.

Jeśli chodzi natomiast o FAQ Vevo to informacja jest następująca:

„Vevo nie zapewnia bezpośredniego dostępu do artystów. Jeśli Twoje teledyski zostały dostarczone do Vevo, musisz współpracować z istniejącym dostawcą/wytwórnią treści, która będzie miała dostęp do przeprowadzenia aktualizacji.”

Te dwa komunikaty trochę się wykluczają, ale nie będziemy tutaj wchodzić w szczegóły i roztrząsać tych kwestii.

Po udanym ataku, fałszywe treści publikowane przez kanały muzyków dotyczyły sprawy „Free Paco Sanz”. Jest to głośna afera w Hiszpanii, gdzie ochroniarz został skazany na 2 lata więzienia za zebranie darowizny w wysokości 350 000 euro na swoją nieistniejącą chorobę. Duża grupa Hiszpanów uważa, że jest to sprawa polityczna i został on skazany niesłusznie.

„Nie zatrzymamy się, dopóki więzień polityczny Paco Sanz nie zostanie zwolniony” – powiedziała grupa @lospelaosbro w jednym z tweetów, która prawdopodobnie jest odpowiedzialna za atak.

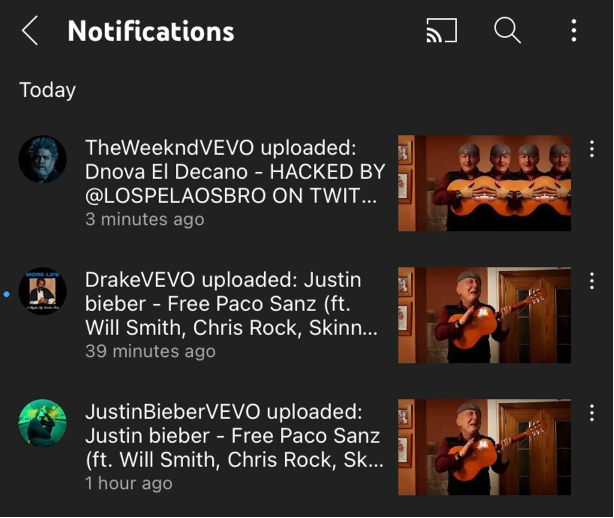

Filmy przesłane na strony Justina Beibera, Travisa Scotta, Juice Wrld, Kanye Westa, Drake’a i innych nosiły tytuł „Justin bieber – Free Paco Sanz (z udziałem Will Smith, Chris Rock, Skinny flex i Los Pelaos).”

Grupa zaczęła prosić użytkowników Twittera o sugestie, kogo następnie zhakować, ostatecznie przejmując strony takich artystów jak Playboi Carti, Lil Nas X, Daddy Yankee i innych. Filmy przesłane na te konta zawierały tytuły takie jak „HACKED BY @LOSPELAOSBRO” lub „No Doubt – no me retiro era broma @lospelaosbro”.

Wszystkie filmy zostały usunięte, ale samo konto na Twitterze ma obecnie ponad 15 000 obserwujących.

Poniżej przykład powiadomień z serwisu YouTube o wrzuconych nowych złośliwych filmach:

Podsumowanie

Być może nie jesteś artystą z wieloma milionami widzów, ale nadal powinieneś odpowiednio zabezpieczyć swoje konto YouTube. Każda kompromitacja może prowadzić do masowego spamu lub filmów, które linkują użytkowników poza witrynę do phishingu lub złośliwego oprogramowania. Warto przypomnieć tutaj podstawy zabezpieczania swojego konta na YT.

Zalogowanie się do YouTube wymaga konta Google. W związku z tym dobra higiena bezpieczeństwa Google oznacza również dobrą higienę bezpieczeństwa YouTube. Omówiliśmy już wiele kwestii bezpieczeństwa związanych z Google, ale oto kilka rzeczy, które możesz zrobić od razu:

– Utwórz silne hasło i włącz uwierzytelnianie dwuskładnikowe (2FA). Używaj aplikacji Google Auth do weryfikacji dwuetapowej zamiast kodów SMS, co pomoże uniknąć zagrożenia atakami typu SIM-swap.

– Nie udostępniaj innym danych logowania. Jeśli ktoś skontaktuje się z Tobą, obiecując „złote góry” wykraczające poza Twoje najśmielsze marzenia, nigdy nie ufaj i nie udostępniaj swoich danych.

– Skorzystaj z funkcji sprawdzania bezpieczeństwa Google. Dzięki temu szybko uzyskasz informacje o ostatniej aktywności związanej z logowaniem, logowaniu na urządzeniu, ustawieniach Gmaila i nie tylko. To poręczny, skoncentrowany sposób na zrozumienie czasami przytłaczającego zakresu dostępnych opcji.

– Usuń witryny i aplikacje, których nie potrzebujesz lub których nie rozpoznajesz. Podobnie jak w przypadku wielu kont społecznościowych. Zawsze trzymaj tylko to, co jest Ci potrzebne.

– Obserwuj komentarze publikowane pod Twoimi filmami. Jeśli jest tam dużo spamu i złośliwych treści może to popsuć Twoją reputacje, a także wpłynąć na pokazywanie Twojego kanału przez YouTube.