Wykorzystanie fałszywych aplikacji Ledger do łamania sprzętowych portfeli kryptowalut

Nowe kampanie wykorzystują fałszywe aplikacje Ledger do atakowania użytkowników systemu macOS i ich kryptowalut. Cyberprzestępcy wdrażają złośliwe oprogramowanie, które próbuje ukraść frazy początkowe, chroniące dostęp do cyfrowych portfeli kryptowalutowych.

Ledger (widoczny na zdjęciu) to popularny portfel sprzętowy zaprojektowany do przechowywania kryptowalut w trybie offline (cold storage) i w bezpieczny sposób. Fraza początkowa lub fraza odzyskiwania to zestaw 12 bądź 24 losowych słów, umożliwiający odzyskanie zasobów cyfrowych w przypadku zgubienia portfela czy zapomnienia hasła dostępu. Powinna być przechowywana prywatnie, w trybie offline, np. na kartce w sejfie.

W atakach opisanych w raporcie Moonlock Lab specjalnie przygotowana złośliwa aplikacja podszywa się pod prawdziwą aplikację Ledger, próbując nakłonić użytkownika do wpisania frazy początkowej na stronie phishingowej.

Moonlock Lab twierdzi, że śledzi te ataki od sierpnia ubiegłego roku, kiedy klony aplikacji mogły „kraść hasła, notatki i dane portfela, aby uzyskać wgląd w jego zasoby”. Jednak takie informacje nie wystarczyłyby do uzyskania dostępu do funduszy.

Dzięki ostatniej aktualizacji, skupiającej się na kradzieży frazy początkowej, cyberprzestępcy mogą błyskawicznie opróżnić portfele ofiar.

W marcu Moonlock Lab wykrył aktora zagrożeń używającego pseudonimu „Rodrigo”, wdrażającego nowego złodzieja na macOS o nazwie „Odyssey”. Nowe złośliwe oprogramowanie zastępuje aplikację Ledger Live na urządzeniu ofiary, by jeszcze bardziej zwiększyć skuteczność ataku.

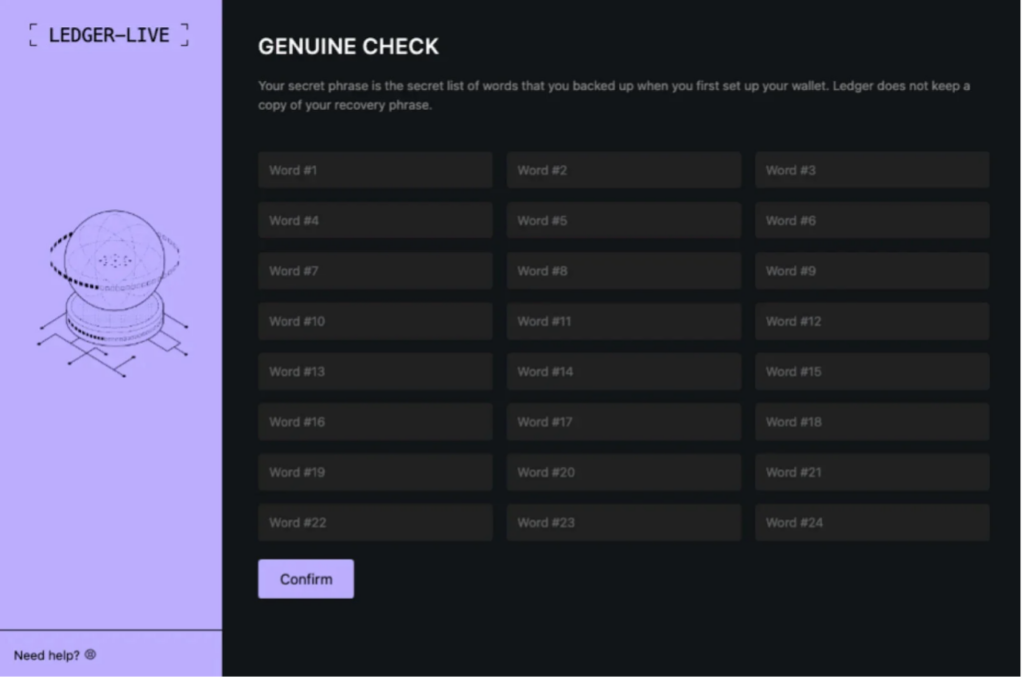

Malware wyświetla poniższą stronę phishingową w fałszywej aplikacji Ledger, prosząc ofiarę o wprowadzenie 24-wyrazowej frazy początkowej w celu odzyskania konta po wyświetleniu fałszywego komunikatu o „krytycznym błędzie”.

Odyssey może również kraść nazwy użytkowników macOS i eksfiltrować wszystkie dane dostarczone przez pola phishingowe na serwer Command & Control Rodrigo.

Skuteczność nowego złośliwego oprogramowania szybko przyciągnęła uwagę na forach w darknecie, co skłoniło inne znane grupy hakerów do ataków naśladowczych.

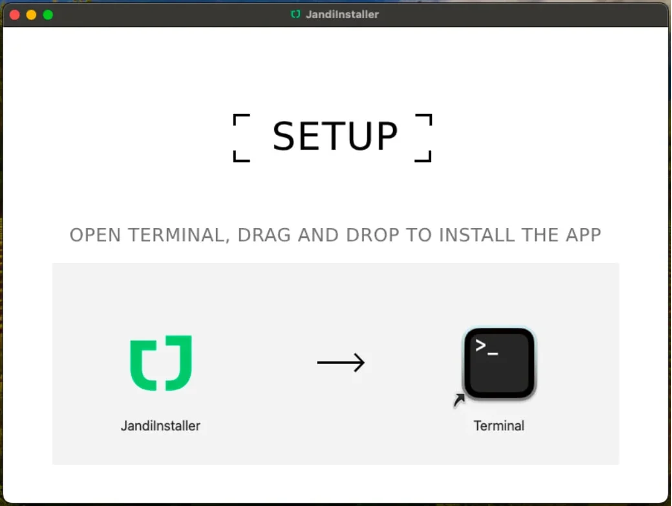

Na przykład w zeszłym miesiącu zidentyfikowano nową kampanię AMOS, w której plik DMG o nazwie „JandiInstaller.dmg” omija Gatekeepera, by zainstalować zainfekowaną aplikację Ledger Live, wyświetlającą ekrany phishingowe w stylu Rodrigo.

Ofiarom, które dały się nabrać i wpisały swoją 24-wyrazową frazę początkową w AMOS, wyświetlano komunikat „App corrupted”. Wszystko po to, aby zmniejszyć podejrzenia i dać atakującym wystarczająco dużo czasu na kradzież zasobów.

W tym miesiącu badacze z Jamf, firmy dostarczającej organizacjom oprogramowanie do zarządzania urządzeniami Apple, odkryli kolejną kampanię, w której plik binarny spakowany przez PyInstaller w pliku DMG pobierał stronę phishingową załadowaną za pośrednictwem ramki iframe w fałszywym interfejsie Ledger Live w celu kradzieży fraz początkowych użytkowników.

Podobnie jak w przypadku kampanii AMOS stealer, ataki odkryte przez Jamf stosują podejście hybrydowe, nastawione na dane przeglądarki, konfiguracje „hot” portfeli i informacji systemu, a także ukierunkowane phishingi Ledger.

Oczywiście podstawową formą ochrony w tym temacie jest uważne pobieranie aplikacji Ledger Live tylko z oficjalnej strony internetowej i sprawdzanie formularzy przed wpisaniem gdziekolwiek frazy początkowej.

Frazy początkowej należy używać tylko podczas przywracania portfela lub konfigurowania nowego urządzenia. Nawet wtedy fraza jest wprowadzana na fizycznym urządzeniu Ledger, a nie w aplikacji ani na żadnej stronie internetowej.