Zaraza… Nowy botnet kradnie poświadczenia z przeglądarek

Zespół badający zagrożenia Uptycs zidentyfikował nowy wariant złośliwego oprogramowania kradnącego dane uwierzytelniające. Nazwano go Zaraza Bot (z rosyjskiego, nie z polskiego 😉). Botnet wykorzystuje aplikację Telegram do komunikacji Command & Control.

Bot Zaraza atakuje dużą liczbę przeglądarek internetowych i jest aktywnie dystrybuowany na kanale rosyjskich hakerów na popularnym wśród cyberprzestępców Telegramie. Gdy malware zainfekuje komputer ofiary, pobiera poufne dane i wysyła je na serwer Telegram, gdzie atakujący mogą uzyskać do nich natychmiastowy dostęp.

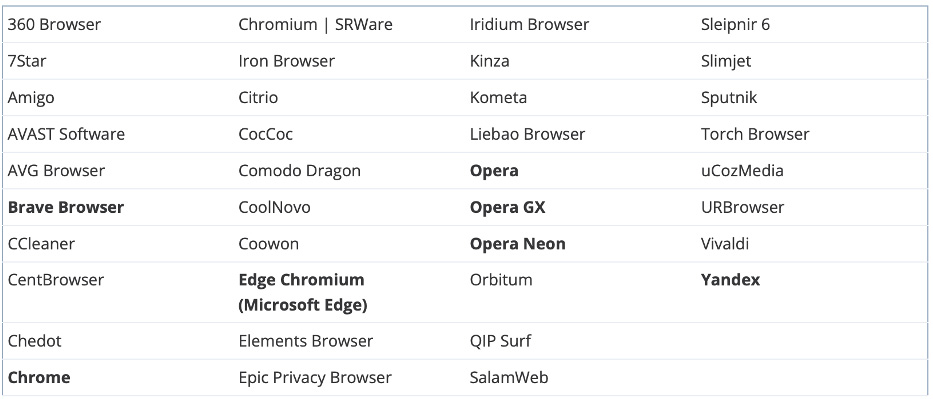

Zaraza kradnie dane logowania z 38 przeglądarek internetowych, w tym z najpopularniejszych – Google Chrome, Microsoft Edge czy Opera. Poniżej pełna lista. Warto zauważyć, że Firefox ani Safari się na niej nie znajdują.

Botnet na tym nie poprzestaje. W kolejnych krokach próbuje eksfiltrować dane logowania z internetowych kont bankowych, portfeli kryptowalut, kont e-mail i innych celów – portalów web o wysokiej wartości. Atakujący mogą następnie wykorzystać skradzione dane do kradzieży tożsamości, oszustw finansowych lub uzyskania nieautoryzowanego dostępu do kont osobistych i firmowych.

Taki typ ataku może być szczególnie niebezpieczny, ponieważ zagraża szerokiej gamie poufnych informacji, na których ludzie i organizacje polegają, aby chronić swoją prywatność. Widzimy teraz, jak ważne są dla nas bezpieczeństwo i poufność przeglądarki internetowej.

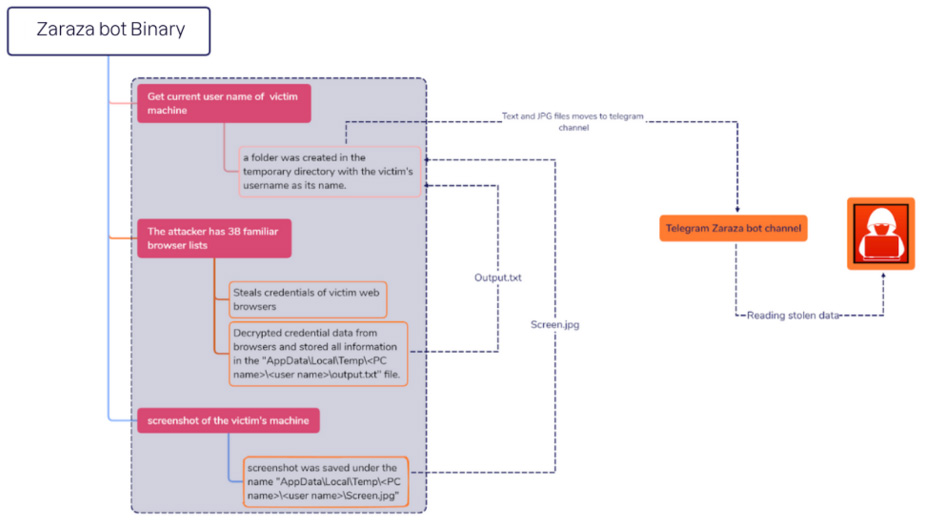

Bot Zaraza ma możliwość wyodrębnienia danych logowania z przeglądarki internetowej i zapisania ich w pliku tekstowym. Dodatkowo może przechwycić zrzut ekranu aktywnego okna ofiary, który jest następnie zapisywany w formacie pliku JPG. Skradzione dane są później przesyłane do serwera CW, gdzie osoba atakująca może uzyskać do nich dostęp. Poniżej cały schemat działania malware przedstawiony na wysokim poziomie abstrakcji:

Dowody zebrane przez Uptycs wskazują na to, że bot Zaraza jest oferowany jako narzędzie komercyjne dla innych cyberprzestępców w zamian za płatną subskrypcję. Obecnie nie jest jasne, w jaki sposób rozprzestrzenia się jako botnet, ale przeszłość pokazuje, że podobne kampanie wykorzystywały kilka metod, takich jak złośliwe reklamy czy inżynieria społeczna.

Odkrycia pojawiły się, gdy jednostka reagowania na zagrożenia eSentire (TRU) ujawniła kampanię GuLoader (alias CloudEyE) skierowaną do sektora finansowego za pośrednictwem e-maili phishingowych, wykorzystujących przynęty o tematyce podatkowej do dostarczania złodziejom informacji i wdrażania trojanów zdalnego dostępu (RAT).

Aby ograniczyć ryzyko związane z kradzieżą danych z przeglądarki web, zaleca się, by użytkownicy włączyli uwierzytelnianie dwuskładnikowe (2FA) na wszystkich wrażliwych witrynach.

IOC oraz szczegóły dotyczące analizy możemy znaleźć na blogu Uptycs.