Zhackowano płatności Visa przez Apple Pay!

Posiadacze urządzeń z logo nadgryzionego jabłka mogą czuć się zagrożeni, w szczególności, jeśli płacą swoim telefonem za zakupy lub bilety. Właśnie pokazano jak na zablokowanym iPhone można dokonać płatności kartą VISA!

Nie tak dawno, bo w środę pisaliśmy o niezałatanych, nowych zeroday’ach na urządzenia Apple z systemem iOS.

Badacze bezpieczeństwa, a konkretniej zespół akademicki z uniwersytetów Birmingham i Surrey, wspierany przez brytyjskie National Cyber Security Center (NCSC) pokazał, że ktoś może użyć skradzionego, zablokowanego iPhone’a i zapłacić nim za towary lub usługi o wartości tysięcy dolarów, bez konieczności uwierzytelniania.

W czym tkwi problem?

Problem wynika z niezałatanych luk w zabezpieczeniach systemów Apple Pay i Visa.

Zespół wyjaśnił, że oszukańcze płatności dotykowe w czytnikach kart mogą być dokonywane przy użyciu dowolnego iPhone’a z kartą Visa skonfigurowaną w trybie „Express Transit”. Express Transit umożliwia osobom dojeżdżającym do pracy na całym świecie, w tym osobom jeżdżącym komunikacją miejską (np. metrem) na przyłożenie telefonu do czytnika w celu zapłaty za przejazd bez odblokowywania urządzeń.

Metoda jest podobna do cyfrowej wersji kradzieży kieszonkowej. Działa bezprzewodowo, nawet jeśli iPhone jest w torbie lub w czyjejś kieszeni i nie ma limitu transakcji.

Po zgłoszeniu problemu Visa ze swojej strony stwierdziła, że płatności Apple Pay są bezpieczne i że jakiekolwiek ataki w świecie rzeczywistym byłyby trudne do przeprowadzenia.

Jak wygląda hack?

Analizując ataki przekaźnikowe na płatności zbliżeniowe, naukowcy z University of Birmingham i University of Surrey w Wielkiej Brytanii odkryli, że urządzenia iPhone potwierdzają transakcje pod pewnymi warunkami.

Aby płatność mogła zostać zrealizowana, użytkownicy iPhone’a muszą ją autoryzować, odblokowując telefon za pomocą Face ID, Touch ID lub kodu dostępu.

Jednak w niektórych scenariuszach, takich jak płacenie za transport publiczny, odblokowanie urządzenia sprawia, że proces płatności jest uciążliwy dla użytkownika.

Apple Pay rozwiązało problem z Express Transit, funkcją, która umożliwia przeprowadzenie transakcji bez odblokowywania urządzenia.

Express Transit działa w przypadku określonych usług, takich jak bramki biletowe, z czytnikami kart, które wysyłają niestandardową sekwencję bajtów, które omijają ekran blokady Apple Pay.

W połączeniu z kartą Visa „funkcję tę można wykorzystać, aby ominąć ekran blokady Apple Pay i nielegalnie płacić z zablokowanego iPhone’a za pomocą karty Visa na dowolny czytnik EMV, za dowolną kwotę, bez autoryzacji użytkownika”.

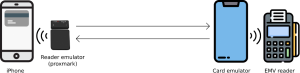

Naukowcy byli w stanie naśladować transakcję z bramką biletową, używając urządzenia Proxmark działającego jako czytnik kart komunikujący się z docelowym iPhonem i telefonem z Androidem z chipem NFC, który łączył się z terminalem płatniczym.

Metoda jest aktywnym atakiem przekaźnikowym typu man-in-the-middle, w którym Proxmark odtwarza „magiczne bajty” iPhone’owi, aby oszukać go i aby uwierzył, że jest to transakcja z bramką biletową, więc uwierzytelnianie użytkownika autoryzacja płatności nie jest potrzebna.

Atak jest jednak bardziej skomplikowany. Naukowcy wyjaśniają, że należy ustawić pewne flagi modyfikując niektóre bity używane przez czytnik, aby umożliwić uwierzytelnianie danych offline dla transakcji online.

Podnoszenie limitu płatności

Naukowcy także zagłębili się w tę kwestię. Odkryli, że mogą zmodyfikować kwalifikatory transakcji kartowych (CTQ) odpowiedzialne za ustalanie limitów transakcji zbliżeniowych.

Modyfikacja ma na celu oszukanie czytnika kart, że etap uwierzytelniania na urządzeniu mobilnym został pomyślnie zakończony. Podczas eksperymentu naukowcy byli w stanie dokonać transakcji o wartości 1000 GBP z zablokowanego iPhone’a. Przetestowali atak z powodzeniem na iPhone 7 i iPhone 12.

Całe demo możecie obejrzeć na poniższym nagraniu.

Podatność nie została jeszcze naprawiona

Testy udało się pomyślnie przeprowadzić na iPhonach z kartami Visa. W przypadku kart Mastercard przeprowadzana jest dodatkowa kontrola, mająca na celu upewnienie się, że zablokowany iPhone akceptuje transakcje tylko z czytników kart z kodem sprzedawcy tranzytowego.

W przypadku testów tej metody na konkurencyjnych urządzeniach i usłudze Samsung Pay, naukowcy odkryli, że transakcje są zawsze możliwe przy zablokowanych urządzeniach Samsung. Jednak wartość jest zawsze zerowa, a dostawcy usług transportowych pobierają opłaty za bilety na podstawie danych związanych z tymi transakcjami.

Wyniki tego badania zostały przesłane zarówno do Apple, jak i Visa odpowiednio w październiku 2020 r. i maju 2021 r., ale żadne z nich do tej pory nie naprawiło problemu.

Luka jest nadal dostępna i można ją wykorzystać za pomocą gotowego sprzętu i oprogramowania.

Szczegóły badania znajdziecie w artykule zatytułowanym „Praktyczna ochrona przekaźnika EMV”

Liczymy, że obie firmy podejdą do tego poważnie i jak najszybciej rozwiążą problem.