Phishing SMS – dlaczego jest tak skuteczny?

Świat cyberprzestępczości wygląda tak, że za każdym razem gdy poznamy jakieś zagrożenie i zaczniemy edukować o nim społeczeństwo, powstaje nowe – bardziej wymyślne i przebiegłe. Oszuści nieustannie publikują fałszywe aplikacje na Facebooku, umieszczają szkodliwe linki w tweetach czy wysyłają e-maile phishingowe. Wychodzi na to, że żaden obszar cyfrowego świata nie jest już bezpieczny.

Cyberprzestępcy przeszli ostatnio do nowej formy manipulacji i oszukiwania użytkowników. Mianowicie phishingu wysyłanego w wiadomościach SMS, nazwanego już smishing. Może Ci się teraz wydawać, że nigdy nie nabrałbyś się na coś takiego. Ktoś jednak musi się nabierać, ponieważ hackerzy coraz częściej go stosują.

Metody manipulacji

Oszustwa phishingowe polegające na wysyłaniu krótkich wiadomości tekstowych bazują na silnym bodźcu emocjonalnym jakim zazwyczaj jest strach. Po przeczytaniu jednego zdania ofiara musi poczuć chęć wykonania akcji do której jest namawiana w wiadomości. Najłatwiej wywołać w niej lęk i obawy, że jeśli tego nie zrobi to coś złego się wydarzy. Przykłady takich manipulacji to:

- ktoś właśnie kradnie twoje pieniądzę

- ktoś krzywdzi twoich bliskich

- ktoś ujawni twoje zawstydzające zdjęcia lub filmy

- jesteś oskarżony o przestępstwo

- twoje konto bankowe zostało zablokowane

Strach jest dla ludzi potężnym motywatorem. Kiedy nas kontroluje, możemy wyrzucić logikę przez okno i często zostajemy oszukani, nawet jeśli uważamy, że jesteśmy zbyt inteligentni na tanie sztuczki. Wiele udanych ataków phishingowych prawdopodobnie nie zostaje zgłoszona, ponieważ ofiary wstydzą się tego i nie chcą wyjść na łatwowiernych. Nie zdają sobie jednak sprawy, że tym samym pozostawiają phisherom swobodę kontynuowania ich brudnej roboty.

Oszuści cały czas udoskonalają swoje techniki, ucząc się które z nich działają, a które nie. Biorąc pod uwagę krótki charakter wiadomości SMS, phisherzy mają ograniczone możliwości, co wyzwala w nich kreatywność.

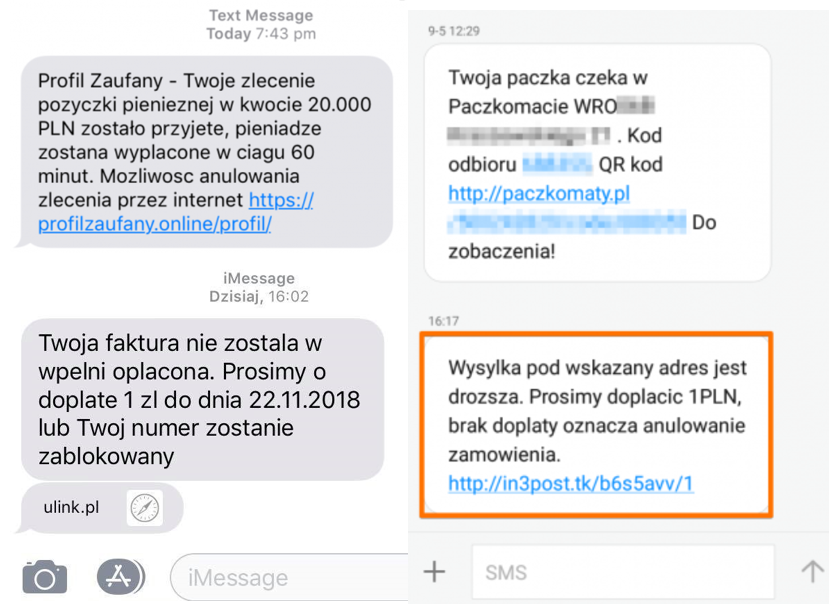

Przykłady smishingu

Wszystkie powyższe wiadomości SMS namawiają do kliknięcia w link, który przekierowuje nas do fałszywej strony z wyborem metody płatności. Strona wygląda jednak bardzo profesjonalnie i z pewnością niektórzy dają się nabrać.

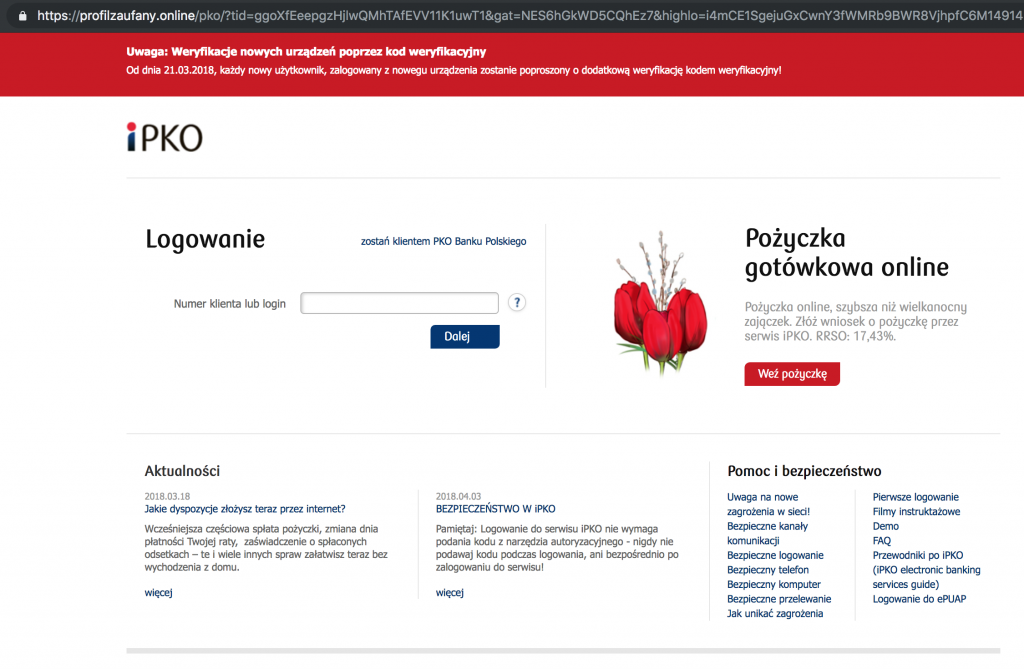

Po kliknięciu na logo naszego banku ujrzymy do złudzenia przypominającą legalną stronę logowania.

Wszystko jest oczywiście dobrze zaplanowaną i przemyślaną kampanią phishingową. Po wpisaniu loginu i hasła przez ofiarę, dane logowania wysyłane są do przestępcy. Następnie, przez stronę wyłudzany jest kod SMS, który ofiara otrzymuje od swojego prawdziwego banku, w celu autoryzacji dostępu z nowego urządzenia. Potem atakujący oczywiście dodaje siebie jako zaufanego odbiorcę i pieniądze znikają z konta ofiary.

Jak nie dać się oszukać

Zachowanie czujności i świadomość kilku typowych oznak phishingu może znacznie zmniejszyć ryzyko ataku.

- Uważaj na SMSy z Twojego banku. Większość banków nie wysyła w ogóle wiadomości tekstowych, ponieważ nie chce wprowadzać niepewności wśród klientów. Jeśli bank wysłał do Ciebie wiadomość SMS, sprawdź najpierw numer, którego użył do jej wygenerowania. Można użyć do tego bazy numerów online, np. https://www.ktoto.info/. Po wpisaniu numeru dowiesz się, czy jest on oznaczony jako numer banku czy może znajduje się na czarnej liście phisingowej. Poza tym, skontaktuj się ze swoim bankiem dzwoniąc pod stały numer obsługi klienta i spytaj czy to oni wygenerowali wiadomość SMS oraz czy są jakieś problemy z twoim kontem. Jeśli bank twierdzi, że nie ma z tym nic wspólnego to najprawdopodobniej jest to atak phishingowy.

- Sprawdzaj czy w numerze telefonu nadawcy wiadomości, która została wygenerowana automatycznie, nie ma ciągów cyfr 5000 lub innych z trzema zerami. Świadczy to o tym, że wiadomość została wysłana przez bramkę SMS za pomocą usług „email-to-text„. W ten sposób atakujący maskują swój rzeczywisty numer telefonu. Legalna organizacja nigdy tak nie robi.

- Zgłaszaj zagrożenie. Jeśli otrzymasz wiadomość tekstową, w której są groźby w stosunku do Ciebie lub Twoich bliskich, zgłoś to do odpowiednich służb.

- Stosuj wszystkie zalecenia, które dotyczą phishingu mailowego. Nie klikaj w podejrzane linki, nie kontaktuj się z nadawcą i pod żadnym pozorem nie płać żadnych pieniędzy.

Jak zablokować niechciane wiadomości SMS

Jedną z prostych czynności, które możesz wykonać na większości dzisiejszych smartfonów jest przechwytywanie SMS od nadawców z poza listy kontaktów w osobnej skrzynce odbiorczej. Pozwoli Ci to ograniczyć korespondencje z potencjalnymi, niechcianymi osobami i stworzyć coś w rodzaju skrzynki SPAM.

Wiele modeli telefonów oferuje też opcję blokowania wiadomości wysyłanych z Internetu, czyli to o czym wspominaliśmy wcześniej. Powoduje to, że osoby które będą korzystać z darmowej bramki SMS, nie będą w stanie się z nami skontaktować. Hackerzy, wysyłając tysiące wiadomości z zagranicy, bardzo często używają darmowego sposobu dostarczania SMS.

Prawie każdy operator sieci komórkowej umożliwia skonfigurowanie aliasu powiązanego z numerem telefonu. Działa to w taki sposób, że wiadomości i połączenia wciąż przychodzą na twój numer, jednak jeśli na nie odpowiesz to odbiorca widzi tylko twój tekstowy alias. Następnie można podać ten alias znajomym i zaufanym osobom, a wiadomości przychodzące na rzeczywisty numer blokować.