Błąd w jednej z funkcjonalności Google Drive pozwala na pobranie malware

W Google Drive istnieje pewna funkcjonalność, która nie jest zbyt popularna i jest raczej rzadko wykorzystywana przez użytkowników. Została też chyba trochę zapomniana przez samo Google, ponieważ podatność, która w niej istnieje została odkryta już ponad miesiąc temu. Jak się okazuje – wciąż jest nienaprawiona.

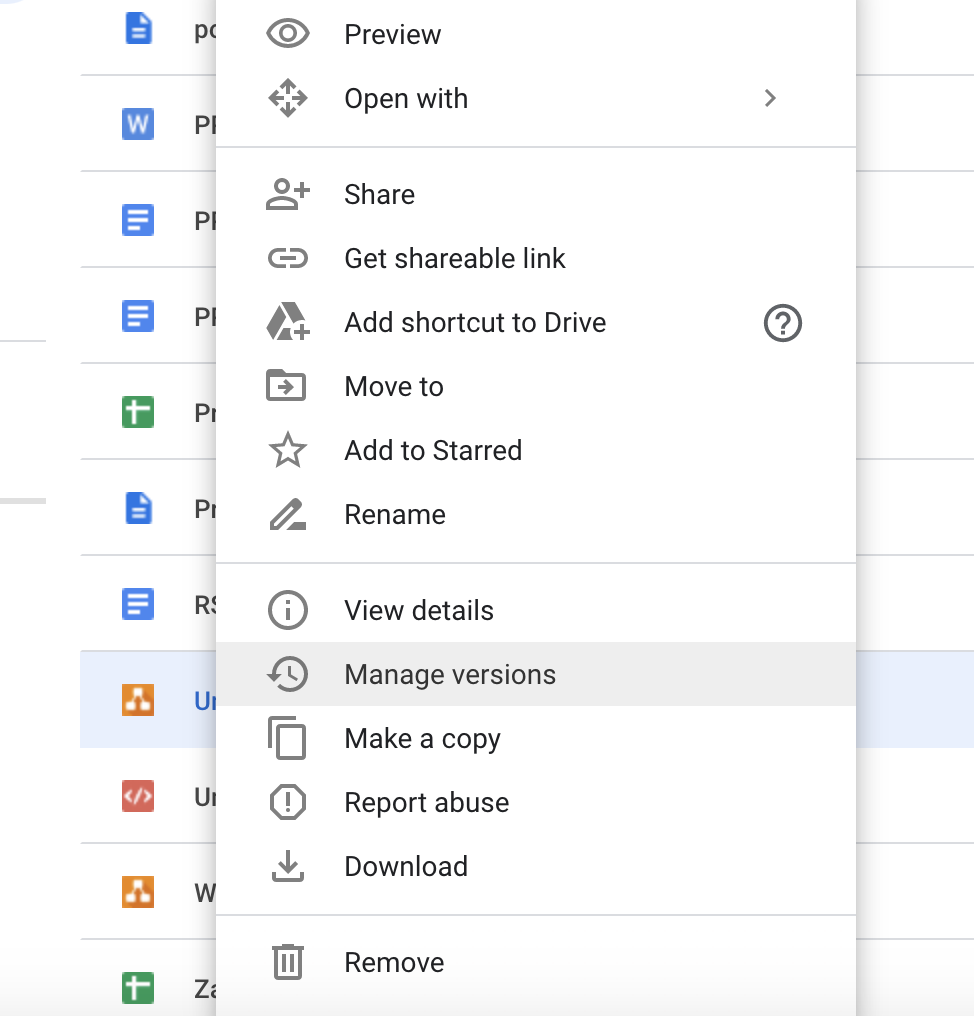

Problem z bezpieczeństwem dotyczy funkcji „zarządzania wersjami”, która umożliwia użytkownikom przesyłanie różnych wersji danego pliku i zarządzanie nimi, a także sposób, na udostępnianie użytkownikom nowej wersji pliku. Logicznie rzecz biorąc, zarządzanie wersjami funkcjonalnie powinno pozwolić użytkownikom Dysku Google na aktualizację starszej wersji pliku o nową wersję o tym samym rozszerzeniu, ale okazuje się, że tak nie jest.

Według A. Nikoci, który zgłosił usterkę do Google, a później ją ujawnił, funkcja zarządzania wersjami umożliwia użytkownikom przesłanie nowej wersji z dowolnym rozszerzeniem dowolnego istniejącego pliku w chmurze, nawet ze złośliwym plikiem wykonywalnym.

Jak pokazano poniżej na filmie demonstracyjnym, legalna wersja pliku, który został już udostępniony grupie użytkowników, może zostać zastąpiona złośliwym plikiem, którego podgląd w trybie online nie wskazuje nowych zmian, a po pobraniu można wykorzystać go do zainfekowania systemów docelowych.

W jednym zdaniu – Google umożliwia zmianę wersji pliku bez sprawdzania nawet, czy jest to to samo rozszerzenie.

Jak hackerzy mogą wykorzystać tę podatność?

Nie trzeba dodawać, że ten problem pozostawia otwarte drzwi dla bardzo skutecznych kampanii typu spear-phishing, które wykorzystują powszechne usługi w chmurze, takie jak Google Drive, do dystrybucji złośliwego oprogramowania. Luka może zostać wykorzystana przez atakujących do rozpowszechniania złośliwych plików zamaskowanych jako legalne dokumenty lub obrazki w rzeczywistości będącymi plikami wykonywalnymi.

Oszustwa typu spear-phishing zazwyczaj mają na celu nakłonienie odbiorców do otwarcia złośliwych załączników lub kliknięcia pozornie nieszkodliwych linków, udostępniając w ten sposób atakującemu poufne informacje, takie jak dane logowania do konta. Załączniki mogą również służyć do nakłonienia odbiorcy do nieświadomego pobrania złośliwego oprogramowania, które może dać atakującemu nieautoryzowany dostęp do systemu.

Bez sprawdzania zgodności rozszerzeń plików oraz braku weryfikacji pod kątem zawartości złośliwego kodu, użytkownik może nieświadomie, po otrzymaniu maila ze zmianą wersji, pobrać niebezpieczny plik. Taki scenariusz mógłby zostać wykorzystany do zorganizowania tzw. Whale Attacks, taktyki phishingowej często wykorzystywanej przez cyberprzestępców do podszywania się pod wyższą kadrę kierowniczą w organizacji i atakowania konkretnych osób w nadziei na kradzież poufnych informacji lub uzyskanie dostępu do ich systemów.

Co gorsza, wydaje się, że Google Chrome niejawnie ufa plikom pobranym z Dysku Google, nawet jeśli są one wykrywane przez inne oprogramowanie antywirusowe jako złośliwe.

Podsumowanie

Chociaż nie ma dowodów na to, że ta podatność została wykorzystana do ataków, hackerom nie byłoby trudno zmienić jej przeznaczenia na swoją korzyść, biorąc pod uwagę fakt, że usługi w chmurze były narzędziem dostarczania złośliwego oprogramowania w kilku atakach typu spear-phishing w ostatnich miesiącach. Ponieważ oszuści i przestępcy robią wszystko, co w ich mocy, aby ukryć swoje złośliwe zamiary, ważne jest, aby użytkownicy uważnie obserwowali podejrzane e-maile, w tym nawet powiadomienia z Dysku Google, i czytali je dokładnie, aby zminimalizować wszelkie możliwe ryzyko.