Analiza nowego kierunkowego ataku grupy Winnti

Specjaliści od cyberbezpieczeństwa z firmy Positive Technologies ujawnili serię ataków przeprowadzonych przez podmiot prawdopodobnie powiązany z Chinami, który jako cele wybrał organizacje w Rosji i Hongkongu. Ataki zawierały nieudokumentowany wcześniej backdoor.

Przypisując kampanię grupie Winnti (APT41), Positive Technologies datuje pierwszy atak na 12 maja 2020 r., kiedy APT użył skrótów LNK do wyodrębnienia i uruchomienia ładunku szkodliwego oprogramowania. Drugi atak wykryty 30 maja wykorzystał złośliwy plik archiwum RAR, składający się ze skrótów do dwóch dokumentów PDF (przynęt), które rzekomo były CV i certyfikatem IELTS.

Same skróty zawierają łącza do stron hostowanych na Zeplinie, legalnym narzędziu do prowadzenia projektów, które w tym przypadku jest używane do pobierania końcowego złośliwego oprogramowania. Ostateczny kod zawiera program ładujący shellcode („svchast.exe”) i backdoor o nazwie Crosswalk („3t54dE3r.tmp”).

Crosswalk, po raz pierwszy udokumentowany przez FireEye w 2017 roku, jest prostym, modułowym backdoorem, zdolnym do przeprowadzania rekonesansu systemu i odbierania dodatkowych modułów z serwera kontrolowanego przez atakującego jako shellcode. Poniżej schemat przeprowadzania rekonesansu:

Chociaż ten sposób działania jest podobny do koreańskiej grupy zagrożeń Higaisa – która w atakach również wykorzystuje pliki LNK załączone do wiadomości e-mail, naukowcy stwierdzili, że użycie Crosswalk sugeruje zaangażowanie Winnti.

Potwierdza to również fakt, że infrastruktura sieciowa próbek pokrywa się z wcześniej znaną infrastrukturą APT41, a niektóre domeny mają swoje korzenie w atakach Winnti na branżę gier online w 2013 roku.

Grupa Winnti jest uważana, za jedną z najgroźniejszych grup hackerkich dzisiejszych czasów i przypisuje się właśnie jej wiele ataków na rosyjskie organizacje rządowe.

Nowa fala zagrożeń nie jest inna. Wśród celów znajdował się Battlestate Games, twórca gier Unity3D z St. Petersburga.

Co więcej, naukowcy znaleźli dodatkowe próbki ataków w postaci plików RAR, które zawierały Cobalt Strike Beacon jako ładunek, a hakerzy w jednym przypadku odnosili się do protestów USA związanych ze śmiercią George’a Floyda stosując tutaj technikę Event as Lures.

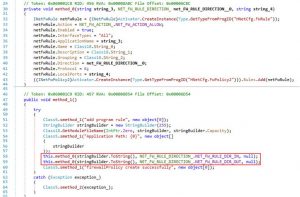

W innym przypadku, skompromitowane certyfikaty należące do tajwańskiej firmy Zealot Digital zostały wstrzyknięte w atakach za pomocą Crosswalk i Metasploit, a także ShadowPad, Paranoid PlugX i nowego backdoora .NET o nazwie FunnySwitch, którego cały kod przedstawiony jest poniżej:

Backdoor, który wydaje się być wciąż rozwijany, jest w stanie zbierać informacje o systemie i uruchamiać dowolny kod JScript. Ma również wiele wspólnych cech z Crosswalk, co prowadzi naukowców do przekonania, że został napisany przez tych samych programistów.

Wcześniej Paranoid PlugX był powiązany z atakami na firmy z branży gier wideo w 2017 roku. Tak więc rozmieszczenie szkodliwego oprogramowania za pośrednictwem infrastruktury sieciowej Winnti uwiarygodnia „relacje” między dwiema grupami.

Grupa Winnti nadal atakuje twórców gier i wydawców w Rosji i innych krajach. Małe organizacje mają tendencję do zaniedbywania bezpieczeństwa informacji, przez co stają się kuszącym celem. Ataki na twórców oprogramowania są szczególnie niebezpieczne ze względu na ryzyko, jakie stanowią dla użytkowników końcowych, jak to już miało miejsce w dobrze znanych przypadkach CCleaner i ASUS.