Serwery Microsoft IIS atakowane exploitami ASP.NET

Nowa grupa hackerska APT zaczęła atakować serwery webowe specjalnymi exploitami wykorzystującymi podatności w ASP.NET. Atakowane są głównie podmioty publiczne i prywatne w Stanach Zjednoczonych, które używają w sieci serwerów z wdrożonymi usługami internetowymi Microsoft Internet Information Services (IIS).

Modliszka atakuje

Izraelska firma Sygnia zajmująca się cyberbezpieczeństwem, która zidentyfikowała kampanię, śledzi zaawansowanego, ukrytego atakującego pod pseudonimem „Modliszka” lub „TG2021”. Badacze wspomnieli w swoim 24 stronicowym raporcie, że:

TG1021 korzysta z niestandardowej struktury złośliwego oprogramowania, zbudowanej na wspólnym silniku, dostosowanej do serwerów IIS. Zestaw narzędzi jest całkowicie niestabilny, refleksyjnie ładowany do pamięci zaatakowanej maszyny i nie pozostawia prawie żadnych śladów na zainfekowanych celach”.

Dzięki użytym w atakach specjalnym exploitom hakerzy są w stanie podnosić uprawnienia dla użytkowników i dzięki temu poruszać się po innych komputerach wewnątrz sieci (lateral movement).

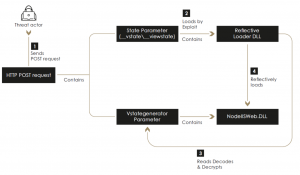

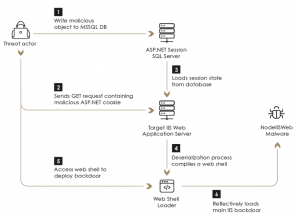

Oprócz wykazywania możliwości, które wykazują znaczny wysiłek w celu uniknięcia wykrycia poprzez aktywne ingerowanie w mechanizmy rejestrowania i pomyślne omijanie komercyjnych systemów wykrywania i reagowania w punktach końcowych (EDR), grupa przestępcza znana jest z wykorzystywania arsenału luk w aplikacjach internetowych ASP.NET, w celu utworzenia przyczółku w środowisku i utworzenia backdoor’a na serwerach. Wykonują to poprzez uruchomienie zaawansowanego implantu o nazwie „NodeIISWeb”, który został zaprojektowany do ładowania niestandardowych bibliotek DLL, a także przechwytywania i obsługi żądań HTTP odebranych przez serwer.

Budowa framework Modliszki

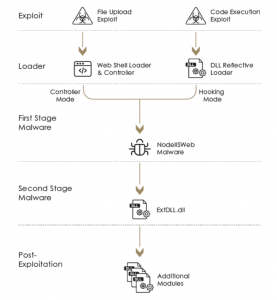

Framework to dwustopniowy zestaw narzędzi:

1. Pierwszy składa się z lekkich, dynamicznych programów ładujących w postaci bibliotek DLL i powłok internetowych oraz komponentu podstawowego (złośliwe oprogramowanie NodeIISWeb). Są to narzędzia pierwszego etapu używane na skompromitowanych serwerach internetowych IIS.

2. Narzędzia drugiego etapu to bardziej ogólne narzędzia oparte na systemie Windows, które składają się z ukrytego backdoor’a i zestawu modułów poeksploatacyjnych ładowanych na żądanie w celu rozszerzenia funkcjonalności.

Podatności wykorzystywane przez Modliszkę obejmują

- Zdalnie wykonanie kodu – Checkbox Survey Exploit RCE (CVE-2021-27852)

- Eksploit deserializacji VIEWSTATE

- Deserializacja niezabezpieczonej Altserializacji

- Wykorzystanie exploitów Telerik-UI (CVE-2019-18935 i CVE-2017-11317)

Podsumowanie

Śledztwo Sygni w sprawie taktyk, technik i procedur (TTP’s) grupy „ Modliszka” (lub TG1021 ) ujawniło bardzo duże podobieństwo z działaniami grupy przestępczej opisanymi przez Australijskie Centrum Bezpieczeństwa Cybernetycznego (ACSC) w czerwcu 2020r. w tzw. ataku „Copy-Pas te Compromises”. Była to kampania cybernetyczna wymierzona w infrastrukturę publiczną głównie poprzez wykorzystanie niezałatanych błędów w serwerach Telerik UI i IIS.

Działania Modliszki, skupiają się na atakach na znane podmioty publiczne i prywatne na dwóch głównych rynkach zachodnich i są przykładem rosnącego trendu. Cyberprzestępcy stosują wyrafinowane metody znane z ataków państw narodowych, aby atakować organizacje komercyjne.

Zalecamy wdrożenie w firmach specjalistycznych narzędzi pozwalających na szybkie reagowanie na incydenty i skuteczna obronę sieci przed atakami.

Oczywiście zachęcamy do zapoznania się z całym raportem Sygni pod tym linkiem.