Microsoft wyłącza w Excel’u obsługę makr w wersji 4.0

Dobry ruch ze strony Microsoft oraz informacja dla zespołów zajmujących się utrzymaniem bezpieczeństwa w firmach oraz użytkowników – wkrótce producent oprogramowania zacznie domyślnie wyłączać makra Excel 4.0 XLM w subskrypcjach platformy Microsoft 365 w celu ochrony klientów przed złośliwymi dokumentami.

Wyłączenie makr 4.0

Microsoft zamiast czekać, aż organizacje same wyłączą makra XLM, przedwczoraj ogłosił, że będzie domyślnie wyłączać makra Excel 4.0, począwszy od października w kompilacjach „preview”, a później w oficjalnym kanale w listopadzie.

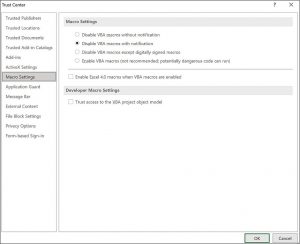

„Wprowadzamy zmianę w ustawieniach makr Centrum zaufania programu Excel, aby domyślnie zapewnić użytkownikom bezpieczniejsze środowisko. To nowe domyślne zachowanie spowoduje wyłączenie makr programu Excel 4.0”

— wyjaśnia Microsoft w zaleceniach w centrum wiadomości Microsoft 365.

Microsoft rozpocznie wyłączanie makr programu Excel 4.0 we wszystkich subskrypcjach przy użyciu następującego harmonogramu:

- Insiders-Slow: zostanie wprowadzony pod koniec października i będzie gotowy na początku listopada.

- Bieżący kanał: zostanie uruchomiony na początku listopada i będzie gotowy w połowie listopada.

- Miesięczny kanał korporacyjny (MEC): rozpocznie się i zakończy w połowie grudnia.

Gigant z Redmont nie będzie wprowadzać żadnych zmian dla użytkowników, którzy ręcznie skonfigurowali to ustawienie lub skonfigurowali je za pomocą zasad grupy. Po wprowadzeniu zmiany ustawienie „Włącz makra XLM po włączeniu makr VBA” będzie domyślnie odznaczone, co spowoduje wyłączenie makr XLM.

Ataki z wykorzystaniem makr 4.0

Scenariusz ataku z użyciem makr 4.0 w dokumencie Excel pokazywaliśmy tutaj. Tak utworzone dokumenty mogą być bardzo niebezpieczne i omijać systemy zabezpieczeń. Przykład makra w 4.0 umożliwiającego uruchomienie biblioteki dll z adresu w Internecie.

Podsumowanie

Historycznie makra programu Excel 4.0 lub makra XLM (nie mylić z XML) zostały po raz pierwszy dodane do programu Excel w 1992 roku i umożliwiły użytkownikom wprowadzanie różnych poleceń do komórek, które są następnie wykonywane w celu wykonania zadania. W wersji Excel 5.0 wprowadzono makra VBA lecz stały się one dostępne aż do dzisiejszych wersji Excela i nadal wykorzystują je cyberprzestępcy do pobierania złośliwego oprogramowania lub wykonywania inny niepożądanych aktywności.

Kampanie wykorzystujące makra Excel 4.0 XLM obejmują złośliwe oprogramowanie, takie jak TrickBot, Qbot, Dridex, Zloader i wiele innych.

Ze względu na ich ciągłe nadużycia Microsoft od lat zaleca użytkownikom przełączanie się i wyłączanie makr Excel 4.0 XLM na rzecz makr VBA. To zalecenie wynika z tego, że makra VBA obsługują interfejs AMSI (Antimalware Scan Interface), który może być używany przez oprogramowanie zabezpieczające do skanowania makr w poszukiwaniu złośliwego zachowania.