Kampania phishingowa na YouTube

W ostatnich tygodniach nastąpił znaczny wzrost złośliwych kampanii dystrybuujących malware poprzez filmy na portalu YouTube. Pisaliśmy już o takim działaniu, jednak teraz skala jest podobno dużo większa i odpowiada za to jedna, konkretna grupa hackerska. Malware docelowy jest trojanem skupiającym się na kradzieży poświadczeń użytkowników różnymi metodami. Po cichu działa na komputerze podczas zrzutów ekranu aktywnych okien, plików cookie, kart kredytowych przechowywanych w przeglądarkach, danych uwierzytelniających FTP i dowolnych plików wybranych przez cyberprzestępców. Po zainstalowaniu złośliwe oprogramowanie komunikuje się z serwerem C&C, gdzie czeka na wykonanie poleceń przez atakującego, co może pociągać za sobą uruchomienie dodatkowego złośliwego oprogramowania.

Jak wyglądają złośliwe filmy?

Podmioty zajmujące się phishingiem od dawna wykorzystują filmy z YouTube jako sposób na rozpowszechnianie złośliwego oprogramowania za pomocą linków osadzonych w opisach filmów, a w treści nakłanianie do kliknięcia.

Jednak w tym tygodniu badacz bezpieczeństwa Cluster25 powiedział, że nastąpił znaczny wzrost kampanii złośliwego oprogramowania na YouTube, które wypychają różne trojany kradnące hasła.

Według specjalisty prawdopodobnie dwa ogniska szkodliwej aktywności są prowadzone jednocześnie – jeden wypycha złośliwe oprogramowanie RedLine, a drugi Racoon Stealer.

Badacz powiedział, że w ramach tej ogromnej kampanii powstało tysiące filmów i kanałów, z czego 100 nowych filmów i 81 kanałów powstało w ciągu zaledwie dwudziestu minut! Cyberprzestępcy wykorzystują konta Google, które kradną, do uruchamiania nowych, złośliwych kanałów YouTube, tworząc niekończący się i stale rosnący cykl.

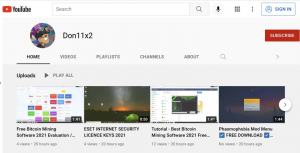

Ataki zaczynają się od tego, że cyberprzestępcy tworzą liczne kanały YouTube wypełnione filmami o crackowaniu oprogramowania, licencjach, poradnikach, kryptowalutach, kodach do gier, oprogramowaniu VPN, czyli po prostu trafiają w trendy technologiczne.

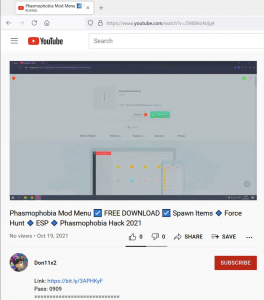

Powyższe filmy zawierają treści o kategorii poradników – jak wykonać zadanie przy użyciu określonego programu lub narzędzia. Ponadto opis filmu zawiera rzekomy link do powiązanego narzędzia, który de facto używany jest do rozpowszechniania złośliwego oprogramowania.

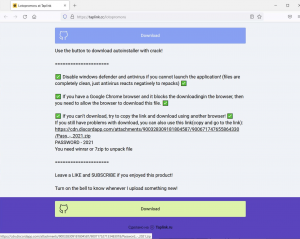

Jeśli film zawiera w opisie link skrócony, np. bit.ly, spowoduje to przejście do innej witryny udostępniającej pliki, na której znajduje się już docelowa infekcja złośliwym oprogramowaniem RedLine. Jeśli jednak zawiera nieskróconą domenę, przekieruje do strony w domenie taplink[.]cc, aby wypchnąć Racoon Stealer, jak pokazano poniżej.

Gdy użytkownik zostanie zainfekowany, złośliwe oprogramowanie rozpocznie skanowanie wszystkich zainstalowanych przeglądarek i komputera w poszukiwaniu portfeli kryptowalut, kart kredytowych, haseł i innych danych, a następnie prześle je z powrotem do atakującego.

Google powiedział ostatnio BleepingComputer, że jest świadomy tej kampanii i podejmuje działania mające na celu zakłócenie jej działalności.

„Zdajemy sobie sprawę z tej kampanii i obecnie podejmujemy działania w celu zablokowania aktywności tego podmiotu odpowiedzialnego za zagrożenie i oznaczania wszystkich linków do bezpiecznego przeglądania. Jak zawsze stale ulepszamy nasze metody wykrywania i inwestujemy w nowe narzędzia i funkcje, które automatycznie identyfikują i powstrzymują zagrożenia jak to. Ważne jest również, aby użytkownicy byli świadomi tego typu zagrożeń i podejmowali odpowiednie działania w celu dalszej ochrony”. – Google.

Google ujawniło również w tym tygodniu kampanię phishingową, która rozpowszechniała trojany kradnące hasła wykorzystywane do kradzieży kont twórców YouTube. Konta te były następnie sprzedawane w Darknecie lub wykorzystywane do przeprowadzania oszustw kryptowalutowych.

Kampanie takie jak te pokazują, jak ważne jest, aby nie pobierać programów z Internetu z przypadkowo klikniętego łącza. Serwisy takie jak YouTube nie mogą zweryfikować każdego linku dodanego przez twórców, dlatego zawsze należy stosować zasadę ograniczonego zaufania.

Użytkownik powinien zbadać witrynę przed pobraniem i zainstalowaniem z niej czegokolwiek, aby określić, czy ma dobrą reputację i można jej zaufać. Zawsze można przesłać pobrany program na stronę taką jak VirusTotal, aby sprawdzić, czy można go bezpiecznie uruchomić.