BlackCat – nowy staroświecki ransomware

Kilka dni temu pojawił się ransomware oparty na języku programowania „Rust”. Jest to pierwszy taki szczep malware obserwowany na wolności. Od tygodnia zebrał już pokaźne żniwa.

Oprogramowanie ransomware, nazwane BlackCat, zostało ujawnione przez MalwareHunterTeam. Ofiary ataków mogą płacić Bitcoinem lub Monero, a pieniądze trafiają do pośredników, a nie do portfeli twórców kodu czy hackerów. MalwareHunterTeam opisują wszystko w serii tweetów:

BlackCat, podobnie jak wiele innych nowych ransomware, które pojawiły się niedawno, działa jako „ransomware-as-a-service” (RaaS), w którym główni programiści rekrutują partnerów w celu włamania się do środowisk korporacyjnych i szyfrowania plików. Jednak tutaj sposoby wymuszania zapłaty są jeszcze bardziej wyrafinowane, ponieważ aby zmusić ofiary operatorzy ransomware grożą opublikowaniem danych wrażliwych wykradzionych ze środowiska, takich jak poświadczenia, dane osobowe czy dane finansowe firmy.

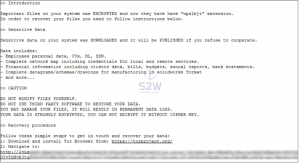

Poniżej nota okupowa pozostawiana po ataku:

Południowokoreańska firma zajmująca się cyberbezpieczeństwem – S2W, w oddzielnej analizie BlackCat, stwierdziła, że oprogramowanie ransomware przeprowadza złośliwe działania, odwołując się do wewnętrznej konfiguracji, podobnie jak inne programy RaaS, wskazując na podobieństwa do BlackMatter, innego oprogramowania ransomware, które jak feniks :), wyłoniło się z popiołów DarkSide w lipcu.

Chociaż typowe dla grup oprogramowania ransomware jest „schodzenie do podziemia”, przegrupowywanie i ponowne pojawianie się pod nową nazwą, naukowcy ostrzegali przed nazywaniem BlackCat rebrandingiem BlackMatter, powołując się na różnice w używanym języku programowania (Rust vs. C++), niezliczone opcje wykonania i infrastrukturę utrzymywaną w DarkNecie.

BlackCat, począwszy od 4 grudnia 2021 r., był reklamowany na rosyjskojęzycznych rynkach, takich jak XSS i Exploit, pod nazwą użytkownika „alphv” i jako „okup” na forum RAMP w celu rekrutacji innych uczestników, w tym testerów penetracyjnych. Nazywano to wtedy „następną generacją oprogramowania ransomware”.

Mówi się, że podmiot odpowiedzialny za ransomware obsługuje pięć domen w sieci Tor, z których trzy działają jako strona negocjacyjna grupy, a reszta jest sklasyfikowana jako publiczna i prywatna strona z wyciekami danych. Jak dotąd zidentyfikowano tylko dwie ofiary, co sugeruje, że powstające oprogramowanie ransomware jest aktywnie wdrażane przeciwko firmom w rzeczywistych atakach.

Rozwój sygnalizuje rosnący trend, w którym cyberprzestępcy wykorzystują mniej znane języki programowania, takie jak Dlang, Go, Nim i Rust, aby ominąć zabezpieczenia, uniknąć analizy i utrudnić wysiłki inżynierii wstecznej.

Język, w którym napisany jest BlackCat, czyli Rust zyskuje również na popularności dzięki swojej zdolności do osiągania wysokiej wydajności w porównaniu z językami takimi jak C i C++, jednocześnie oferując gwarancje bezpieczeństwa pamięci, które można wykorzystać do tworzenia złośliwego oprogramowania, mniej podatnego na wykrycie i analizę.

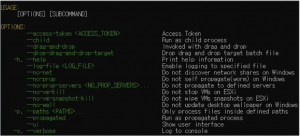

BlackCat został również nazwany „staroświeckim”, gdyż interfejs zarządzania ransomware nawiązuje do starych konsolowych aplikacji z lat 80.