Sprytne wykorzystanie ukrytych funkcji PowerPointa do dostarczenia malware

PowerPoint, oprócz podstawowych .pptx, zawiera wiele dodatkowych plików, które rozszerzają funkcje i możliwości samych prezentacji. Jednym z nich jest plik .ppam, o którym dzisiaj napiszemy.

Ten mało znany dodatek, zawiera między innymi dodatkowe polecenia i niestandardowe makra, które jak wiemy są lubiane przez hackerów, ponieważ nie są wykrywane przez większość skanerów AV i ochronę poczty.

W tym przypadku, atakujący poszli o krok dalej i użyli plików .ppam do zapakowania i przechowania złośliwych plików wykonywalnych.

Począwszy od stycznia 2022 r. firma Avanan zaobserwowała, w jaki sposób plik .ppam jest wykorzystywany do opakowywania plików wykonywalnych, które umożliwiają atakującemu przejęcie komputera użytkownika końcowego. Poniżej opis tej techniki.

Analiza ataku

W tym ataku hackerzy wysyłają ogólny e-mail z zamówieniem zakupu, dość standardową wiadomość phishingową. Plik dołączony do wiadomości e-mail to plik .ppam, który może być nawet wybielony przez wiele mechanizmów AV z uwagi, że jest dodatkiem MS Office. Jednak ten plik faktycznie dostarcza malware, instaluje złośliwy proces i dodaje wpisy do rejestru.

Treść maila oraz załącznik wyglądają niezbyt profesjonalnie, bardziej jak typowa wiadomość phishingowa.

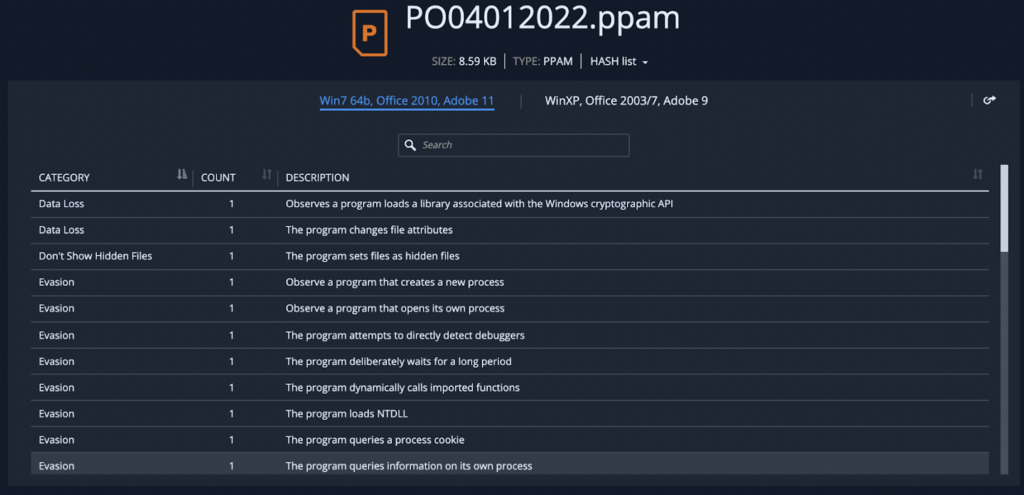

Analiza pliku w jednym z popularnych programów do ochrony poczty pokazuje już jego prawdziwą naturę i złożoność. Widać to na schemacie MITRE:

Oraz w opisie kolejnych kroków wykonywania poleceń:

Jak widzimy w ten właśnie sposób hackerzy wykorzystują mało znany powłokę do opakowania plików wykonywalnych. Używając plików .ppam, dodatku do programu PowerPoint, atakujący mogą maskować złośliwe działanie. W tym przypadku zachowanie w systemie jest proste i bezpośrednie – plik nadpisze ustawienia rejestru na stacji roboczej Windows, umożliwiając atakującemu przejęcie kontroli i pozostanie aktywnym, stale przebywając w pamięci komputera.

W ten sposób hackerzy znaleźli sposób na ominięcie istniejących zabezpieczeń w poczcie email (w tym przypadku Google) za pomocą rzadko używanego pliku. Ponadto atak pokazuje potencjalne zagrożenia związane z tym plikiem, ponieważ można go użyć do zamaskowania dowolnego złośliwego ładunku, w tym oprogramowania ransomware. Łącząc socjotechnikę, czyli wytwarzając pilną potrzebę wiadomości e-mail (np. z zamówieniem zakupu) z niebezpiecznym plikiem, atak ten może zrujnować użytkownika końcowego oraz całą organizacje.

Jak się chronić?

Aby zabezpieczyć się przed takimi atakami, specjaliści ds. bezpieczeństwa mogą wykonać następujące czynności:

- Zaimplementować ochronę, która pobiera wszystkie załączniki do piaskownicy i sprawdza je pod kątem złośliwej zawartości;

- Zaimplementować zabezpieczenia, które mogą dynamicznie analizować wiadomości e-mail pod kątem wskaźników naruszenia bezpieczeństwa, czyli badać adres nadawcy, składnie wiadomości, jej format oraz rozszerzenie i nazwę załącznika, a następnie przenosić taką wiadomość do kwarantanny;

- Zachęcić użytkowników końcowych do skontaktowania się z działem IT po zobaczeniu nieznanego pliku lub podejrzanej wiadomości od nowego nadawcy.