Badacze znaleźli nowy sposób na zainstalowanie złośliwego oprogramowania nawet gdy iPhone jest wyłączony

iPhone nie wyłącza się całkowicie nawet po wyłączeniu go przez użytkowania, ponieważ nie jest całkowicie pozbawiony zasilania. Badacze opracowali nowy rodzaj złośliwego oprogramowania, które może działać nawet wtedy, gdy telefon nie jest włączony. Nowy rodzaj oprogramowania został wykryty przez badaczy z Uniwersytetu Technicznego w Darmstadt.

Zgubione lub skradzione urządzenie można znaleźć za pomocą znajdujących się w nim chipów, które w tym czasie pracują w trybie niskiego poboru mocy. Gdy telefon jest całkowicie rozładowany nadal można skorzystać z funkcji „Znajdź” aby zlokalizować urządzenie a nawet płacić za pomocą dodanych do urządzenia kart kredytowych czy wirtualnych kluczy samochodowych.

Jedną z rzeczy, które okryto jest to, że układ Bluetooth w telefonie iPhone nie ma możliwości podpisywania ani szyfrowania oprogramowania firmware, które na nim działa.

Analiza techniczna

Aby wykorzystać tę lukę, exploit wykorzystuje tryb niskiego poboru mocy w iPhone’ach. Od 2018 roku każdy iPhone posiada tryb niskiego poboru mocy, począwszy od iPhone’a Xr i XS.

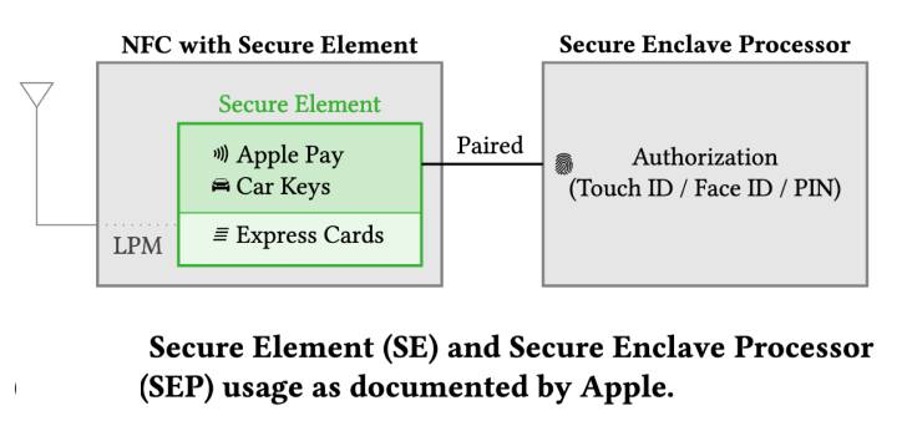

Po przejściu do „rezerwy mocy” trybu niskiego poboru energii (LPM), proces wyłączania systemu iOS wykorzystuje fakt, że układy Bluetooth, komunikacji bliskiego zasięgu (NFC) i Ultra-Wide Band (UWB) nadal działają, gdy system iOS jest wyłączony.

W systemie iOS 15 układy te mogą działać bez przerwy, dzięki czemu można zlokalizować telefon za pomocą funkcji Znajdź. Ponadto zapewniają ciągłość działania takich funkcji, jak Express Cards i klucze samochodowe.

To pierwsze duże badanie analizujące potencjalne zagrożenie, jakie stwarzają dla użytkowników inteligentne układy scalone o niskim zużyciu energii.

Urządzenie może pracować w specjalnym trybie, w którym działają układy komunikacji bliskiego pola, ultraszerokopasmowej i Bluetooth nawet przez 24 godziny po ich wyłączeniu za pomocą LPM.

Jak mówią badacze z Uniwersytetu:

„Obecna implementacja LPM w iPhone’ach jest nieprzejrzysta i stwarza nowe zagrożenia. Ponieważ obsługa LPM jest oparta na sprzęcie iPhone’a, nie można jej usunąć za pomocą aktualizacji systemu.”

„W związku z tym ma długotrwały wpływ na ogólny model bezpieczeństwa systemu iOS. Zgodnie z naszą wiedzą, jesteśmy pierwszymi, którzy przyjrzeli się nieudokumentowanym funkcjom LPM wprowadzonym w systemie iOS 15 i odkryli tyle problemów.”

„Projektowanie funkcji LPM wydaje się być w większości podyktowane funkcjonalnością, bez uwzględnienia zagrożeń spoza zamierzonych zastosowań. Funkcja Znajdź po wyłączeniu zasilania z założenia zmienia wyłączone iPhone’y w urządzenia śledzące, a implementacja w oprogramowaniu układowym Bluetooth nie jest zabezpieczona przed manipulacją.”

Odkrycia te nie są jednak przydatne w rzeczywistych zastosowaniach, ponieważ zainfekowanie iPhone’a wymaga złamania zabezpieczeń typu jailbroken, co samo w sobie jest bardzo trudnym zadaniem.

Nie można wykluczyć, że hakerzy znajdą sposób na zdalne złamanie iPhone’ów, jak to miało miejsce w przypadku incydentu Pegasusa.

Badacze sugerują, aby ograniczyć takie sytuacje. Apple powinno dodać sprzętowy przełącznik umożliwiający wyłączenie baterii w aplikacjach LPM, co zwiększy bezpieczeństwo większości użytkowników.