Ataki spam na Kalendarze iPhone – jak sobie z tym radzić?

Jeśli kiedykolwiek odblokujesz iPhone’a i zobaczysz liczne powiadomienia twierdzące, że zostałeś zhakowany, że Twój telefon nie jest chroniony, że wirusy uszkodziły dane lub (najlepsze) komunikat „Kliknij, aby pozbyć się irytujących reklam”, prawdopodobnie nie ma się czego obawiać. Całkiem możliwe, że przypadkowo zetknąłeś się z powszechną formą oszustwa: spamem wydarzeń z kalendarza.

Spam kalendarza to cwany sposób na umieszczanie bezsensownych twierdzeń, ofert i ostrzeżeń z potencjalnie szkodliwymi linkami w aplikacji kalendarza, co powoduje wyświetlenie powiadomień i wzbudzenie niepokoju u użytkowników smartfonów.

Skąd się to bierze?

Najczęstszymi technikami rozprzestrzeniania spamu do kalendarza są fałszywe reklamy, wyskakujące okienka i inne formy kodowania używane na stronach internetowych, z którymi musiało dojść do interakcji. Można je znaleźć na stronach z treściami dla dorosłych, ale także na witrynach udostępniających pliki, nieoficjalnych platformach streamingowych, witrynach z grami, przypadkowych blogach, krótko mówiąc – praktycznie wszędzie.

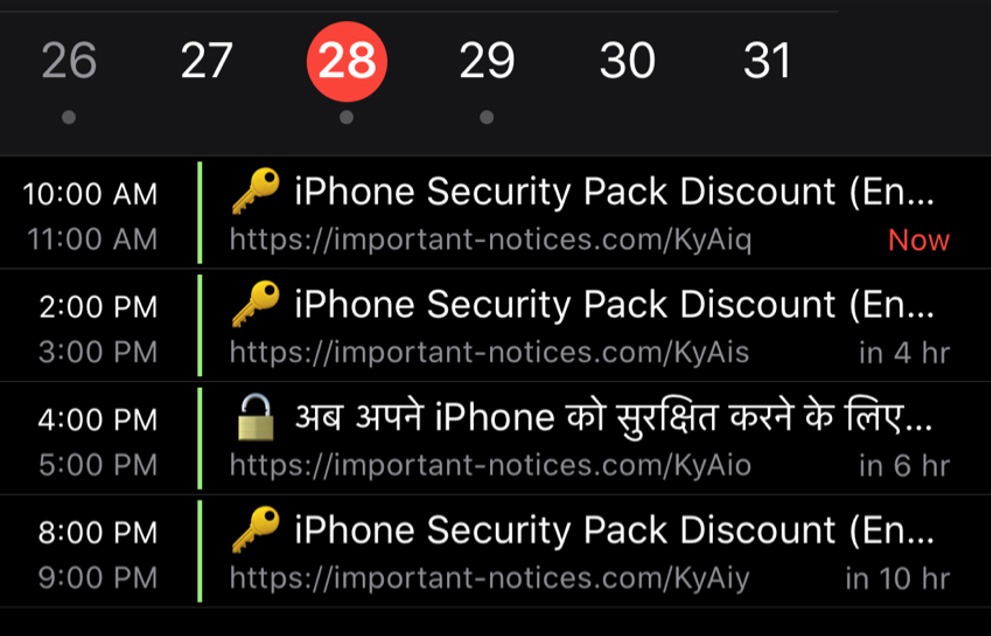

Aplikacje kalendarza takie jak iCal ułatwiają dodawanie publicznych kalendarzy, które są tylko adresami URL, a oszuści wykorzystują tę łatwość użycia. Celem gry hakerów jest tutaj skłonienie niczego niepodejrzewających użytkowników do zaakceptowania subskrypcji kalendarza. Często zaciemniają subskrypcję, rozpraszając uwagę. Na przykład użytkownik może zostać poproszony o potwierdzenie, że jest człowiekiem, za pomocą CAPTCHA. Użytkownik klika i zanim się zorientuje, kliknie również „OK” w kolejnej wiadomości, zawierającej subskrypcję kalendarza. Wystarczy, że użytkownik zaakceptuje jedną ze złośliwych subskrypcji, a kalendarz spamu i wszystkie powiązane wydarzenia zostaną dodane do domyślnej aplikacji kalendarza w iPhonie. Wydarzenia te zawierają alerty, które generują powiadomienia, przez co ekran może wyglądać mniej więcej tak. Poza tym oczywiście w samej aplikacji Kalendarz będzie istny chaos.

Jak się tego pozbyć?

Jest to tak duży i tak powszechny problem, że Apple napisało stronę poświęconą właśnie temu zjawisku. Istnieją dwa sposoby usuwania spamu z kalendarza, a wybór zależy od używanej wersji systemu iOS:

iOS 14.6 lub nowszy:

- Otwórz aplikację Kalendarz.

- Stuknij niechciane wydarzenie w Kalendarzu.

- Stuknij opcję „Anuluj subskrypcję tego kalendarza” u dołu ekranu.

- Aby potwierdzić, kliknij „Anuluj subskrypcję”.

Wcześniejsze wersje iOS:

- Otwórz aplikację Kalendarz.

- U dołu ekranu dotknij „Kalendarze”.

- Poszukaj kalendarza, którego nie rozpoznajesz. Stuknij przycisk „Więcej informacji” obok tego kalendarza, a następnie przewiń w dół i stuknij opcję „Usuń kalendarz”.

Jeśli to nie rozwiąże problemu, usuń subskrypcję kalendarza w Ustawieniach:

- Otwórz aplikację Ustawienia.

- Stuknij Kalendarz > Konta.

- Stuknij w „Subskrybowane kalendarze”.

- Poszukaj kalendarza, którego nie rozpoznajesz. Stuknij go, a następnie stuknij „Usuń konto”.

Nie tylko na iPhonie

Spamerzy będą stale próbować nadużywania wszelkiego rodzaju urządzeń, aplikacji i systemów, aby oblegać użytkowników Internetu powiadomieniami. Tak niestety działa agresywny marketing. W 2019 roku użytkownicy Kalendarza Google zostali dotknięci falą spamerskich powiadomień, a w 2022 roku użytkownicy Calendly phisherami nadużywającymi usługi. W tym samym roku pojawiły się nowe funkcje bezpieczeństwa dla użytkowników Dokumentów Google, aby dać im trochę więcej pewności, że powiadomienia są lub nie są fałszywe.

Bez względu na urządzenie lub usługę celem może być wszystko, co ma funkcję powiadamiania. Pod wieloma względami spam kalendarza idealnie pasuje do telefonów, na których bardzo często zdarzają się błędne kliknięcia przez użytkowników. Wystarczy jeden monit złośliwego kalendarza ukryty za czymś innym i ułamek sekundy nieuwagi, aby oszuści zagościli w Twoim telefonie. Dobrą wiadomością jest to, że gdy zrozumiemy, jak działa ta złośliwa aktywność, to bardzo łatwo będziemy w stanie usunąć powiadomienia i uwolnić telefon od niekończących się alertów z niechcianymi treściami.