Można było zhakować samochód KIA znając jedynie jego tablicę rejestracyjną. Podatny portal dealerski

Kia rozwiązała niedawno poważną lukę w zabezpieczeniach, narażającą samochody tej marki na poważne ryzyko. Problem dotyczył portalu dealerskiego, który pozwalał potencjalnym atakującym na dostęp do danych osobowych użytkowników oraz przejęcie kontroli nad wybranym pojazdem.

Luka w zabezpieczeniach portalu dealera Kia

Ekspert ds. bezpieczeństwa Sam Curry ujawnił niedawno poważną lukę w zabezpieczeniach, która mogła zagrozić bezpieczeństwu samochodów Kia oraz ich właścicieli. Curry wraz z zespołem odkryli, że atakujący mógłby przejąć kontrolę nad dowolnym pojazdem marki Kia, mając jedynie jego numer rejestracyjny. Luka polegała na tym, że wprowadzenie tych danych w portalu dealera umożliwiało natychmiastowy dostęp do systemu wybranego pojazdu.

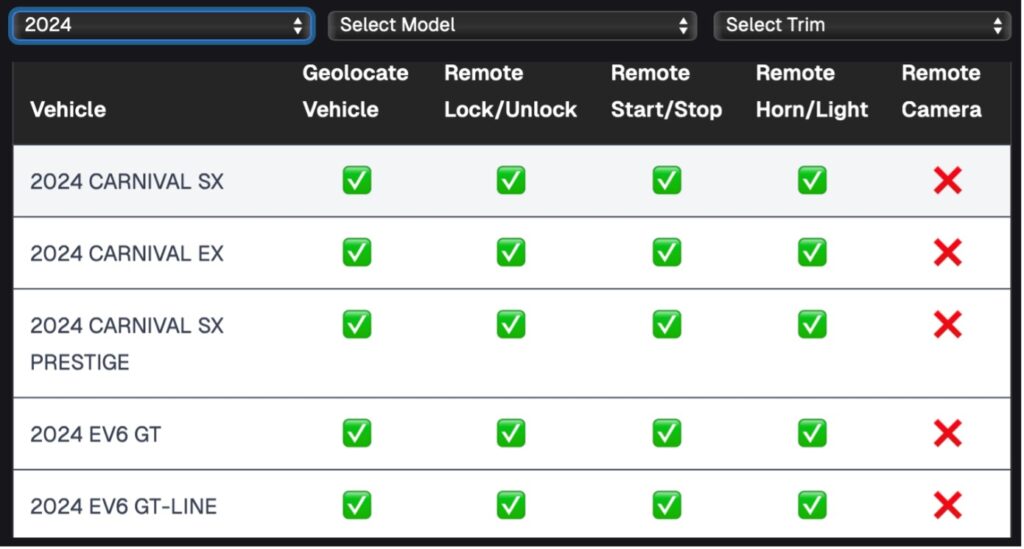

Luka dotyczyła pojazdów „niezależnie od aktywnej subskrypcji Kia Connect”, co dodatkowo zwiększało zakres zagrożenia. Badacze opublikowali również listę wszystkich modeli pojazdów od 2014 roku, których dotyczyła podatność. Po odkryciu problemu w czerwcu 2024 roku skontaktowali się z przedstawicielami Kia, a także stworzyli narzędzie umożliwiające demonstrację exploita w trakcie komunikacji. W sierpniu 2024 roku Kia potwierdziła, że luka została załatana, co zostało potwierdzone przez badaczy. Poniżej lista ostatnich podatnych modeli.

Żeby zobrazować prostotę ataku, badacze pokazali żądanie HTTP, na podstawie którego witryna owners.kia.com przekazywała żądanie API do hosta api.owners.kia.com w celu odblokowania drzwi samochodu.

Co mógł zrobić atakujący?

Atakujący mógłby wykonywać różne polecenia, takie jak odblokowanie pojazdu, co groziło kradzieżą, a także uruchamianie lub zatrzymywanie silnika. Dodatkowo mógł uzyskać dostęp do danych osobowych właściciela, a nawet dodać siebie jako współwłaściciela pojazdu bez wiedzy ofiary. Problem dotyczył portalu „kiaconnect.kdealer.com”, który służył do rejestracji pojazdów przez dealerów.

Atakujący mógł założyć konto dealera, wykorzystując to samo żądanie HTTP, które stosowane było do rejestracji na stronie właściciela pojazdu „owners.kia.com”. Dzięki temu badacze mogli uzyskać dostęp do interfejsów API dealera, umożliwiających zdobycie danych właściciela, takich jak imię, nazwisko, numer telefonu i adres e-mail. Ponadto mogli uzyskać dostęp do innych funkcji, takich jak modyfikowanie danych właściciela, rejestrowanie nowych pojazdów czy wysyłanie poleceń do systemu pojazdu. Zespół badawczy udostępnił szczegóły ataku, ilustrując go w poniższym filmie demonstracyjnym. Powstała nawet specjalna aplikacja.

O hakowaniu innych modeli samochodów pisaliśmy wcześniej w tym artykule.