Co wie o Tobie Twój samochód

Na przestrzeni ostatnich lat powszechne stały się samochody elektryczne, a na popularności zyskują coraz bardziej pojazdy typu „smart”. Podobnie jak większość urządzeń mobilnych, są one wypełnione inteligentną technologią, która zbiera tyle informacji, ile tylko jest w stanie.

Okazuje się, że dane, które gromadzą samochody, nie ograniczają się do nawyków jazdy, wzorców ładowania czy preferowanych tras. Pojazdy monitorują również swój stan techniczny i zbierają ogólne dane dotyczące ich użytkownika. Gdyby ktoś zagłębił się w regulamin marek takich jak Kia czy Nissan, odkryłby, że pojazdy elektryczne mają zielone światło do zbierania danych nawet na temat aktywności seksualnej kierowcy. Czyżby producenci zabezpieczyli się na przyszłość?

Podczas gdy geolokalizacja brzmi rozsądnie, zapisy dotyczące życia osobistego kierowców potwierdzają tezę, że prywatność jest obecnie luksusem. Producenci tłumaczą się, że takie działania służą wyłącznie ciągłemu ulepszaniu produktów i usług. Jednak praktyki wielkich korporacji od lat budzą wiele obaw dotyczących prywatności. Dane mogą być wykorzystane do pomocy w pracach badawczo-rozwojowych, ale mogą być również użyte w złośliwych celach, jeśli trafią w niepowołane ręce. Przez lata nauczyliśmy się, że duże firmy często nie chronią prywatności swoich klientów wystarczająco skutecznie.

Co może wiedzieć o nas nasz samochód?

Jak wiemy, dzisiejsze samochody wyposażone są w liczne sensory, zbierające ogromną ilość danych z otoczenia. Są to między innymi kamery, radary, mikrofony, termometry, czujniki zbliżeniowe, czujniki nacisku, czytnik RFID czy cały system infotainment podłączony do Internetu. Nie wspominając oczywiście o standardowym wyposażeniu każdego pojazdu, jak na przykład prędkościomierz czy drogomierz. Wszystkie te rzeczy mogą służyć i pewnie w większości służą do profilowania kierowcy (klienta) i tworzenia na jego temat ogromnej bazy danych.

Przykładowe mniej oczywiste dane, jakie może zebrać o nas nasze auto:

- obraz naszego otoczenia i środowiska, w którym najczęściej jeździmy,

- jakiej muzyki słuchamy,

- jaki mamy styl jazdy,

- ile wydajemy na paliwo,

- czy mamy jakieś niepełnosprawności,

- gdzie najczęściej parkujemy auto,

- z jakimi numerami rozmawiamy przez telefon,

- jakie wydarzenia zapisane mamy w kalendarzu.

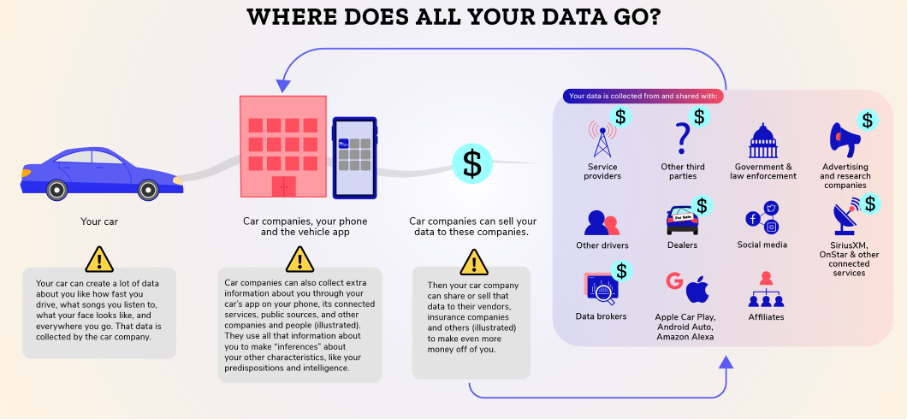

Pewnie zastanawiacie się, po co taka ilość danych i gdzie mogą one trafić. Otóż w dobry sposób przedstawia to poniższy obrazek.

Studium ciekawego przypadku

Chory psychicznie żołnierz niedawno popełnił samobójstwo na kilka sekund przed tym, jak jego samochód elektryczny załadowany fajerwerkami eksplodował przed Trump International Hotel w Las Vegas. Organy ścigania szybko namierzyły incydent dzięki nowej technologii w jego pojeździe elektrycznym. Producent samochodów oczywiście współpracował z rządem, udostępniając filmy i dane, by pomóc śledzić ruchy żołnierza. Producentowi bardzo łatwo przyszło udostępnić wszystkie te dane śledczym. W rzeczywistości było to zbyt łatwe! Chociaż informacje były w tym przypadku pomocne, warto wiedzieć, że pojazdy elektryczne są również gigantycznymi komputerami na kołach.

Producenci samochodów są też skłonni współpracować z brokerami danych. Informacje mogą również trafić w ręce prywatnego oferenta lub rządu. Szanse, że organizacja rządowa, taka jak IRS, kupi dane samochodowe od producentów samochodów elektrycznych, nie są duże, aczkolwiek przez lata widzieliśmy wiele przykładów firm technologicznych sprzedających się brokerom danych lub nie chroniących swojej bazy klientów przed atakami hakerów.

Podsumowanie

Wiele interfejsów w samochodach oferuje już możliwość ograniczenia śledzenia użytkowników, jednak nie jest to całkowite zaprzestanie zbierania informacji. Warto mieć to na uwadze. To, co możemy zrobić, to dowiedzieć się od producenta naszego auta, jakie informacje są kolekcjonowane i przetwarzane na nasz temat.