Behavioral Execution Prevention – Czy to nowa generacja AV?

Zespoły Blue-Team na całym świecie potrzebują innowacyjnych narzędzi do powstrzymania wyrafinowanych ataków. Cybereason ogłosił w swoim artykule nową warstwę obrony – Behavioral Execution Prevention (BEP), która ma zapobiegać atakom typu phishing, zero-day i drive-by.

BEP powstrzymuje zagrożenia stwarzane przez złośliwych aktorów, którzy używają zaufanego oprogramowania systemu operacyjnego i natywnych procesów do przeprowadzania złośliwych operacji. Czyli coś z czym nie jest w stanie poradzić sobie klasyczny antywirus. Warto zapoznać się z naszym artykułem o słabościach klasycznych systemów AV.

BEP jest w stanie zatrzymać złośliwych cyberprzestępców na wcześniejszym etapie Killchain i zapewnia, że zaufane zasoby systemowe nie są wykorzystywane do przeprowadzania ataków.

Jak to działa?

Behavioral Execution Prevention wykorzystuje zalety EDR do generowania heurystyki prewencyjnej. Warstwa ta jest przeznaczona do identyfikowania anomalii już na etapie tworzenia procesu, co znacznie zmniejsza powierzchnię ataku.

Atakujący często używają legalnego oprogramowania systemu operacyjnego lub oprogramowania innych firm do dostarczania i rozprzestrzeniania malware. To nadużycie legalnych funkcji oprogramowania obejmuje wykonywanie złośliwych ładunków, uruchamianie dropperów, pobieranie makr i maskowanie danych, a wszystko to ma na celu osiągnięcie trwałości i eksfiltrację danych.

Najważniejsze jest to, że techniki te pozwalają atakującym poruszać się szybciej niż wcześniej, co sprawia, że bardziej krytyczne dla organizacji jest zablokowanie ich na wcześniejszym etapie i zatrzymanie ataków, zanim dojdą do poziomu wymagającego interwencji człowieka.

Tradycyjne narzędzia antywirusowe często nie identyfikują ataków pochodzących z zaufanych i natywnych procesów. Behavioral Execution Prevention wykorzystuje własny zestaw reguł, aby zapobiegać nadużyciom legalnego oprogramowania. BEP działa, wykorzystując wzorce danych i reguły, aby wykryć nieprawidłowości w metadanych i nazwach obrazów, poleceniach CMD i hierarchiach procesów, aby skutecznie zatrzymać atakujących.

Innym potężnym aspektem BEP jest możliwość kontynuowania działania w przypadku, gdy punkt końcowy zostanie odłączony od platformy zarządzającej, na przykład praca w trybie offline, gdzie większość systemów obronnych organizacji nie działa.

Czym BEP różni się od EDR?

To zdecydowanie dobre pytanie i warto je zadać. Jak wiemy EDR to inna dobrze znana technologia i ma kluczowe znaczenie w pomaganiu organizacjom w ograniczaniu ryzyka cyberataków. Systemy Endpoint Detection and Response zapewniają operatorom cyberbezpieczeństwa wgląd w wszelkie działania występujące na punktach końcowych w sieci oraz pozwalają zdalnie przeprowadzać analizę czy wykonywać akcje. Systemy EDR i BEP mają podobny cel, ale różnią się przede wszystkim przypadkami użycia oraz miejscem działania na KillChain.

BEP ma na celu zapobieganie przedostawaniu się cyberzagrożeń i infekowaniu końcówek w zarodku. Systemy te mogą przewidywać i unikać zarówno dobrze znanych, jak i zero-dniowych ataków jako pierwsza linia obrony. Z drugiej strony, EDR wchodzi w grę, jeśli zagrożenie zdoła obejść już BEP. W takich przypadkach rozwiązanie EDR wykryłoby szkodliwą aktywność i dostarczyło operatorom informacji i możliwości powstrzymania zagrożenia w punkcie końcowym przed zainfekowaniem innych obszarów sieci.

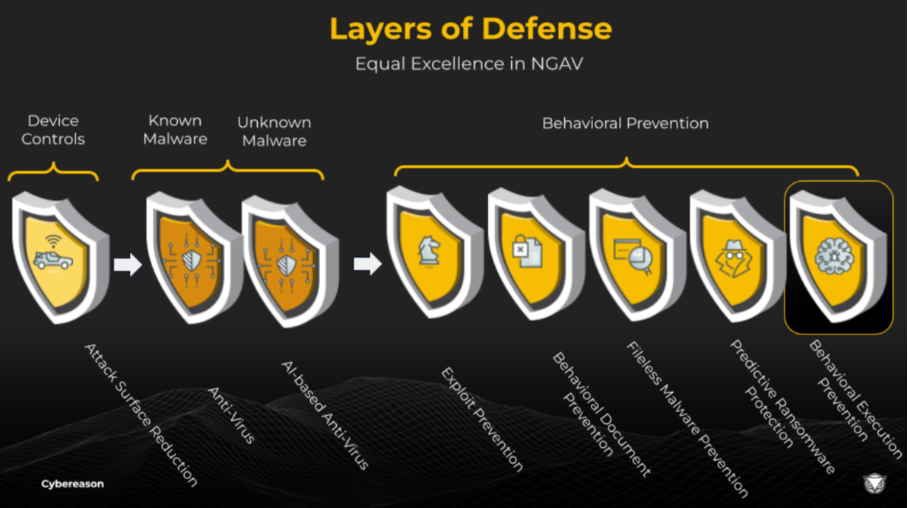

Według Cybereason BEP to najnowszy krok w ewolucji technologii prewencyjnych. Nazywają oni systemy tej klasy mianem New Generation Antivirus (NGAV). Nie jest to co prawda nowa, innowacyjna technologia, ale przeszła w ostatnich miesiącach skok rozwojowy.

NGAV koncentruje się na wykorzystaniu sztucznej inteligencji i uczenia maszynowego do wyszukiwania wzorców zachowań i sygnatur technik używanych przez cyberprzestępców w celu szybszego blokowania zagrożeń, zwłaszcza najnowszego złośliwego oprogramowania i oprogramowania ransomware, które nie są jeszcze znane w społeczności cyberbezpieczeństwa.

Pomocna w zrozumieniu rodzajów obrony typu AV może być poniższa grafika:

Podsumowanie

Behavioral Execution Prevention ma na celu zmniejszenie powierzchni ataku i skrócenie czasu potrzebnego do zablokowania złośliwej aktywności. Efektem tego jest zmniejszenie obciążenia specjalistów ds. bezpieczeństwa i pozwalając im skoncentrować się na najbardziej złożonych i palących problemach, z którymi się borykają.