Zestawienie tygodniowe 7 – 14 czerwca

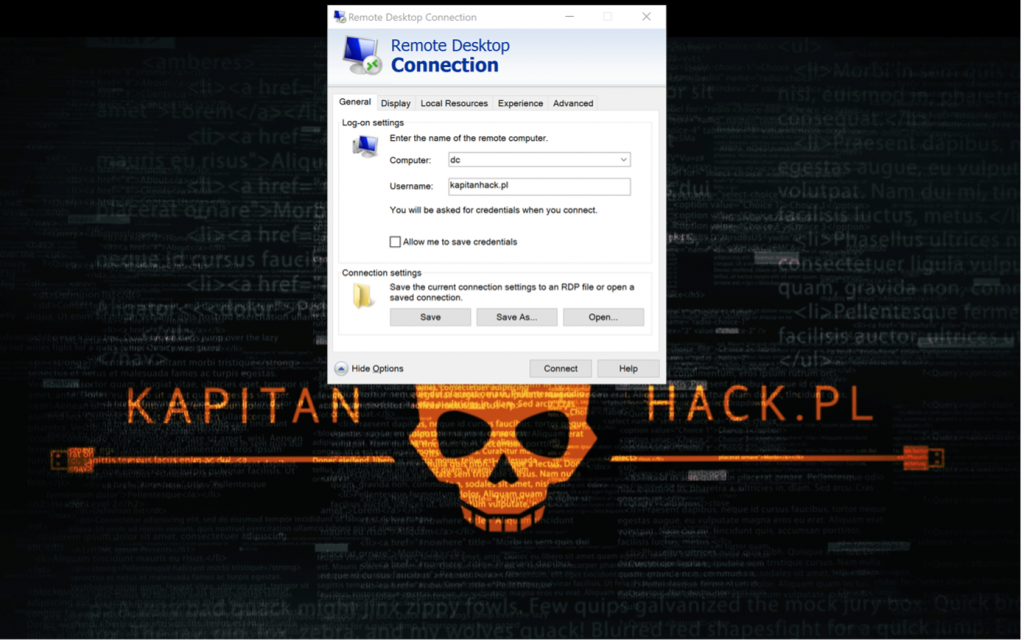

COO firmy zajmującej się cyberbezpieczeństwem zamieszany w atak hackerski

Nieczęsto się zdąża, że pracownicy firm zajmującej się ochroną cybernetyczną są postawieni w stan oskarżenia po ataku hack...