Sekrety, które powinny zostać sekretami – czyli jak chronić poświadczenia (credentials) NHI – część 1

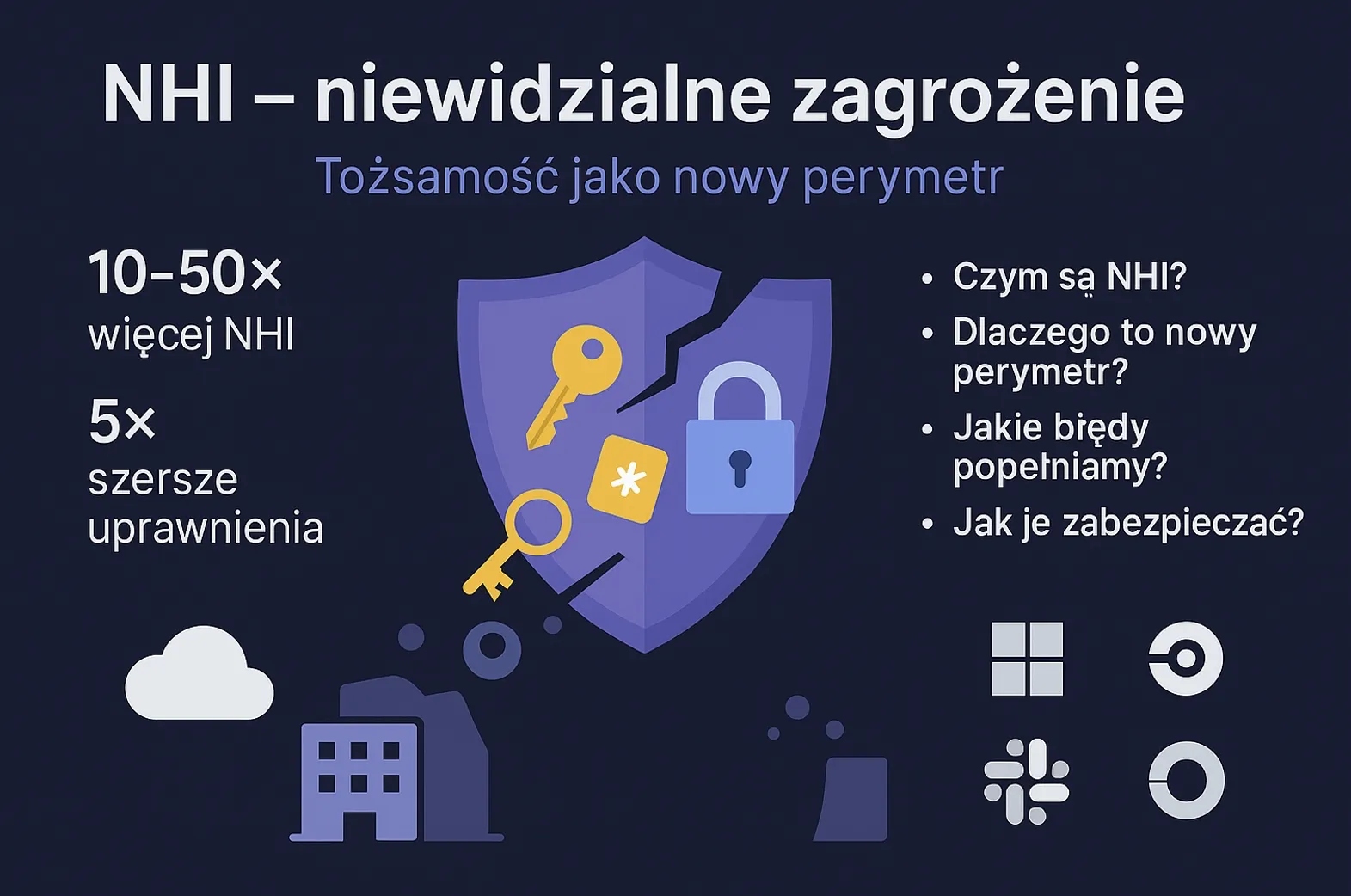

To piąty artykuł z naszego cyklu o bezpieczeństwie tożsamości nieludzkich (Non-Human Identities, NHI). W poprzednich częściach omówiliśmy m.in. czym są konta maszynowe i dlaczego stanowią niewidzialne zagrożenie...