Jakie zagrożenia czekają na portalach społecznościowych i jak się przed nimi ustrzec?

Media społecznościowe na przestrzeni ostatnich 10 lat stały się centrum całego Internetu. Ogrom użytkowników i treści spowodował, że bezpieczeństwo i prywatność powinno być świadczone tutaj na najwyższym poziomie. Szczególnie, że profile osobowe na portalach społecznościowych zawierają wiele cennych informacji, które cyberprzestępcy mogą wykorzystać do stworzenia phishingu lub innego targetowanego ataku.

Według oficjalnych danych ze strony Facebook.com, portal ten ma w samej Europie ponad 500 mln użytkowników, z czego ponad połowa jest aktywna codziennie! Takie liczby powodują, że hackerzy nie mogą przejść obok tego obojętnie i stale męczą użytkowników złośliwymi treściami. Dobra wiadomość jest taka, że Facebook jako portal filtruje wszystkie niebezpieczne treści za pomocą zaawansowanego AI, więc bezpośrednie zarażenie się malware otrzymanego w wiadomości prywatnej czy nawet poprzez kliknięcie w link z komentarza jest praktycznie niemożliwe.

Jednak nie znaczy to, że korzystanie ze wszystkich treści, wbudowanych aplikacji, mini gier i podstron na Facebooku jest bezpieczne i możemy korzystać z nich swobodnie. Prawdopodobnie nie zainfekujemy naszego komputera bezpośrednio z nich, ale klikając w jeden odnośnik i przechodząc do innego miejsca w Internecie już tak.

Ciekawym faktem jest to, że najczęstszym wektorem ataku poprzez treści na Facebooku są mini gry online, z których korzysta masa osób. Najpopularniejsze z nich uzależniają i namawiają użytkowników do inwestowania pieniędzy. Póki operacje te odbywają się na portalu FB, nie ma powodów do obaw. Jednak mniej świadomi użytkownicy często szukają tańszych boosterów, kodów do gry czy płatnych ulepszeń na zewnętrznych witrynach. Korzystanie z nich prawie zawsze wiąże się z infekcją mniej lub bardziej groźnym złośliwym oprogramowaniem, a czasami nawet wyłudzeniem pieniędzy czy kradzieżą danych do karty płatniczej.

Niegroźne wyzwania

Bardzo popularnym w ostatnich czasach zagrożeniem na portalach społecznościowych są tzw. wyzwania (ang. challenge). Występują w dwóch postaciach i każda z nich może być niebezpieczna i sterowana przez sprytnego cyberprzestępcę legalnie wyłudzającego dane osobowe.

Pierwsze z nich polega na mini quizie, w którym użytkownik musi odpowiedzieć na kilka osobistych pytań oraz udostępnić swoje zdjęcie, aby uzyskać wynik. W wyniku otrzyma odpowiedź i link do jego udostępnienia. Najpopularniejsze z tych quizów to m. in. „Dowiedz się jaką gwiazdą jesteś” lub „Kim będziesz za 20 lat?”. Należy mieć się na baczności, ponieważ pytania w takich wyzwaniach często nawiązują do „pytań bezpieczeństwa” w przypadku odzyskania dostępu do zapomnianego konta czy resetu hasła. Chodzi o takie informacje jak: pierwsza praca, pierwszy samochód, imię zwierzątka domowego, miejsce urodzenia czy nawet nazwisko panieńskie matki. Nie musimy chyba mówić, że są to dane wrażliwe i często są wymagane, aby na przykład wziąć kredyt.

Drugą kategorią podobnych kampanii, które mogą (ale nie muszą) służyć do wyłudzenia danych osobowych są „łańcuszki” namawiające do wrzucania konkretnych zdjęć i oznaczania ich tagiem całej akcji. Udostępnienie zdjęcia ze swojej szkoły średniej czy fotografii rodziców, wiąże się z tym samym niebezpieczeństwem co poprzednio. Pytania o nazwę szkoły średniej czy imiona rodziców są wykorzystywane w bankach na całym Świecie do weryfikacji tożsamości rozmówcy przy operacjach na koncie bankowym. Takie dane też powinny być dla nas poufne i nie powinniśmy udostępniać ich publicznie na swoich profilach.

Uważaj jakie zdjęcia udostępniasz

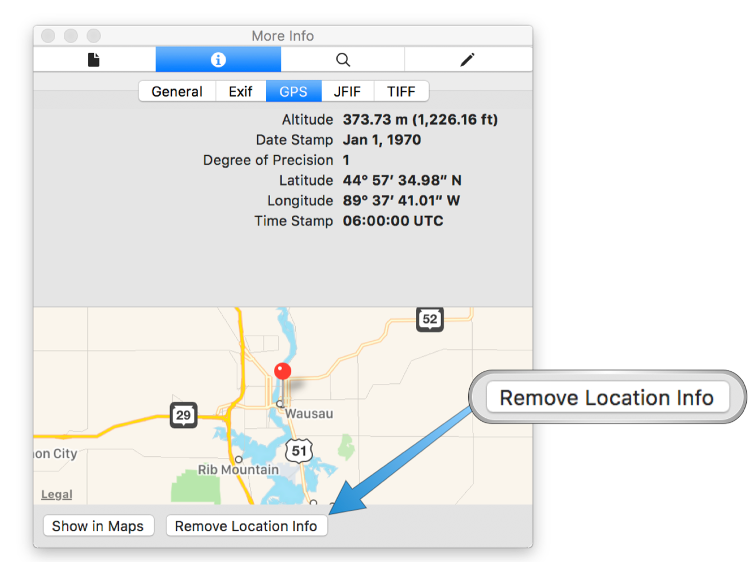

Wrzucanie zdjęć na media społecznościowe również może dostarczyć hackerowi cennych informacji. Znajdują się one między innymi w metadanych pliku, który przesyłamy na portal. Metadane zwierają takie informacje jak czas i dokładne miejsce wykonania zdjęcia oraz model urządzenia jakim zostało zrobione. Podczas, gdy wiele platform, jak Facebook czy Instagram automatycznie usuwa te informacje ze zdjęcia po opublikowaniu, to warto dodać, że publikowanie zdjęcia gdziekolwiek bez wcześniejszego wyczyszczenia metadanych nie jest bezpieczne. Istnieją darmowe narzędzia do kasowania tych informacji z plików, a w najnowszych systemach operacyjnych ta opcja jest wbudowana. Dane o naszej lokalizacji ze zdjęć mogą posłużyć do śledzenia naszego planu dnia i ułatwić na przykład rabunek naszego mieszkania. Odrębną kwestią jest to, że ogólnie powinniśmy dbać o to, co pokazujemy na zdjęciach w Internecie. Wrzucanie zdjęć z naszym pulpitem na komputerze w tle czy numerem domu lub rejestracją samochodu nie jest wskazane.

Podsumowanie

Biorąc te wszystkie niebezpieczeństwa do kupy, należy wspomnieć, że portale społecznościowe całkiem nieźle radzą sobie z ich występowaniem. Każdy świadomy użytkownik powinien zapoznać się z ustawieniami prywatności i bezpieczeństwa w swoim profilu, gdyż oferują one wiele opcji pozwalających uchronić się przed niechcianym udostępnianiem wrażliwych informacji.

Według opinii specjalistów, w najbliższym czasie możemy spodziewać się jeszcze lepszego wykorzystania algorytmów sztucznej inteligencji do ochrony wrażliwych informacji udostępnianych na profilach społecznościowych. Silnik AI może na przykład ostrzegać nas i żądać potwierdzenia, czy na pewno chcemy udostępnić dane zdjęcie, bo według niego znajdują się na nim prywatne czyli wrażliwe informacje.