Microsoft zablokuje możliwość uruchamiania makr w MS Office

Microsoft postanowił domyślnie zablokować uruchamianie makr VBA w pięciu aplikacjach pakietu Microsoft Office, w celu „zmniejszenia” możliwości przeprowadzania ataków hackerskich na użytkowników. Czy to jest dobry ruch? To się okaże.

Problemy z makrami

Makra stanowią około 25% wszystkich wpisów ransomware (i innych grup złośliwego oprogramowania), ale też są nagminnie używane przez firmy do przeprowadzania złożonych operacji i funkcji na plikach. Dlatego stały się jednym ze sposobów na umożliwienie cyberprzestępcom przeprowadzania ataków na użytkowników (pisaliśmy o tym wielokrotnie na Hacku). Dodatkowo w wykorzystaniu makr przez hakerów sprzyja obecna sytuacja pracy zdalnej w pandemii oraz zmieniający się model funkcjonowania firm polegający na migracji infrastruktury do nowoczesnej chmury. W takim modelu większość rozwiązań (w tym aplikacje Office, SharePoint) są umieszczane w infrastrukturze chmurowej i coraz więcej plików jest pobieranych przez użytkowników z Internetu na lokalny komputer. To właśnie takie pliki stanowią największe zagrożenie. W celu ochrony przed niepożądanym wykonaniem złośliwego makro w pliku po jego otwarciu, Microsoft udostępniał do tej pory pasek powiadomień ostrzegający użytkowników o wystąpieniu w pliku makro, jednak użytkownicy nadal mogli zdecydować o jego włączeniu, klikając odpowiedni przycisk. Takie zachowanie ma się już zmienić w nowej wersji Office. Użytkownicy nie będą mogli włączyć skryptów makr w niezaufanych dokumentach pobieranych z Internetu. Stanie się tak w aplikacjach:

- Microsoft Access

- Microsoft Excel

- Microsoft PowerPoint

- Microsoft Visio

- Microsoft Word

Jak twierdzi Microsoft wprowadzili tą zmianę, aby chronić użytkowników przed możliwością uruchamiania na ich komputerach szeregu niebezpiecznych, złośliwych programów/skryptów, których twórcy wykorzystują różne zwodnicze sztuczki, w celu przekonania użytkownika o ich włączeniu.

„Chociaż udostępniliśmy pasek powiadomień, aby ostrzec użytkowników o tych makrach, użytkownicy nadal mogli zdecydować o włączeniu makr, klikając przycisk. Źli aktorzy wysyłają makra w plikach pakietu Office do użytkowników końcowych, którzy nieświadomie je włączają, dostarczane są złośliwe ładunki, a skutki mogą być poważne, w tym złośliwe oprogramowanie, naruszona tożsamość, utrata danych i zdalny dostęp”.

Makro jako wektor ataku

Użytkownicy otrzymują złośliwe dokumenty z Internetu za pośrednictwem poczty elektronicznej lub strony internetowej. Następnie, po otwarciu dokumentu, są proszeni, aby zezwolić na złośliwe makro Microsoft’u i uruchomić je.

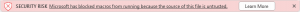

Tutaj użytkownicy mogą zostać zwabieni, aby umożliwić atakującemu zdobycie początkowego przyczółku w systemie. Po nowej zmianie aplikacja Office wyświetli baner zagrożenia bezpieczeństwa, który stwierdzi:

„Microsoft zablokował uruchamianie makr, ponieważ źródło pliku nie jest zaufane”.

Dla Microsoft ten problem nie był łatwy do rozwiązania, ponieważ makra VBA są często używane przez firmy do automatyzacji niektórych operacji i zadań podczas otwierania określonych plików. Głownie są to:

- Importowanie danych

- Aktualizacja zawartości danych

Od kwietnia 2022 roku użytkownicy zauważą ostrzeżenie, w którym Microsoft powiadomi ich o makrach w dokumentach, których nie można włączyć ze względów bezpieczeństwa.

Przy czym, trzeba tutaj pamiętać, że dokumenty zawierające makra VB, pochodzące z zaufanej sieci organizacji będą nadal mogły być uruchamiane.

Chociaż ta nowa implementacja będzie widoczna dopiero w wersji Microsoft Office 2023 nowe funkcje dla obecnych wersji aplikacji wystartują na początku kwietnia 2022 roku poprzez kanał aktualizacji, takich jak:

- Aktualny kanał

- Miesięczny kanał dla przedsiębiorstw

- Półroczny kanał dla przedsiębiorstw

Co więcej, Microsoft zamierzał również wymusić zmianę w innych wersjach pakietu Office:

- Office LTSC

- Office 2021

- Office 2019

- Office 2016

- Office 2013

Aby uniemożliwić użytkownikom przypadkowe otwieranie plików zawierających makra z Internetu, firmy mogą wdrożyć globalne ustawienie „Zablokuj uruchamianie makr w plikach pakietu Office z Internetu”.