Popularne

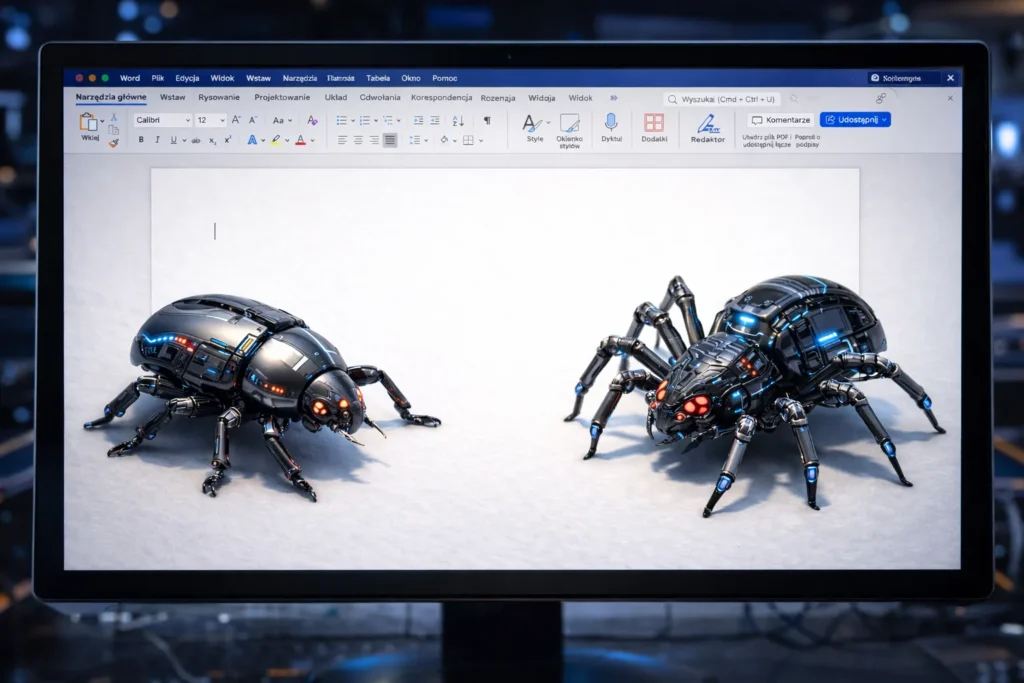

Zero-day w pakiecie Office wykorzystywany w atakach

Microsoft wydał poprawki dla luki CVE-2026-21509. Jest to niedawno ujawniona podatność typu zero-day w pakiecie Office, która może zostać wykorzystana do obejścia funkcji zabezpieczeń. W komunikacie giganta...

Jak zmienić nieznane/zapomniane hasło Administratora na Windows?

W tym artykule pokażemy, jak możemy zmienić hasło administratora na komputerze posiadając do niego fizyczny dostęp. Artykuł ten można potraktować także jako przestrogę dla firm, które nie zaimplementowały jeszcze odpo...

Microsoft wyłączy NTLM!?

Kończy się czas protokołu uwierzytelniania New Technology LAN Manager (NTLM) – w kolejnej wersji systemu Windows Server nie będzie on już obsługiwany. O tym podatnym protokole pisaliśmy wielokrotnie, między i...

Nowy poziom bezpieczeństwa. Android 16 wzmacnia ochronę przed kradzieżą – co to oznacza dla Twojego smartfona?

W erze, gdy smartfony zawierają całą naszą cyfrową tożsamość - od zdjęć i danych osobowych po dostęp do bankowości - kradzież telefonu to już nie tylko strata sprzętu, ale potencjalna furtka do finansowej...

Łatajcie Cisco i F5! Wysoki stopień zagrożenia

Cisco i F5 opublikowały w tym tygodniu poprawki dla wielu luk w zabezpieczeniach swoich produktów, w tym dla poważnych podatności, które mogą prowadzić do odmowy usługi (DoS), wykonywania poleceń i eskala...