„Shadow Attack” pozwala zmieniać treść cyfrowo podpisanych dokumentów PDF

Dokumenty PDF używane są w organizacjach do przetrzymywania treści często poufnych i istotnych dla funkcjonowania firmy. Umowy, faktury, zlecenia płatności, przyjęło się, że najbezpieczniejszym formatem dla takich plików jest PDF. Głównie ze względu na możliwości zabraniania edycji, szyfrowania hasłem oraz podpisów cyfrowych.

Jednak warto przypomnieć sobie, że o lukach w dokumentach PDF, a bardziej w narzędziach do ich przeglądania i edycji pisaliśmy już rok temu w tym artykule. Teraz, naukowcy z Ruhr-University w Bochum w Niemczech opublikowali nowe odkrycia wraz z listą podatnych aplikacji.

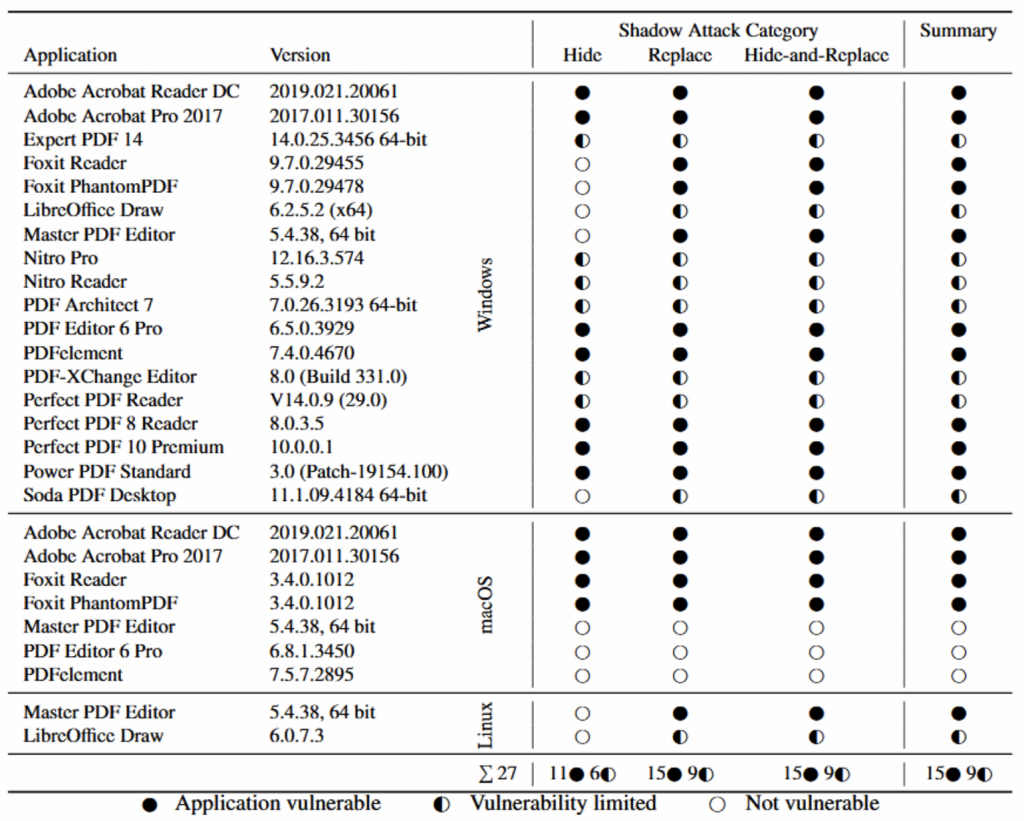

Według badań 15 na 28 najpopularniejszych programów do przeglądania PDF na desktopy jest podatnych na nowy atak, który umożliwia złośliwą modyfikację zawartości podpisanych cyfrowo dokumentów bez ingerencji w jego zabezpieczenia.

Lista wrażliwych na atak aplikacji przedstawiona jest poniżej, zgodnie z raportem opublikowanym przez odkrywców podatności:

Specjaliści z Niemiec nazwali tę technikę „Shadow Attack”.

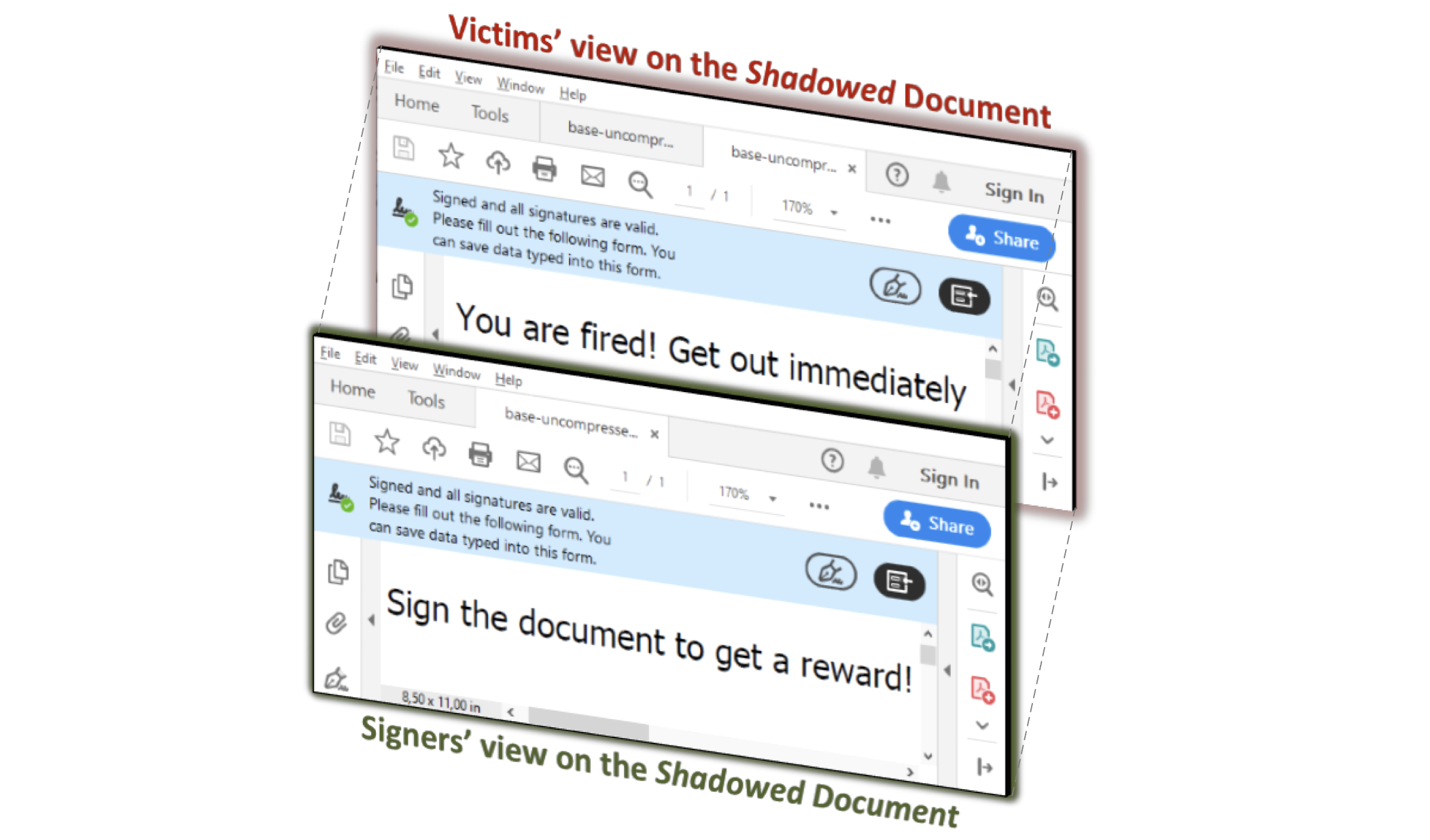

Główną ideą tego ataku jest koncepcja „widoku warstw” – różnych zestawów treści, które są w dokumentach PDF nakładane jedna na drugą. Atak ma miejsce, gdy osoba atakująca przygotowuje dokument z różnymi warstwami i wysyła go do ofiary. Ofiara cyfrowo podpisuje dokument z legalna, niegroźną warstwą na wierzchu, ale gdy atakujący otrzyma go z powrotem zmienia widoczną warstwę na inną.

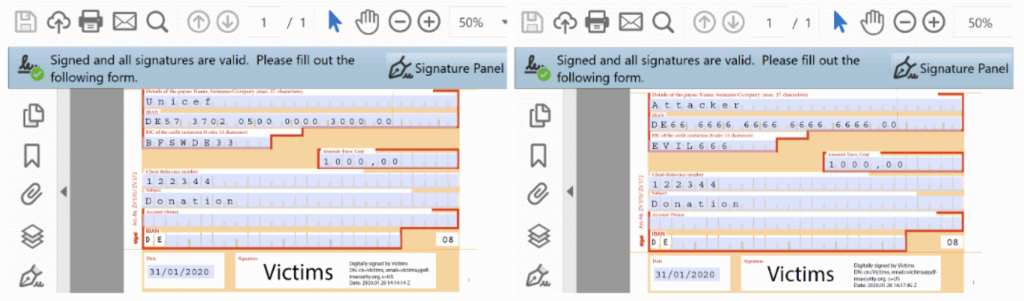

Ponieważ warstwa została zawarta w oryginalnym dokumencie podpisanym przez ofiarę, zmiana widoczności warstwy nie łamie podpisu kryptograficznego i pozwala atakującemu na wykorzystanie prawnie wiążącego dokumentu do niecnych działań – takich jak zmiana odbiorcy płatności lub sumy w poleceniu zapłaty lub zmiana klauzul w wiążącej umowie.

Poniżej przykład. Na pierwszym od lewej obrazku prawdziwa, legalna warstwa dokumentu. Na drugiej widoczna modyfikacja numeru konta i odbiorcy przez atakującego. Oba widoki zweryfikowane tym samym podpisem cyfrowym ofiary.

Według odkrywców podatności istnieją trzy warianty Shadow Attack:

- HIDE – gdy atakujący używają standardowej funkcji PDF o nazwie „Incremental Update”, aby ukryć warstwę bez zastępowania jej czymkolwiek innym.

- REPLACE – gdy atakujący używają standardowej funkcji „Interactive Forms”, aby zastąpić oryginalną treść zmodyfikowaną wartością.

- HIDE & REPLACE – gdy atakujący wykorzystują drugi dokument PDF zawarty w oryginalnym dokumencie, aby całkowicie go zastąpić.

Wariant ataku typu „Hide and Replace” jest najgroźniejszy, ponieważ można wymienić zawartość całego dokumentu na złośliwą treść. Atakujący może zbudować kompletny dokument w tle, wpływający na prezentację każdej strony, a nawet na całkowitą liczbę stron, jak również na każdy obiekt w nich zawarty.

Naukowcy twierdzą, że takie ataki są możliwe, ponieważ dokumenty PDF, nawet podpisane cyfrowo, pozwalają na obecność nieużywanych obiektów PDF w ich treści. Aplikacje do przeglądania plików PDF, które usuwają nieużywane obiekty podczas podpisywania dokumentu, są odporne na Shadow Attack. Z pierwszej tabelki możemy wywnioskować, o które programy chodzi.

Aktualizacje są już dostępne

Zespół specjalistów współpracował z CERT-Bund (niemieckim zespołem CERT), aby skontaktowali się z twórcami aplikacji PDF w celu zgłoszenia nowego wektora ataku i załatania podatności jeszcze przed opublikowaniem raportu z badań.

Shadow Attack jest obecnie śledzony za pomocą identyfikatorów CVE-2020-9592 i CVE-2020-9596.

Firmy powinny zaktualizować swoje aplikacje do przeglądania plików PDF, aby mieć pewność, że podpisane przez nich dokumenty PDF nie mogą zostać naruszone.

To już drugi raz, kiedy ten sam zespół badawczy złamał podpisy cyfrowe w aplikacjach do przeglądania plików PDF. W lutym 2019 roku ten sam zespół złamał mechanizm podpisu cyfrowego w 21 z 22 aplikacji do przeglądania plików PDF na komputery stacjonarne oraz w pięciu z siedmiu internetowych usług podpisywania plików PDF w celu tworzenia dokumentów z fałszywymi podpisami.

Ponadto ten sam zespół badawczy odkrył również PDFex, technikę przełamywania szyfrowania w 27 aplikacjach do przeglądania plików PDF i wydobywania danych z zaszyfrowanych dokumentów.