Kolejny LOLBIN umożliwia niekontrolowane uruchomienie malware na Windows

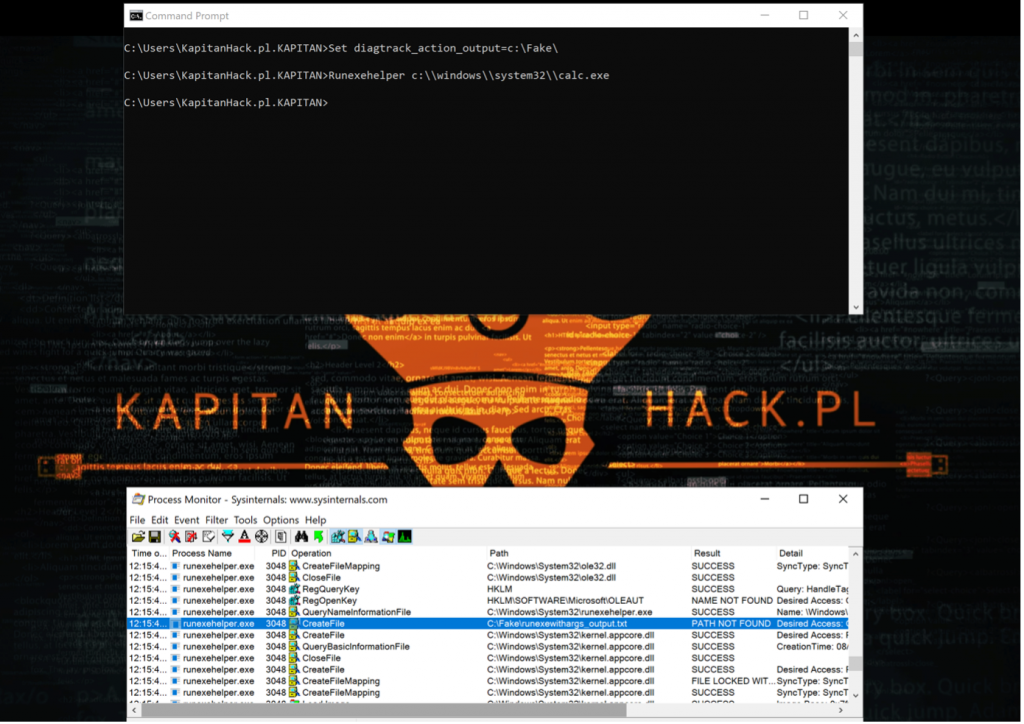

W dzisiejszym poście opiszemy i przetestujemy kolejną aplikację/plik wykonywalny, wbudowany w system operacyjny Windows o nazwie „runexehelper.exe”, który może pozwolić atakującemu ominąć zabezpieczen...