Adobe łata aktywnie wykorzystywaną podatność w Acrobat Reader. Problem trwał miesiącami

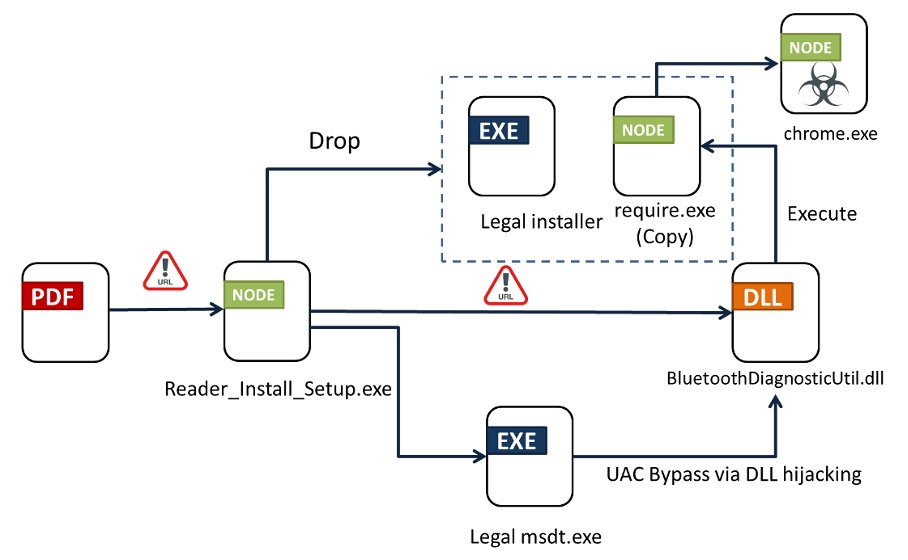

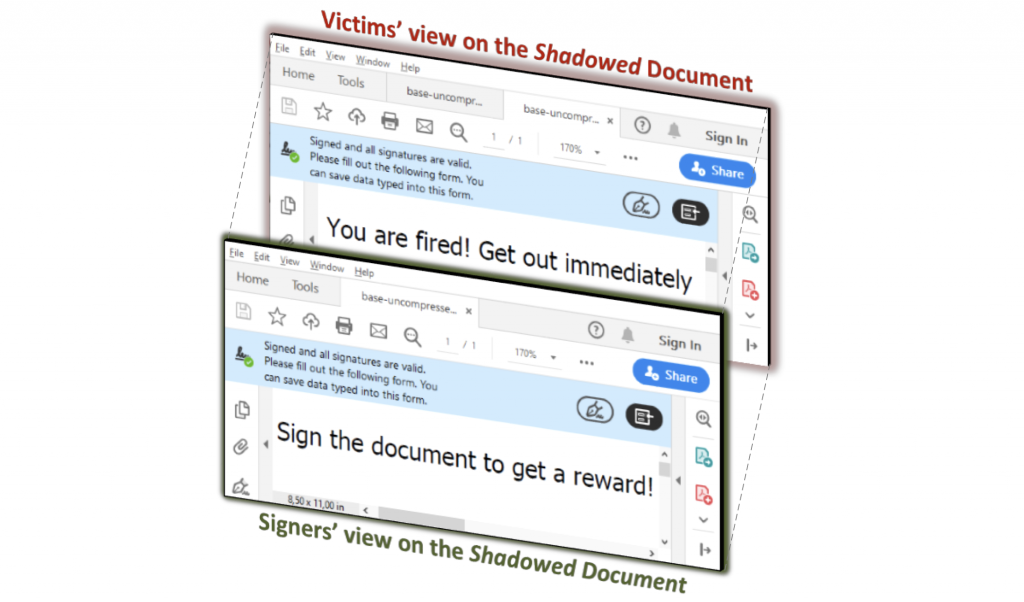

Adobe wypuściło pilne poprawki dla jednej z groźniejszych podatności ostatnich miesięcy w Acrobat Readerze. Nie chodzi tu bynajmniej o problem teoretyczny – luka była aktywnie wykorzystywana w atakach...