Uwaga – fałszywa strona FileZilla dystrybuuje malware

Eksperci z Malwarebytes Labs odkryli kampanię, w ramach której cyberprzestępcy stworzyli stronę internetową mającą wyglądać jak oficjalna witryna projektu FileZilla. Witryna, prezentująca się niemal identycznie jak oryginał, oferowała pliki instalacyjne znanego klienta FTP/SFTP, ale zamiast legalnej aplikacji użytkownicy pobierali złośliwe oprogramowanie, które infekowało ich systemy i mogło prowadzić do dalszego naruszenia bezpieczeństwa.

Jak wygląda atak

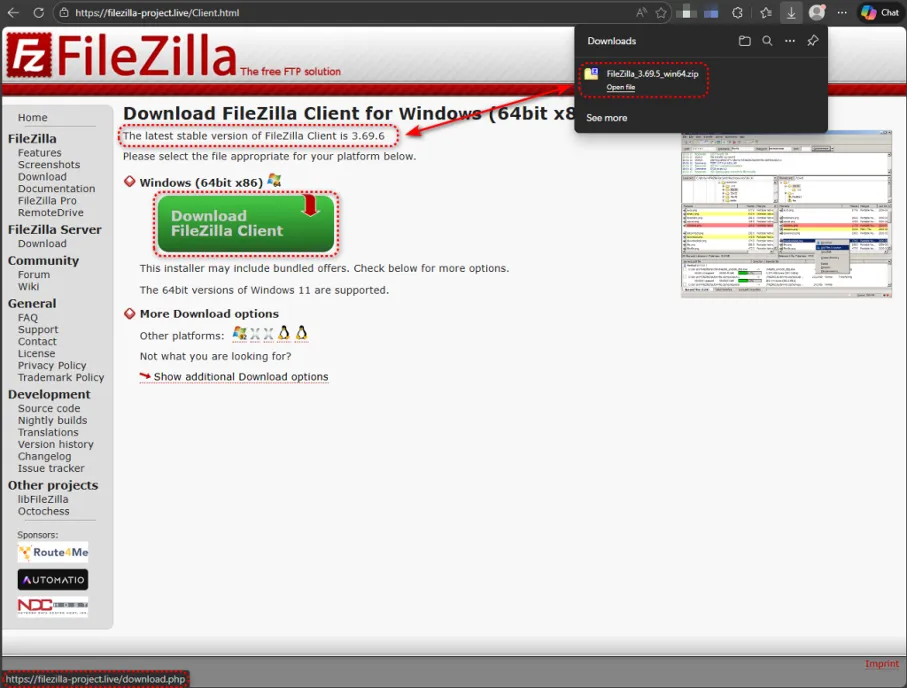

Badacze zauważyli, że domena działała pod adresem filezilla-project[.]live. Strona była zbudowana tak, aby przypominała prawdziwy serwis projektu, zawierała identyczne logo i opisy funkcji, a także odnośniki „do pobrania”. Linki prowadziły jednak do pliku wykonywalnego zawierającego złośliwy kod.

Po pobraniu i uruchomieniu takiego pliku komputer użytkownika mógł zostać zainfekowany malwarem, co w zależności od wariantu złośliwego kodu może prowadzić do:

- utraty danych,

- instalacji backdoorów dających napastnikom zdalny dostęp,

- kopania kryptowalut w tle,

- pobierania kolejnych komponentów malware.

Fałszywa strona była indeksowana przez wyszukiwarki, co oznaczało, że użytkownicy szukający legalnych plików FileZilla mogli natrafić na nią przez wyniki wyszukiwania, jeśli algorytmy nie zdążyły odfiltrować podejrzanego adresu. Fałszywa strona z przyciskiem pobrania:

Ten rodzaj ataku jest groźny z kilku powodów. Po pierwsze, wielu użytkowników nie sprawdza dokładnie adresu URL ani certyfikatu SSL – fałszywe domeny są konstruowane tak, aby minimalnie różnić się od oryginału i wyglądać wiarygodnie.

Po drugie obecność w wynikach wyszukiwania sugeruje legalność witryny, co może uśpić czujność użytkownika.

Po trzecie plik instalacyjny oferowany przez stronę wyglądał jak właściwy instalator FileZilla, więc użytkownicy nie spodziewali się, że może zawierać malware.

Kontekst – początek ataków typu typosquatting

Ten atak wpisuje się w klasyczny typosquatting – technikę polegającą na rejestrowaniu domen różniących się od legalnych tylko minimalnie (np. literówką lub dodatkowymi znakami), aby przyciągnąć ofiary, które przypadkowo wpiszą adres błędnie lub klikną podejrzany link.

W czasie gdy projekt FileZilla pozostaje popularnym klientem FTP na wielu platformach i pobierany jest przez miliony użytkowników, cyberprzestępcy wykorzystali jego rozpoznawalność, aby kierować ruchem do swoich pułapek i infekować niczego niepodejrzewających użytkowników.

Jak bezpiecznie pobierać oprogramowanie

Aby uchronić się przed tego typu oszustwami, eksperci zalecają:

1. Zawsze korzystać z oficjalnych źródeł: Pobieraj oprogramowanie tylko z oficjalnej strony projektu lub zaufanego repozytorium (np. GitHub projektu). Nigdy nie ufaj linkom prowadzącym do instalatorów z reklam lub wyników wyszukiwania.

2. Sprawdzać dokładnie adres URL: Uważaj na minimalne różnice w nazwie domeny lub dodatkowe znaki – to częsty sposób podszywania się pod znane witryny.

3. Weryfikować certyfikat SSL: Kliknij kłódkę w pasku adresu i sprawdź szczegóły certyfikatu, jego wystawcę i ważność. Nie ufaj nieszyfrowanym stronom (http://).

4. Używać narzędzi zabezpieczających: Oprogramowanie antywirusowe i narzędzia ochrony przeglądarki mogą ostrzegać przed znanymi złośliwymi domenami lub podejrzanymi plikami.

5. Weryfikować sumy kontrolne lub podpisy cyfrowe: Oficjalne wydania często udostępniają sumy kontrolne (hashy) lub cyfrowe podpisy – warto je sprawdzić po pobraniu, zanim uruchomisz plik.

Podsumowanie

Atak wykorzystujący fałszywą stronę FileZilla przypomina, że nawet popularne i powszechnie używane narzędzia mogą być celem oszustów próbujących wykorzystać zaufanie użytkowników. Generowanie przekonujących podróbek stron i instalatorów staje się coraz łatwiejsze dzięki dostępnym narzędziom AI, o czym pisaliśmy w ubiegłym tygodniu. Dlatego tak ważna jest ostrożność przy pobieraniu oprogramowania oraz weryfikacja źródeł, aby nie wpuścić malware’u do własnego systemu.