Uwaga! Wielki wyciek danych z Twittera!

W piątek 5 sierpnia br. Twitter, jedna z największych firm zajmujących się mediami społecznościowymi, poinformowała, że luka w oprogramowaniu, która w zeszłym roku narażała nieokreśloną liczbę właścicieli anonimowych kont na potencjalne naruszenie tożsamości, została wykorzystana przez złośliwego aktora.

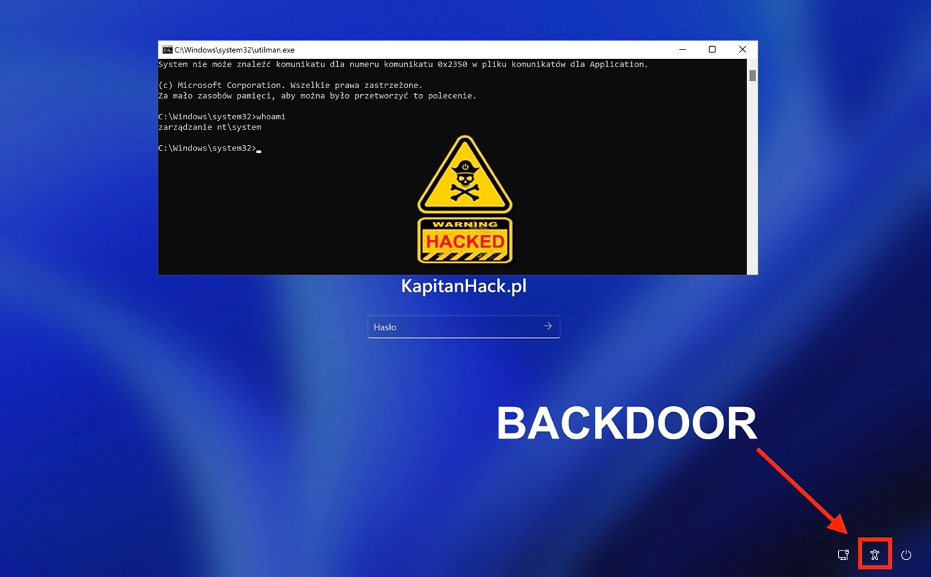

Nie jest to pierwszy i zapewne nie ostatni przypadek, kiedy Twitter ma problemy z bezpieczeństwem kont. Na Kapitanie Hacku pisaliśmy w 2020 roku o kampanii phishingowej, do której użyto konta znanych osób i namawiano do „inwestycji” w krypto-walutę. Można o tym przeczytać tutaj.

Tym razem krążą pogłoski, że w rezultacie naruszeniu uległy dane dotyczące 5,4 miliona użytkowników! Podobno zostały wystawione na sprzedaż online i problem dotyczy użytkowników na całym świecie. Twitter ze swojej strony powiedział, że nie wie ilu użytkowników mogło to dotyczyć, i podkreślił, że żadne hasła nie zostały ujawnione.

Naruszenie jest szczególnie niepokojące, ponieważ wielu właścicieli kont na Twitterze, w tym działacze na rzecz praw człowieka, nie ujawnia swojej tożsamości na swoich profilach ze względów bezpieczeństwa, w tym ze strachu przed prześladowaniami ze strony represyjnych władz.

Co znamienne dyskusja na ten temat toczy się właśnie na Twitterze. „To bardzo złe dla wielu, którzy używają pseudonimowych kont” – napisał właśnie na Twitterze ekspert ds. bezpieczeństwa danych Akademii Marynarki Wojennej USA, Jeff Kosseff.

Luka, o której piszemy pozwoliła komuś ustalić podczas logowania, czy określony numer telefonu lub adres e-mail jest powiązany z istniejącym kontem na Twitterze, tym samym ujawniając właścicieli kont.

„Możemy potwierdzić, że wpływ był globalny” – powiedział rzecznik Twittera w e-mailu do Securityweek. „Nie możemy dokładnie określić, ile kont zostało dotkniętych ani lokalizacji posiadaczy kont”.

Ciekawe jest również to co skłoniło służy PR-owe Twittera do publikacji informacji w poście na blogu w piątek. Nastąpiło to po raporcie z zeszłego miesiąca autorstwa grupy zajmującej się ochroną prywatności cyfrowej Restore Privacy, w którym szczegółowo opisano, w jaki sposób dane, prawdopodobnie uzyskane z luki, zostały sprzedane na popularnym forum hakerskim za 30 000 USD. Badacz bezpieczeństwa odkrył lukę w styczniu, poinformowali Twittera i otrzymał zgłoszoną nagrodę w wysokości 5000 dolarów. Twitter oświadczył, że błąd, wprowadzony w aktualizacji oprogramowania z czerwca 2021 r., został natychmiast naprawiony.

Dodatkowo Twitter powiedział, że dowiedział się o sprzedaży danych na forum hakerskim z doniesień medialnych i „potwierdził, że zły aktor wykorzystał problem, zanim ten został rozwiązany”.

W ramach akcji zaradczej Twitter bezpośrednio powiadamia wszystkich właścicieli kont:

„Publikujemy tą informację (o naruszeniu prywatności), ponieważ nie jesteśmy w stanie potwierdzić każdego konta, które zostało potencjalnie dotknięte, i szczególnie zwracamy uwagę na osoby z „pseudonimowymi” kontami, które mogą być celem ataków państwowych lub innych podmiotów” – powiedziała firma.

Zalecił użytkownikom, którzy chcą ukryć swoją tożsamość, aby nie dodawali publicznie znanego numeru telefonu lub adresu e-mail do swojego konta na Twitterze.

„Jeśli prowadzisz pseudonimowe konto na Twitterze, rozumiemy ryzyko, jakie może spowodować taki incydent, i głęboko żałujemy, że tak się stało” – napisano.

Warto też przypomnieć, choć pewnie jest to niezwiązane ze sprawą, że ujawnienie włamania następuje, gdy Twitter toczy prawną batalię z dyrektorem generalnym Tesli Elonem Muskiem o jego próbę wycofania się z oferty przejęcia Twittera za 44 miliardy dolarów.