Zwiększona prywatność i bezpieczeństwo w nowym iOS 13

Apple, prezentując nowy system na urządzenia mobilne, przedstawiło kilka ciekawych funkcjonalności poprawiających znacząco prywatność i bezpieczeństwo użytkowników. Ostatnimi czasy dużo słychać o niejawnym zbieraniu informacji i profilowaniu osób w Internecie. Apple postanowiło widocznie pójść za trendem i wyjść problemowi naprzeciw wprowadzając ograniczenia systemowe dla zainstalowanych aplikacji.

Korporacja z pod znaku nadgryzionego jabłka zawsze przykładała dużą wagę do ochrony danych i prywatności użytkowników. To jedna z największych różnic w porównaniu do głównych konkurentów.

Nowości w iOS 13

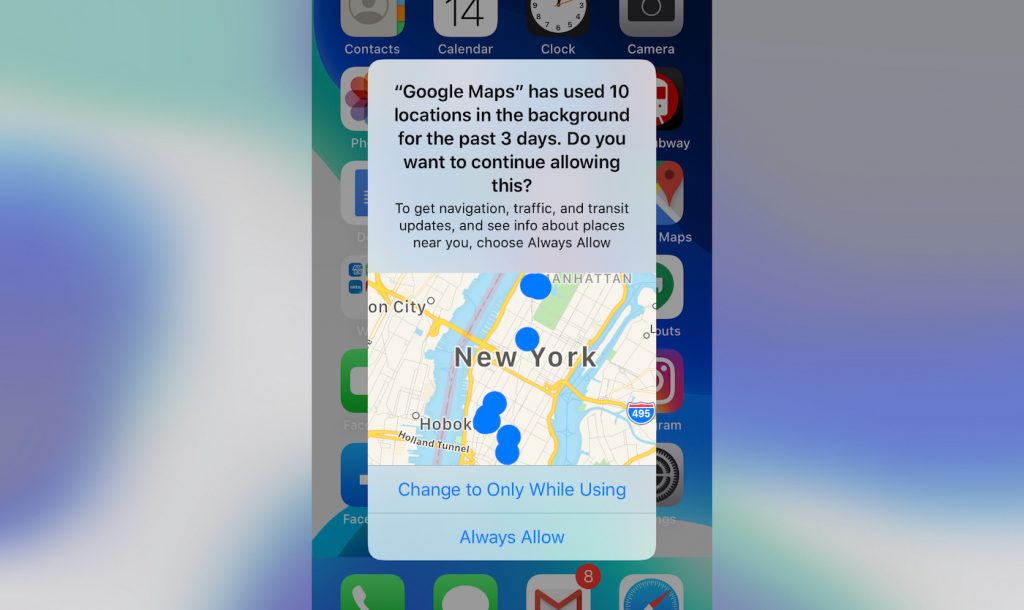

1) Przypomnienia odnośnie śledzenia lokalizacji

Jeśli zastanawialiście się kiedyś, które aplikacje mają dostęp do Waszej lokalizacji to nowy iOS wprowadza przypomnienia, które wyświetlają informację o ostatnich udostępnionych lokalizacjach. Na powiadomieniu zobaczymy mapkę z zaznaczonymi punktami, w których byliśmy śledzeni oraz aplikację, która korzystała z tych danych. Z tego miejsca możemy też zabronić używania naszej lokalizacji przez daną aplikację, bądź zezwolić na używanie zawsze.

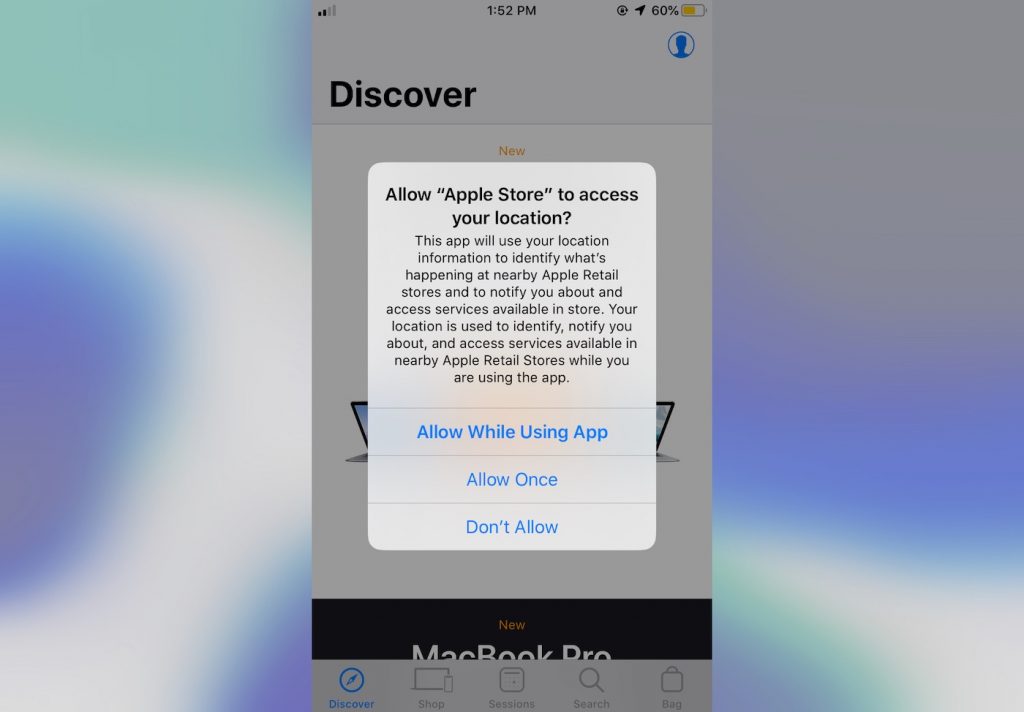

2) Pozwolenie na wykorzystanie lokalizacji tylko raz

Apple daje użytkownikom więcej kontroli nad udostępnianymi danymi. W nowym systemie, za każdym razem gdy aplikacja zarząda od nas dostępu do lokalizacji pojawi się opcja „Allow Once”. Pozwoli to na jednorazowe wykorzystywanie danych przez aplikacje per konkretny scenariusz. Do tej pory opcje jakie były możliwe to „always”, „never” oraz „while using”, co pozwalało śledzić nasze położenie w czasie rzeczywistym.

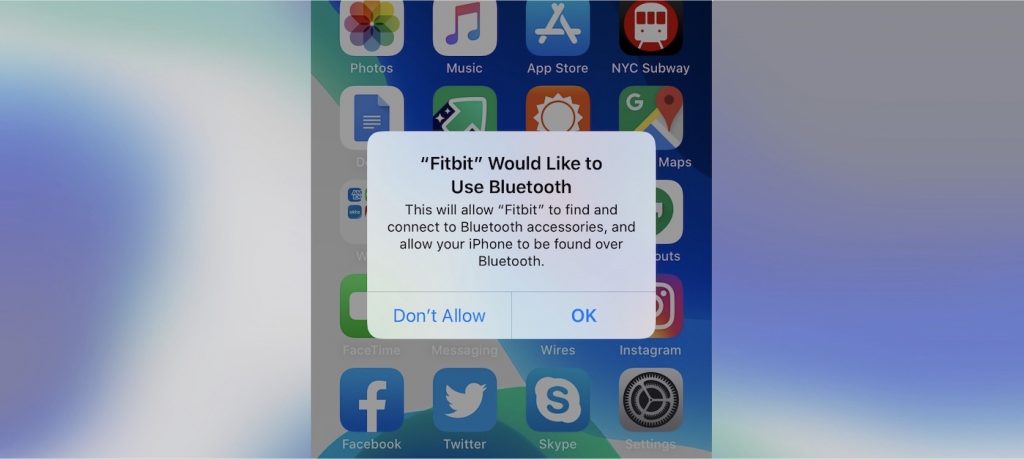

3) Zabranianie dostępu do Bluetooth i WiFi

Wiele aplikacji wykorzystuje sieć Bluetooth lub WiFi w celu śledzenia poczynań użytkowników. Jest to pewnego rodzaju obejście w przypadku, gdy aplikacja nie otrzyma dostępu do GPS. Co więcej, istnieją aplikację oraz witryny internetowe, które pobierają z urządzenia indywidualny identyfikator Bluetooth i wykorzystują go do śledzenia i tworzenia unikalnych profili użytkowników na podstawie wizyt w fizycznych lokalizacjach czy połączeń z innymi urządzeniami. Funkcjonalność w nowym iOS zabroni korzystania z komunikacji bezprzewodowej bez wiedzy użytkownika.

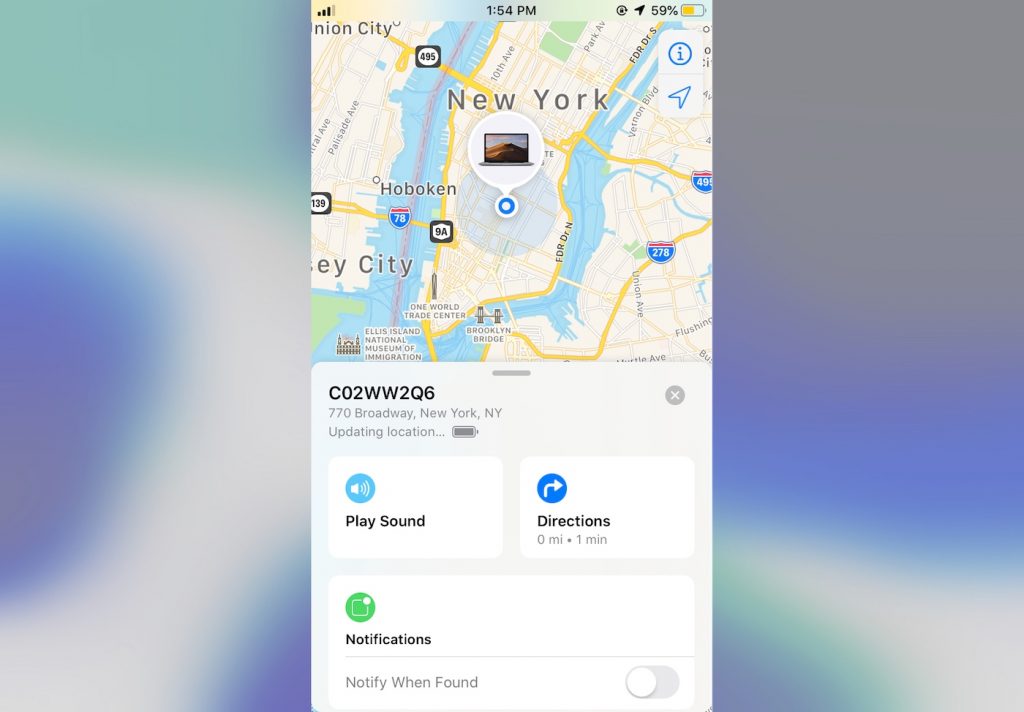

4) Ulepszona aplikacja Find My IPhone

Oprócz nowej nazwy aplikacji do lokalizowania znajomych, Apple wprowadza śledzenie urządzenia offline. Aktualnie jeśli zgubimy nasz telefon czy laptop, to szukając go polegamy tylko na ostatnim znanym połączeniu z WiFi. W nowej wersji systemu urządzenia z włączoną opcją „find my device” używają bluetooth i wysyłają poprzez broadcast dane o swojej lokalizacji, które dzięki pobliskim urządzeniom od Apple trafiają jako zaszyfrowane do chmury. Dane są animizowane i szyfrowane w taki sposób, że tylko właściciel jest w stanie uzyskać do nich dostęp w celu znalezienia swojego urządzenia.

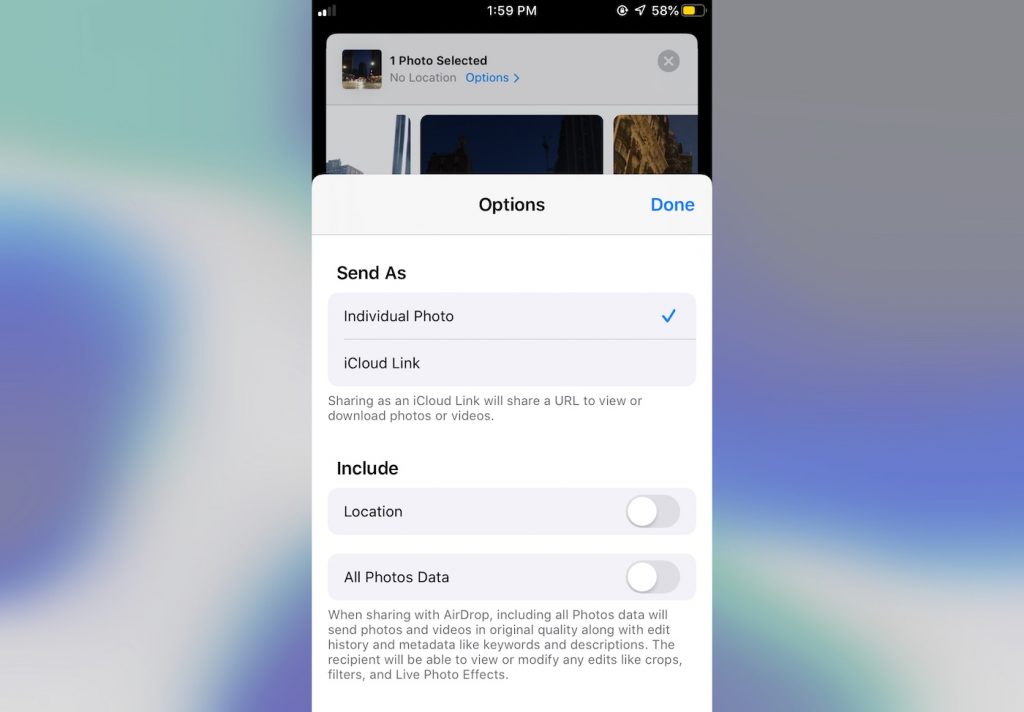

5) Wycinanie danych o lokalizacji ze zdjęć

Zdjęcia zrobione IPhonem czy IPadem automatycznie dodają lokalizację do metadanych pliku z precyzyjną informacją gdzie zdjęcie zostało wykonane. Od teraz przed opublikowaniem zdjęcia użytkownik będzie mógł zadecydować czy chce zawrzeć informacje o lokalizacji wykonania zdjęcia czy ją usunąć.

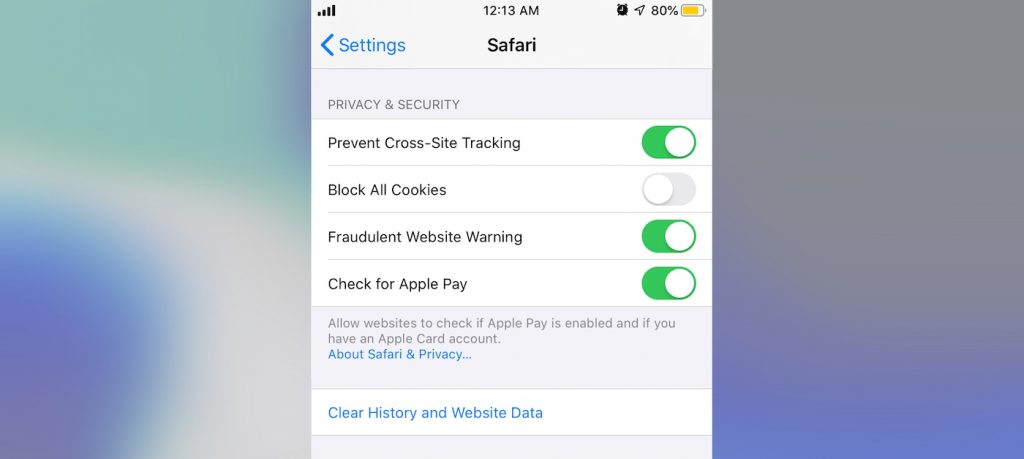

6) Safari otrzymało dodatkowe opcje prywatności

Przeglądarka od Apple otrzymuje nowe opcje anty-śledzące. W ustawieniach aplikacji możemy zaznaczyć feature „Prevent Cross-Site Tracking”, który chroni użytkowników przed technikami śledzenia ich poczynań przez witryny internetowe. Powoduje to, że profilowanie userów w sieci przez złośliwe reklamy staje się dużo trudniejsze.

7) Sing-in with Apple

Na ten temat zrobiliśmy osobny artykuł – link. W skrócie chodzi o to, że użytkownicy z kontem Apple ID będą w stanie uwierzytelniać się nim do innych portali, które wspierać będą to rozwiązanie (bez konieczności rejestracji). Opcja znana już chociażby z Facebooka czy Google. Jednak Apple zadbało dodatkowo o prywatność użytkowników. Logowanie nie odbywa się bezpośrednio przez adres mailowy powiązany z kontem Apple ID, ale przez wygenerowany maszynowy mail, który połączony jest z identyfikatorem użytkownika w sieci Apple. Powoduje to, że nasz adres mailowy nie jest przechowywany w portalu i mamy pewność, że nie będzie wykorzystywany.

Wszystkie zdjęcia pochodzą z udostępnionych materiałów z konferencji Apple – WWDC 2019.