Kolejny LOLBIN do omijania zabezpieczeń i uruchamiania malware na Windows!

W dzisiejszym artykule opiszemy koleją technikę omijania zabezpieczeń Windows oraz urywania komend po stronie użytkownika (LOLBIN). Metoda polega na użyciu wbudowanego w system operacyjny pliku do wykonania operacji tworzenia skrótów do programów.

Chodzi tutaj oczywiście o plik wbudowany w system Windows o nazwie „grpconv.exe”, który pomoże nam stworzyć skrót do uruchomienia złośliwej aplikacji i dzięki temu będziemy mogli obejść zabezpieczenia systemowe.

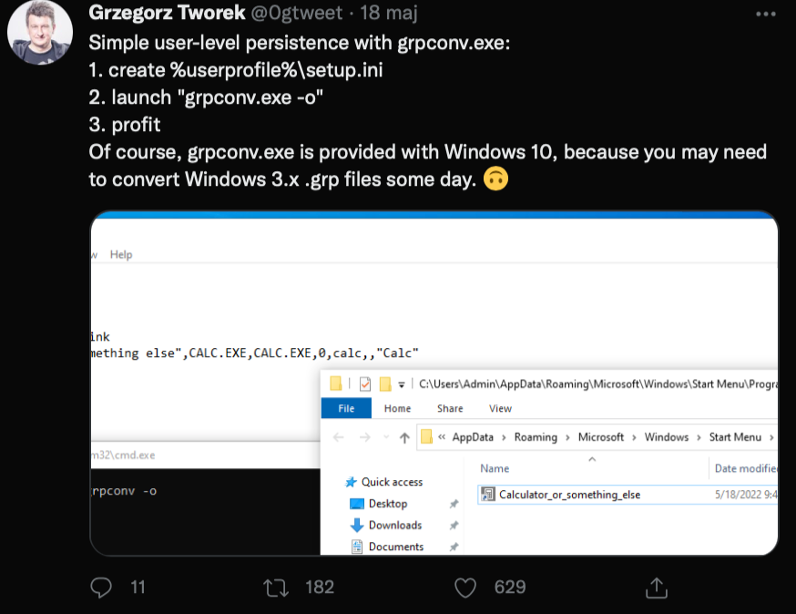

18 maja br. przypomniał nam o tym i zamiesił informację o tej metodzie na swoim profilu na Twiterze badacz bezpieczeństwa – Grzegorz Tworek (serdecznie pozdrawiamy).

Krótko o grpconv.exe

GRPCONV to swoisty „dinozaur”, wbudowany plik w system operacyjny Microsoft Windows. Program służy do konwertowania plików „*.grp” (skrót od pliku grup) na foldery i umożliwia systemowi Windows importowanie grup Menedżera programów z systemu Windows 3.11 i wcześniejszych. Zaliczany jest do bezpiecznych plików Windows, dlatego oprogramowanie antywirusowe omija sprawdzanie prób jego uruchomienia.

Jeszcze w wersji Windows XP „grpconv.exe” był powiązany z plikami „*.GRP”. Na szczęście Microsoft usunął później to skojarzenie, lecz opisywany „dinozaur” nadal pozostał w systemie (nawet jest w Windows 11). Dlatego od dziś, bardzo ważne jest monitorowanie jego użycia, ponieważ to, co pokażemy poniżej mogą wykorzystać „sprytni” użytkownicy systemu lub atakujący.

Uruchomienie dowolnego programu za pomocą grpconv.exe

Jeśli restrykcje bezpieczeństwa na Twoim systemie zabraniają uruchamiania jakichkolwiek plików wykonywalnych lub jest on monitorowany przez specjalistyczne rozwiązanie do bezpieczeństwa (EDR, czy antywirus) to wiedz, że za pomocą LOLBINS (oraz omawianego pliku GRPCONV.EXE) można wiele zdziałać w systemie.

Krok 1 – Przygotowanie pliku

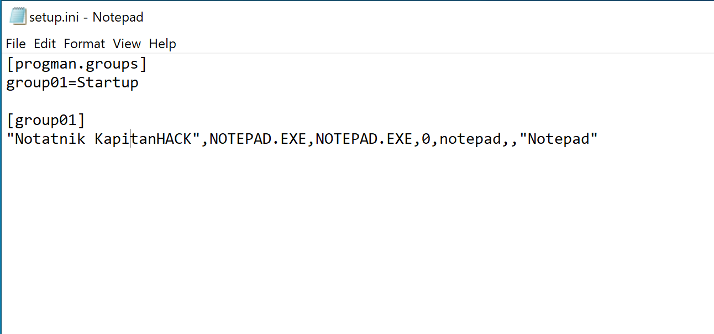

Pierwszą rzeczą, jaką przygotujemy to plik „*.ini” zawierający informacje o docelowym pliku wykonywalny, który będziemy chcieli uruchomić. W naszym przypadku będziemy chcieli uruchomić aplikację notatnik. Nasz plik „setup.ini” posiada następującą składnię:

UWAGA! Plik ten musimy umieścić w katalogu profilu zalogowanego użytkownika %userprofile%. W naszym przypadku jest to katalog „c:\Users\KapitanHack.pl.KAPITAN\”

Parametr w pliku „setup.ini” – „group01” o wartości „Startup” oznacza, że „grpconv.exe” utworzy skrót do po naszego programu (notatnika) podanego w sekcji „group01” w katalogu Startup w profilu użytkownika.

Jeśli chcielibyśmy, aby skót był utworzony w innym folderze niż domyślnie w jednym z folderów „Menu Start – Programs” w profilu użytkownika, to należy zmienić jego nazwę.

Krok 2 – uruchomienie grpconv

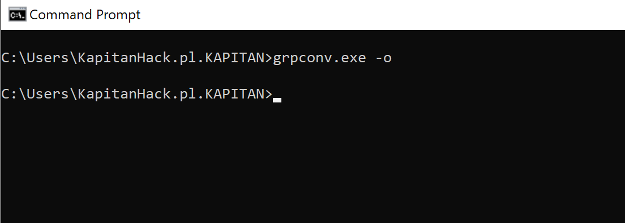

W wierszu linii poleceń wpisujemy komendę „Grpconv.exe -o”

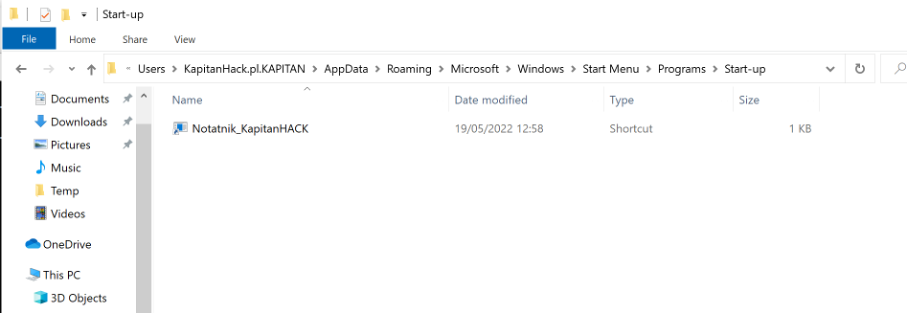

oraz sprawdzamy, czy utworzył się nasz nowy skrót do Notepada.

Od tego momentu możemy w łatwy sposób uruchamiać Notepad’a lub coś innego ☺

Powyższa metoda daje znakomity sposób na ukrywanie aktywności się użytkownika w systemie. Warto dodać ją do monitorowanych w systemach bezpieczeństwa.

Uzupełnienie

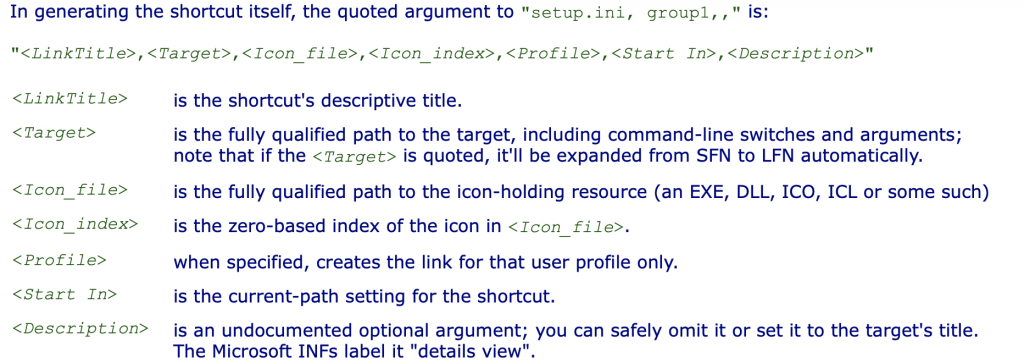

Dokładny opis parametrów linii dotyczącej utworzenia skrótu (w pliku INI) znajdziecie tutaj. Autor artykułu podaję również możliwość utworzenia skrótu do programu za pomocą pliku „*.INF” oraz RunDLL za pomocą „*.BAT”.