Hakerzy wykorzystują program Microsoft OneNote do rozpowszechniania złośliwego oprogramowania

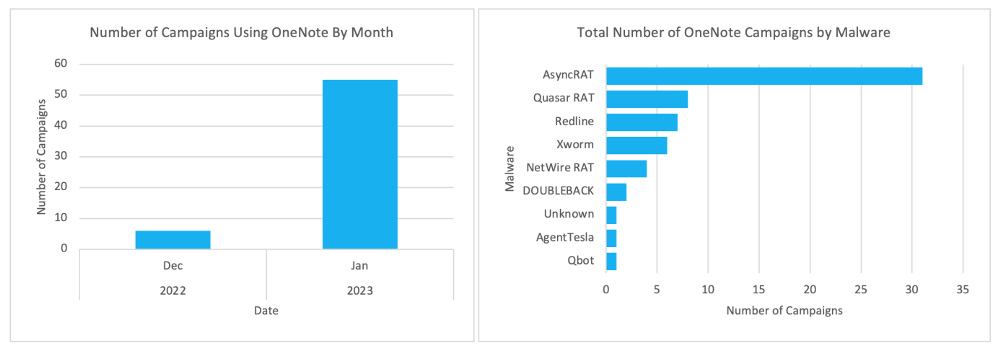

Badacze ds. bezpieczeństwa z Proofpoint informują, że cyberprzestępcy coraz częściej wykorzystują dokumenty OneNote do wysyłania złośliwego oprogramowania za pośrednictwem poczty elektronicznej do niczego niepodejrzewających użytkowników końcowych. Odkryto ich nową taktykę ataku.

OneNote (cyfrowy notatnik) to program stworzony przez Microsoft, który jest dostępny za pośrednictwem pakietu produktów Microsoft 365. Wykorzystując specjalny format dokumentów tego programu, hakerzy infekują ofiary złośliwym oprogramowaniem, które z kolei umożliwia im:

- zdalny dostęp do komputera ofiary,

- instalację innego złośliwego oprogramowania,

- kradzież haseł,

- a nawet uzyskanie dostępu do portfeli kryptowalut.

„Aktorzy zagrożeń dostarczają złośliwe oprogramowanie za pośrednictwem dokumentów programu OneNote, które są rozszerzeniami „.one”, za pośrednictwem załączników wiadomości e-mail i adresów URL”– piszą na blogu badacze Proofpoint.

Wykorzystywanie makra przechodzi do lamusa

Po latach wykorzystywania złośliwych załączników Word i Excel, które uruchamiają makra w celu pobierania i instalowania malware, Microsoft ostatecznie zakazał makr jako domyślnego ustawienia w dokumentach pakietu Office w lipcu, czyniąc tę technikę nieskuteczną w rozprzestrzenianiu złośliwego oprogramowania.

Stąd atakujący zmuszeni byli znaleźć nową metodę i wykorzystać inny typ pliku. Zaczęli używać plików OneNote, ale nie tylko. Na przykład o ataku z wykorzystaniem plików z rozszerzeniem LNK I HTML pisaliśmy w sierpniu.

Jak wygląda infekcja wirusem poprzez OneNote?

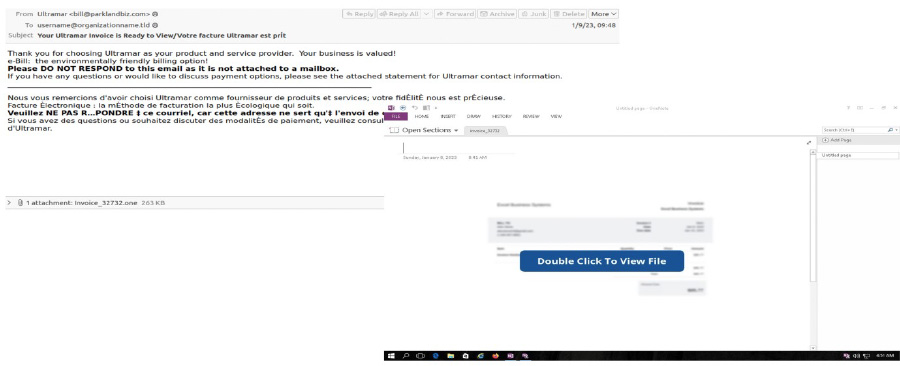

Wiadomości zawierają zazwyczaj załączniki plików programu OneNote z motywami takimi jak faktura, przelew, wysyłka czy motywami sezonowymi, jak premia świąteczna i inne.

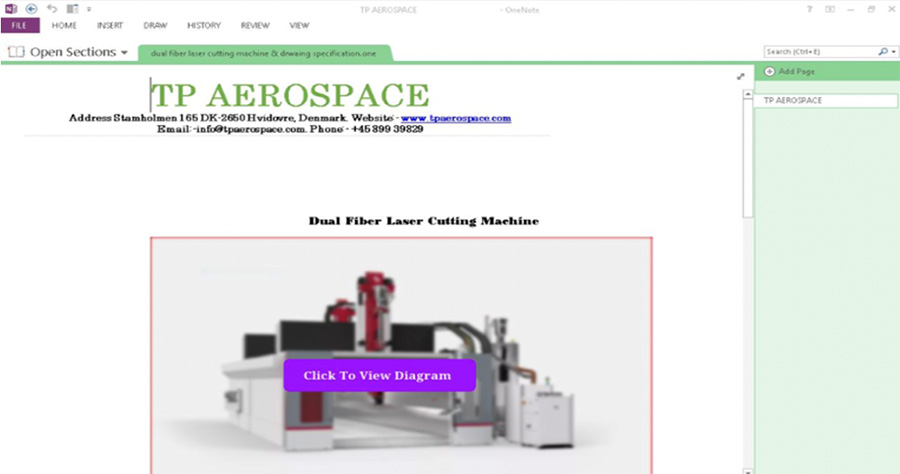

„Dokumenty programu OneNote zawierają osadzone pliki, często ukryte za grafiką przypominającą przycisk. Gdy użytkownik dwukrotnie kliknie osadzony plik, zostanie wyświetlone ostrzeżenie. Jeśli użytkownik kliknie przycisk Kontynuuj, plik zostanie wykonany” – wyjaśniają badacze.

W pliku mogą znajdować się różne pliki wykonywalne, pliki skrótów (LNK) i pliki skryptów, takie jak aplikacje HTML (HTA) lub pliki skryptów systemu Windows (WSF).

„W grudniowej kampanii załącznik OneNote w wiadomościach zawierał plik HTA, który uruchamia skrypt PowerShell w celu pobrania pliku wykonywalnego (takiego jak Excel.exe) z adresu URL. Komunikaty te były skierowane do firm z sektora przemysłowego i produkcyjnego”.

„Kampanie nadal korzystały z tych samych TTP, z ukrytymi osadzonymi plikami w załączniku OneNote, które ostatecznie prowadziły do pobrania ładunku szkodliwego oprogramowania”, opisują badacze.

„W wielu kampaniach aktorzy używali legalnych usług „OneNote Gem” i Transfer.sh do hostowania ładunków” – dodają.

Co więcej, badacze wykryli jedną kampanię wykorzystującą motywy faktur i dystrybuującą XWorm i AsyncRAT. Atakujący używał w komunikacji zarówno języka angielskiego, jak i francuskiego. Załącznik OneNote w wiadomościach zawierał skrypt PowerShell, którego można było użyć do pobrania pliku wsadowego (system32.bit) z adresu URL.

Przykłady ataków z dokumentami OneNote opisanych przez Proofpoint

Poniżej prezentujemy dwie opisane metody ataku z wykorzystaniem w środku pliku OneNote osadzonego pliku w formacie Visual Basic Script (VBS) oraz JavaScript.

1. Metoda z VBS

19 stycznia 2023 r. zaobserwowano niewielką kampanię rozpowszechniającą backdoora DOUBLEBACK. DOUBLEBACK to backdoor w pamięci, który może umożliwić rekonesans hosta i sieci, kradzież danych i śledzenie ładunków.

Wiadomości zawierały adresy URL w kilku domenach z identyfikatorem URI kończącym się na /download/[guid]. Aktor rzekomo kontaktował się wcześniej z ofiarą, a powiązane pliki zostały przesłane do magazynu w chmurze.

Szablon poinstruował ofiarę, by „kliknęła dwukrotnie, aby wyświetlić plik”. Program OneNote próbowałby uruchomić plik VBS ukryty za przyciskiem. Ofiara oczywiście była ostrzegana o obawach związanych z bezpieczeństwem przed otwarciem załącznika. Jeśli jednak postanowiła kontynuować i zignorować ostrzeżenia, skrypt VBS odpalał się i następowała infekcja.

2. Metoda z JavaScript

31 stycznia 2023 r. broker początkowego dostępu TA577 wznowił działanie po miesięcznej nieobecności i dostarczył Qbota z łańcuchem ataków obejmującym program OneNote. E-maile z odrębnym adresem URL w treści wydawały się odpowiedzią na wcześniejsze konwersacje.

Badacze twierdzą, że jeśli ofiara dwukrotnie kliknęła plik i potwierdziła monit bezpieczeństwa, wykonywany był kod JavaScript, który pobierał plik ze zdalnego adresu URL i wyświetlał fałszywy komunikat o błędzie.

Podsumowanie

Pamiętajmy, że atak ten może się powieść tylko wtedy, gdy nieświadomy użytkownik wejdzie w interakcję z załącznikiem — a dokładniej, jeśli kliknie osadzony plik i zignoruje ostrzeżenie programu OneNote. Użytkownicy końcowi powinni być informowani o tej taktyce przez organizacje oraz zachęcani do zgłaszania podejrzanych wiadomości e-mail i załączników.

Niestety brutalną prawdą jest, że w tego typu atakach to człowiek jest najsłabszym ogniwem. Zalecamy dokładne sprawdzanie wiadomości poczty elektronicznej przed otwarciem i klikaniem na cokolwiek w środku. Ciekawy poradnik o unikaniu złapania się na phishing zamieściliśmy tutaj.