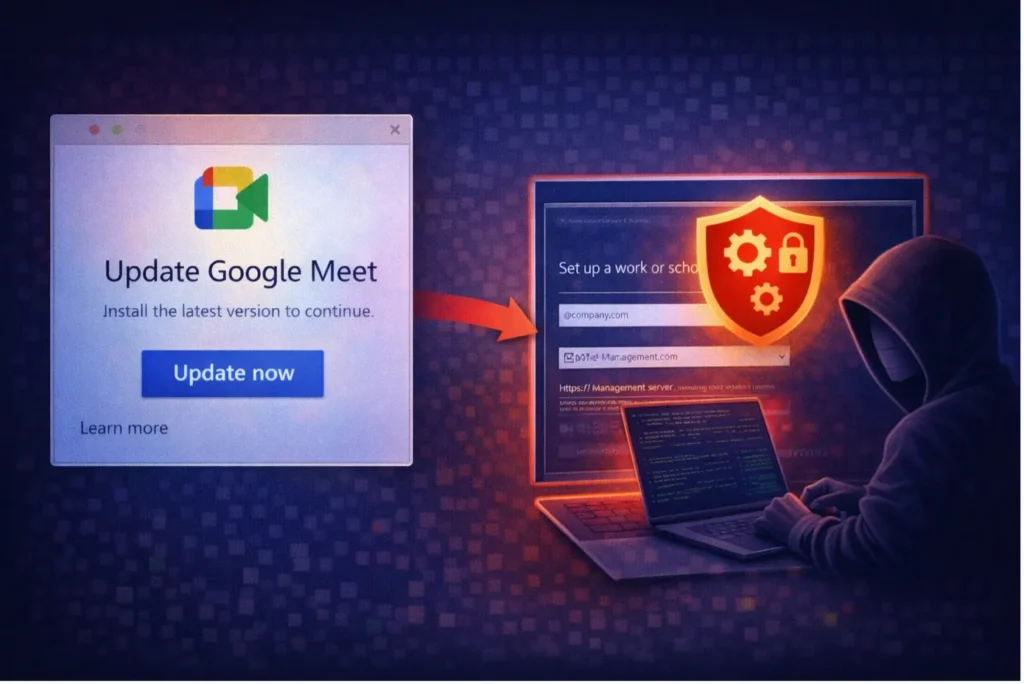

Jedno kliknięcie w fałszywą aktualizację Google Meet może pozbawić nas kontroli nad komputerem

Eksperci bezpieczeństwa z MalwareBytes ostrzegają przed nową kampanią phishingową, w której cyberprzestępcy rozprowadzają fałszywą aktualizację Google Meet. Wystarczy jedno kliknięcie w przycisk aktualizacj...