Serwery Command & Control. Czym są i jaka jest ich rola we współczesnych cyberatakach

Niewiele tematów w obecnym świecie cyberbezpieczeństwa generuje tyle pytań ile serwery Command & Control (C2), po polsku zwane czasami, bardzo górnolotnie, serwerami Dowodzenia i Kontroli. Umożliwiają one szerzenie cyberprzestępczości na ogromną, globalną skalę. To właśnie przez nie, atakami dotknięci zostają przeciętni użytkownicy Internetu, których komputery wciągane są do sieci botów i wykorzystywane do przeprowadzania zorganizowanych, szkodliwych działań.

Wprowadzając do naszego codziennego życia coraz więcej urządzeń, zwiększamy ryzyko stania się jednym z aktorów nieświadomie biorących udział w zorganizowanych atakach. Tym samym, więcej urządzeń w sieci globalnej, to większe znaczenie botnetów, jako metody przeprowadzania ukierunkowanych ataków. Świadomość tego, że niedawno kupiliśmy nowy laptop, cieszymy się korzystając z niego na co dzień, nie zdając sobie sprawy, że również ktoś inny korzysta z niego tylko zdalnie i do złych celów, to przerażająca perspektywa.

Z tego powodu, poznanie podstaw działania serwerów C2 i kilku szczegółów na ich temat będzie korzyścią dla wszystkich użytkowników Internetu.

Co to jest serwer C2?

W opisach zaawansowanych ataków malware wielokrotnie spotykamy się z terminem serwera Command and Control, w skrócie zapisywanym jako C&C bądź C2. Intuicyjnie rozumiemy jego rolę i wiemy jakie jest jego przeznaczenie.

malware. Obecnie większość szkodliwego oprogramowania wymaga kogoś lub czegoś do wydawania mu zdalnych poleceń oraz odbierania skradzionych danych. Robią to właśnie serwery C2. Najbardziej niezawodne malware korzystają z ręcznie sterowanych serwerów C2 i nie wykorzystują do tego sztucznej inteligencji. Bez względu na to, czy serwer i jego operator kieruje botnetem czy odbiera skradzione informacje, umożliwia komunikację poprzez Internet między atakującym, a celem ataku. To właśnie podstawowa rola i funkcjonalność C&C. Sterowne może być jedno zainfekowane urządzenie, setki urządzeń w jednej sieci lub setki tysięcy urządzeń rozproszonych po całym Internecie.

W przeszłości serwer C&C był często pod fizyczną kontrolą atakującego i mógł pozostawać aktywny przez kilka lat. Obecnie średni czas życia takiego hosta w Internecie to około jeden miesiąc. Globalne organizacje zwalczające cyberprzestępczość skutecznie eliminują zidentyfikowane hosty działające jako Command & Control. Odbywa się to najczęściej jako zmiana wpisu w głównych serwerach DNS i tym samym wyeliminowanie takiego hosta z obiegu w Internecie. Pisaliśmy o tym w artykule o DNS Sinkhole. Właściciele serwerów C2 stosują różne techniki unikania wykrycia i zaciemniania złośliwego ruchu. Na przykład rezydują w legalnych usługach chmurowych oraz używają algorytmów automatycznego generowania domen (DGA).

Obecnie stosowane są 4 typy serwerów C2:

- Serwer scentralizowany pod fizyczną kontrolą atakującego

- Bulletproof hosting

- Sieć społecznościowa

- Usługa chmurowa

Serwery C2 w działaniu, czyli Botnet

Każdy z nas słyszał o „Botnecie”. Termin ten pochodzi od słów „robot” oraz „network” i definiuje oczywiście sieć autonomicznych urządzeń zainfekowanych złośliwym oprogramowaniem, które łączą się z serwerem należącym do atakującego, który może wykorzystywać je na własne potrzeby.

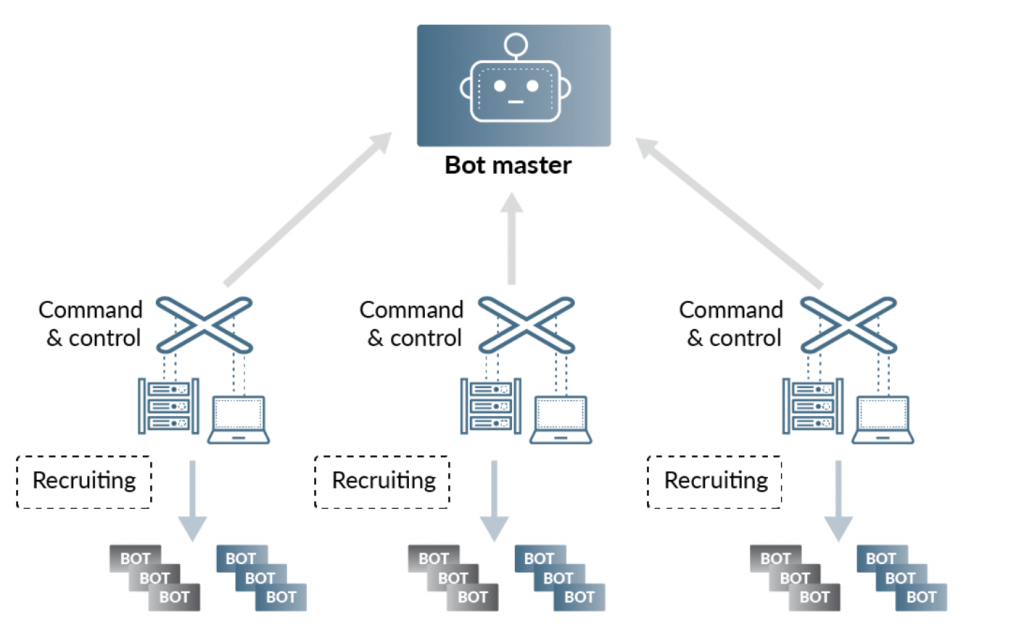

Niektóre botnety są bardzo wyrafinowane, różnią się znacząco wielkością i złożonością. Mówi się o botnetach składających się nawet z setek tysięcy urządzeń sterowanych przez jedną centralną komórkę. Taka broń to idealne narzędzie do przeprowadzania ataków typu DDoS czy masowego dostarczania malware. Botnety są obecnie najpowszechniejszym zagrożeniem w cyberbezpieczeństwie na skalę globalną.

Sieci botnet mogą posiadać różne topologie:

- Gwiazda – zcentralizowany system z jednym serwerem C2, który łączy się do każdego z botów w sieci

- Multi-server – używa wielu serwerów C2, w celu zapewnienia redundancji

- Hierarchiczna – wiele serwerów C2 ułożonych jest tutaj w wielowarstwowy system, co pozwala na wykonywanie koordynowanych działań i jest trudniejsze do wykrycia oraz neutralizacji

- Losowa – polega na połączeniach peer-to-peer i dynamicznej zmianie ścieżek komunikacji, co znacznie utrudnia wykrycie i analizę

Ataki z wykorzystaniem botnetów są bardzo popularne i zwykle odbijają się dużym echem w mediach cybersecurity. Głównie są to ataki Denial of Service, Brute-Force, ransomware oraz kradzież danych. Właściciele botnetów często wynajmują je innym grupom hakerskim, w celu przeprowadzenia zaplanowanego ataku.

Jak radzić sobie z zagrożeniami związanymi z serwerami C2

Znajomość adresów C2 może pomóc w ochronie przed złośliwym działaniem i skoordynowanymi atakami. Dzięki tym informacjom organizacje mogą blokować dostęp, tworzyć alerty oraz badać komunikację między podejrzanymi serwerami, a hostami w swojej sieci. Warto również skorzystać z narzędzi wyposażonych w AI analizujących ruchu sieciowy. Jeśli zainfekowany host podejmie próbę komunikacji z serwerem Command & Control, próby te z pewnością będą schematyczne, powtarzalne i nietypowe w stosunku do wcześniejszego zachowania się urządzenia. Zostaną wychwycone przez sztuczną inteligencję jako anomalia sieciowa.

Podsumowanie

Serwery Command & Control to centra operacji każdej kampanii malware. Ich neutralizacja to korzyści dla wszystkich użytkowników Internetu. Jednak sieci botnet pozostaną na topie przez jeszcze bardzo długi czas. Aby nie zostać jej członkiem należy stosować się do podstawowych best-practices odnośnie ochrony przed złośliwym oprogramowaniem, ponieważ wejście do sieci botnet niczym nie różni się od infekcji każdym innym malware.